现代密码学Ⅱ

本笔记基于上海交通大学 李宋宋老师 2025-2026 学年春季学期教学内容进行整理,部分图片来自李老师的课件,若有侵权请联系删除。

Ch1 密码学中的可证明安全理论

公钥加密算法的安全性定义以及 ElGamal 加密算法

可证明安全理论

基本概念

- 安全参数(Security Parameter)\(\lambda\):刻画攻击者攻破密码方案的难度

- 计算安全参数(底层困难问题的计算复杂度,依赖于算力和算法):攻破该问题至少需要

\(2^{\lambda}\) 步运算。

- 例如:分解大整数 \(n \approx 2^{2\lambda}\) 的计算复杂度为 \(2^{\lambda}\),则计算安全参数为 \(\lambda\)

- 统计安全参数(依赖于不同分布之间的统计距离,信息论安全):攻破密码算法的概率:区分猜测值和目标值之间的概率是 \(2^{-\lambda}\),则统计安全参数为 \(\lambda\)。

- 计算安全参数(底层困难问题的计算复杂度,依赖于算力和算法):攻破该问题至少需要

\(2^{\lambda}\) 步运算。

- \(\lambda\)

的多项式大小:\(\mathrm{poly}(\lambda) =

O(\lambda^{c})\),即 \(\exists c \in

\mathbb{N},\lambda' \in \mathbb{N}\),使得对 \(\forall \lambda \geq \lambda'\),有

\[\mathrm{poly}(\lambda) \leq

\lambda^{c}\]

- 例如:\(\mathrm{poly}(\lambda) = 4\lambda^{10} + \lambda^{3} + 1\),\(\lambda\),\(\lambda \log \lambda\),\(\lambda^{1.5}\),\(\lambda^{2}\) 等。

- 多项式时间算法:算法 \(\mathrm{ALG}(x)\)

的运行时间与输出比特长度是输入比特长度 \(\log

|x|\) 的多项式大小。

- 确定性多项式时间(Deterministic Polynomial Time, DPT)算法

- 概率性多项式时间(Probabilistic Polynomial Time, PPT)算法

- 可忽略概率(Negligible

probability):小于任意多项式倒数的概率,在密码学中认为几乎不可能发生的概率,通常记为

\(\mathrm{negl}(\lambda)\),即对任意多项式

\(\mathrm{poly}\),\(\exists \lambda' \in \mathbb{N}\),对

\(\forall \lambda \geq

\lambda'\),有 \[

\mathrm{negl}(\lambda) \leq \frac{1}{\mathrm{poly}(\lambda)}

\]

- 性质:\(\forall c \in \mathbb{N}\),\(\exists \lambda' \in \mathbb{N}\),使得对 \(\forall \lambda \geq \lambda'\),有 \(\mathrm{negl}(\lambda) \leq \lambda^{-c}\)

- 例:\(\mathrm{negl}(\lambda) = 2^{-\lambda}\),\(2^{-\sqrt{\lambda}}\),\(\lambda^{-\lambda} = 2^{-\lambda \log \lambda}\)

- 不可忽略概率(Non-negligible probability):\(\text{non-negl}(\lambda)\),即存在多项式 \(\mathrm{poly}\),\(\forall \lambda' \in \mathbb{N}\),\(\exists \lambda \geq \lambda'\),有 \[ \text{non-negl}(\lambda) > 1/\mathrm{poly}(\lambda) \]

- 压倒性概率(Overwhelming

probability):在密码学中认为几乎一定发生的概率 \[

\mathrm{overwhelm}(\lambda) = 1 - \mathrm{negl}(\lambda)

\]

- 例:\(\mathrm{overwhelm}(\lambda) = 1 - 2^{-\lambda}\)

基本工具

- 布尔不等式:设 \(E_{1},

\dots, E_{p}\) 为 \(p\)

个事件(它们之间可以任意相关),则 \[

\Pr(E_{1} \vee \dots \vee E_{p}) \leq \Pr(E_{1}) + \dots + \Pr(E_{p})

\]

设 \(E_{1}, \dots, E_{p}\) 为 \(p\) 个事件。如果 \(p = \mathrm{poly}_{0}(\lambda)\) 且 \(\Pr(E_{i}) = \mathrm{negl}_{i}(\lambda)\),则 \[ \Pr(E_{1} \vee \cdots \vee E_{p}) = \mathrm{negl}(\lambda) \]

即一个可忽略概率发生的事件重复做多项式次,至少发生一次的概率是可忽略的。

设 \(F_{1}, \dots, F_{p}\) 为 \(p\) 个事件。如果 \(p = \mathrm{poly}_{0}(\lambda)\) 且 \(\Pr(F_{i}) = \mathrm{overwhelm}_{i}(\lambda)\),则 \[ \Pr(F_{1} \wedge \dots \wedge F_{p}) = \mathrm{overwhelm}(\lambda) \]

即一个压倒性概率发生的事件重复做多项式次,每次都发生的概率是压倒性的。

- 全概率公式:若事件 \(A_{1}, A_{2}, \dots, A_{n}\)

构成一个完备事件组,即它们两两互不相容其和为全集,且都有正概率,则对任意一个事件

\(B\),有如下公式成立,称为全概率公式:

\[

\Pr(B) = \Pr(B \wedge A_{1}) + \Pr(B \wedge A_{2}) + \cdots + \Pr(B

\wedge A_{n}) = \Pr(B\mid A_{1}) \Pr(A_{1}) + \Pr(B\mid A_{2})

\Pr(A_{2}) + \cdots + \Pr(B\mid A_{n}) \Pr(A_{n})

\]

- 特别地,对于任意两随机事件 \(A\) 和 \(B\),有如下成立: \[ \Pr(B) = \Pr(B\mid A) \Pr(A) + \Pr(B\mid \neg A) \Pr(\neg A) \]

- 贝叶斯公式:设 \(A\)、\(B\) 为两个事件,则 \[ \Pr(A \wedge B) = \Pr(A\mid B) \Pr(B) \]

可证明安全性的定义

- 刻画攻击者/敌手 (attacker/adversary) 的攻击能力

- 敌手的输入(例如:公开信息)

- 敌手的攻击能力(一般运行时间为多项式时间 PT,不考虑拥有无条件计算能力的敌手)

- 敌手的攻击方式(影响方案执行的行为,主动攻击、被动攻击,通过安全模型的方式刻画)

- 刻画安全目标

- 希望达到的目标,一般通过刻画不希望被攻破的目标定义

- 密码算法/协议 \(\Pi\) 的 X-Y 安全定义(template):任意概率多项式时间敌手在 Y 安全模型中攻破密码算法/协议 \(\Pi\) 的 X 安全目标的概率是可忽略的。

公钥加密算法的安全性

公钥加密算法的语义及正确性要求

- 语义:一个公钥加密算法(public-key encryption,

PKE)包含三个概率多项式时间(PPT)算法 \((\mathrm{Gen}, \mathrm{Enc},

\mathrm{Dec})\):

- 密钥生成算法 \((PK, SK) \leftarrow \mathrm{Gen}(1^{\lambda})\):一般为概率性算法

- 加密算法 \(C \leftarrow \mathrm{Enc}(PK, M)\):\(M \in \mathbb{M}\),其中 \(\mathbb{M}\) 为消息空间

- 解密算法 \(M' \leftarrow \mathrm{Dec}(SK, C)\):一般为确定性算法,\(M' \in \mathbb{M} \cup \{\bot\}\),其中 \(\bot\) 代表解密失败

- 正确性要求:对于 \(\forall (PK, SK) \leftarrow \mathrm{Gen}(1^{\lambda})\),\(\forall M \in \mathbb{M}\),\(\forall C \leftarrow \mathrm{Enc}(PK, M)\),一定有 \[ \mathrm{Dec}(SK, C) = M \]

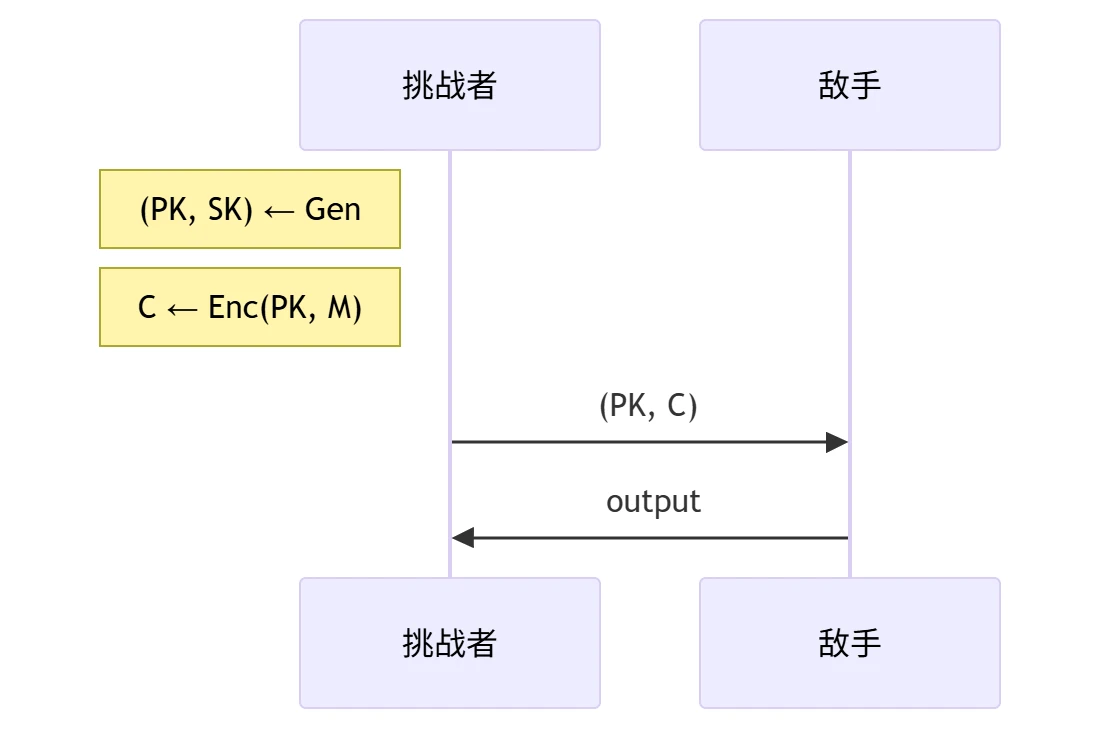

公钥加密算法的 SKH/PH/PFbH-PA 安全性

- 被动攻击(Passive Attacks, PA)安全模型:

- PA 敌手攻击能力

- 输入:公开信道中的 \(PK, C\)

- 运行时间:概率多项式时间 PPT

- 攻击方式:被动攻击 PA ── 仅仅从公开信道中获取信息,不进行其他攻击

- 安全目标(刻画不希望该密码算法被攻破目标)

- 隐藏私钥(SK-hiding, SK):\(\mathrm{output} = SK\) 则攻破该目标

- 隐藏明文(Plaintext-hiding, PH):\(\mathrm{output} = M\) 则攻破该目标

- 隐藏明文首比特(Plaintext-first-bit-hiding, PFbH):\(\mathrm{output} = M[1]\) 则攻破该目标

- 公钥加密算法的 SKH/PH/PFbH-PA

安全性定义:任意概率多项式时间敌手在 PA 安全模型中攻破

SKH/PH/PFbH 安全目标的概率是可忽略的,即 \[

\Pr(\mathrm{output} = SK/M/M[1]) = \mathrm{negl}(\lambda)

\]

- 说明:SKH/PH/PFbH-PA 安全性定义 不能 保证加密算法的安全性。

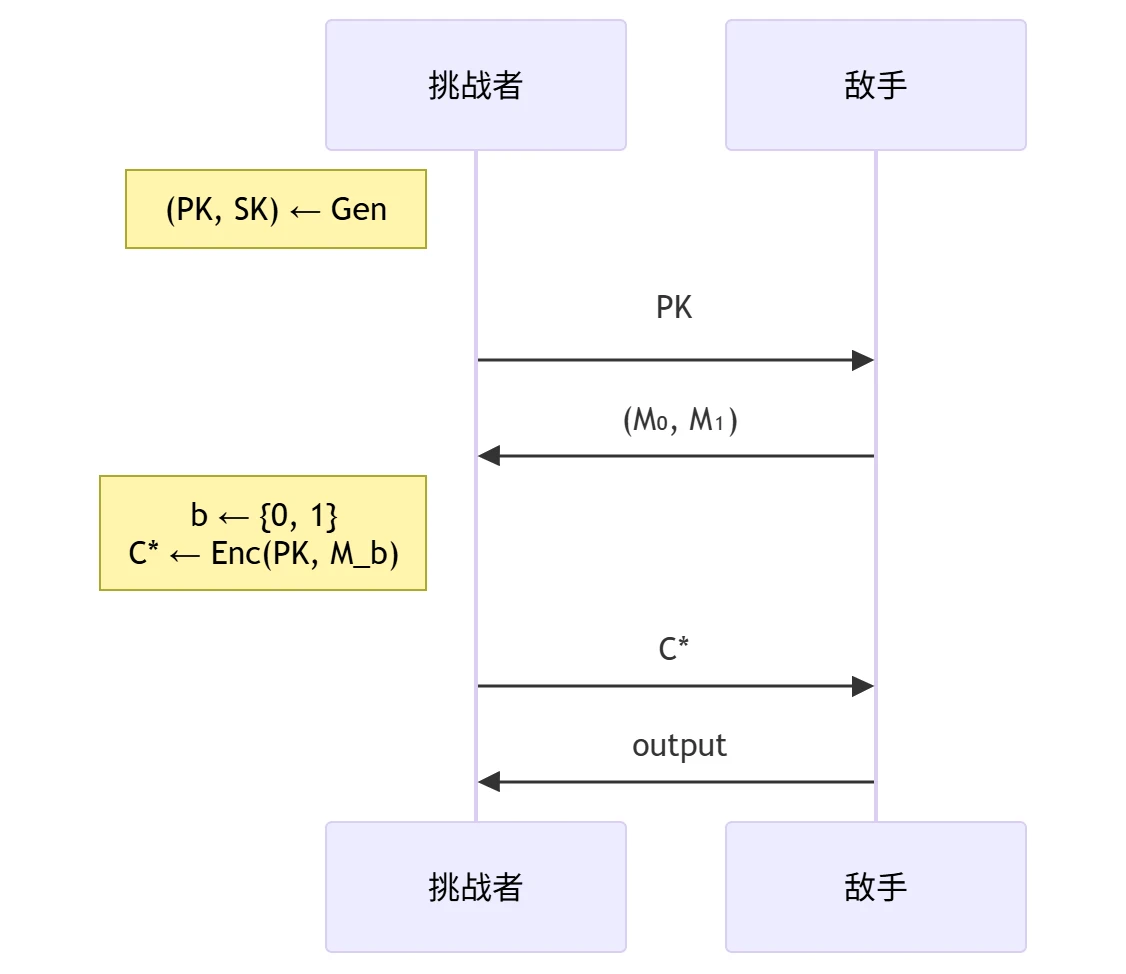

公钥加密算法的 IND-CPA 安全性

选择明文攻击(Chosen-Plaintext Attacks, CPA)安全模型:

CPA 敌手攻击能力:

- 输入:公开信道中的 \(PK\) 及挑战密文 \(C^{*}\)

- 运行时间:概率多项式时间 PPT

- 攻击方式:选择明文攻击 CPA ── 敌手可以提供/决定/影响加密使用的明文

IND 安全目标:不可区分性(Indistinguishability)── 敌手无法区分密文 \(C^{*}\) 加密的是 \(M_{0}\) 还是 \(M_{1}\)(即如果 \(\mathrm{output} = b\),则攻破该目标)

公钥加密算法的 IND-CPA 安全性定义:任意概率多项式时间敌手在 CPA 安全模型中攻破 IND 安全目标的 优势(advantage)是可忽略的,也即 \[ \mathrm{Adv} = \left| \Pr(\mathrm{output} = b) - \frac{1}{2} \right| = \mathrm{negl}(\lambda) \]

- 等价定义: \[ \begin{aligned} \mathrm{Adv} = &\left| \Pr(\mathrm{output} = b) - \frac{1}{2} \right| \\ =& \left| \Pr(\mathrm{output} = 0 \mid b = 0) \cdot \Pr(b=0) + \Pr(\mathrm{output} = 1 \mid b = 1) \cdot \Pr(b=1) - \frac{1}{2} \right| \\ =& \frac{1}{2} \left| \Pr(\mathrm{output} = 0 \mid b = 0) + \Pr(\mathrm{output} = 1 \mid b = 1) - 1 \right| \\ =& \frac{1}{2} \left| \Pr(\mathrm{output} = 0 \mid b = 0) - \Pr(\mathrm{output} = 0 \mid b = 1) \right| \\ =& \frac{1}{2} \left| \Pr(\mathrm{output} = 1 \mid b = 0) - \Pr(\mathrm{output} = 1 \mid b = 1) \right| \end{aligned} \]

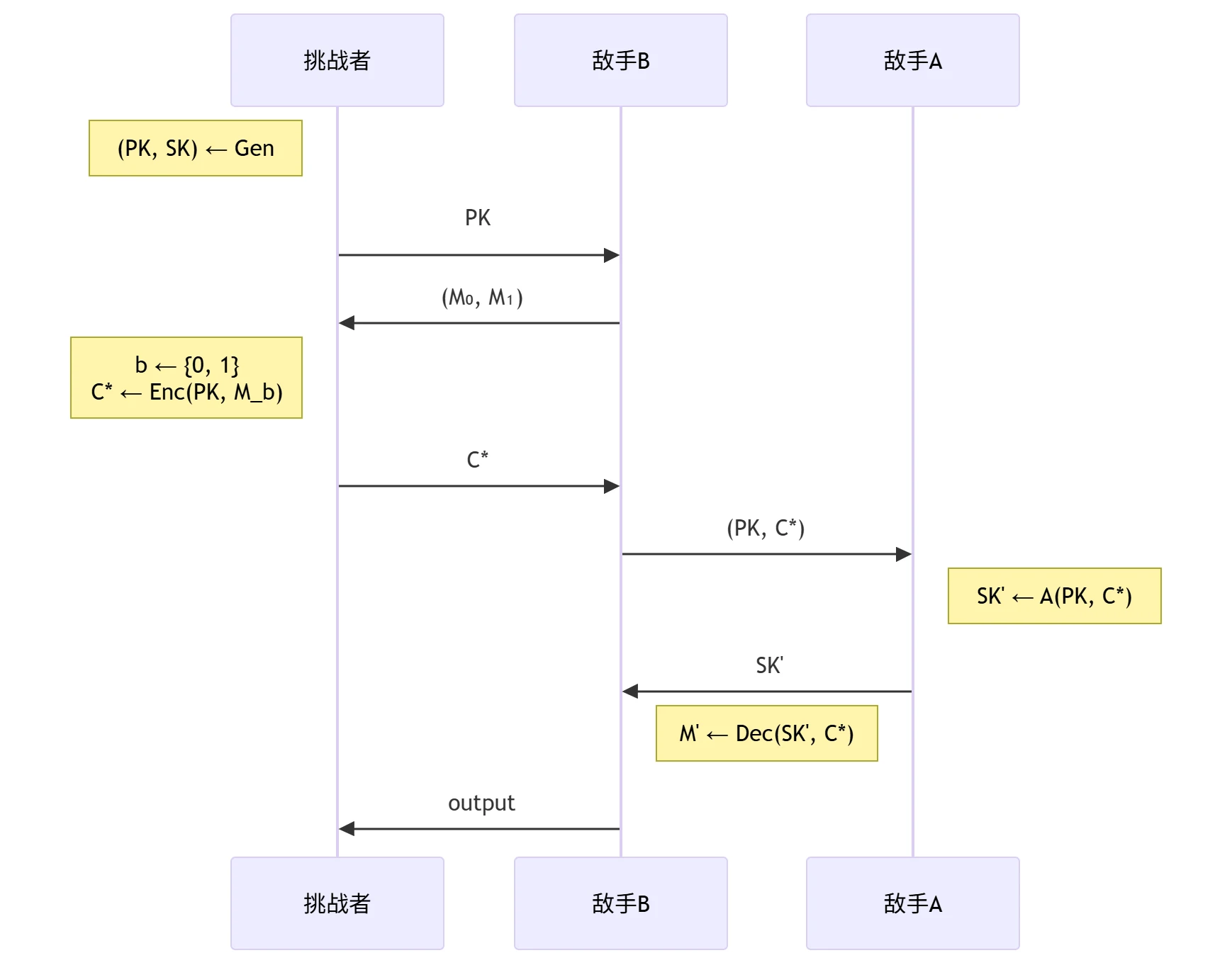

IND-CPA 安全性的合理性:公钥加密算法的 IND-CPA 安全性 \(\implies\) SKH-PA/PH-PA/PFbH-PA 安全性

▶Proof以 SKH-PA 安全性为例,采用反证法(安全性归约)

- 假设结论错误:算法不是 SKH-PA 安全的,即存在一个概率多项式敌手 \(\mathcal{A}\),以不可忽略的概率在 PA 安全模型中攻破 SKH 安全目标,即 \[ \mathrm{Adv}_\mathcal{A} = \Pr(\mathcal{A}(PK, C) = SK) = \text{non-negl}(\lambda) \]

- 证明前提错误:构造一个概率多项式时间敌手 \(\mathcal{B}\),在 CPA 安全模型中攻破 IND

安全目标。

\(\mathcal{B}\) 的输入:公开信道中的 \(PK\) 及挑战密文 \(C^{*}\)

调用子敌手:\(\mathcal{B}\) 将 \((PK, C^{*})\) 交给 \(\mathcal{A}\),模拟 SKH-PA 实验,\(\mathcal{A}\) 输出一个候选私钥 \(SK'\)。\(\mathcal{B}\) 尝试使用 \(SK'\) 解密 \(C^{*}\),得到 \(M' = \mathrm{Dec}(SK', C^{*})\)

\(\mathcal{B}\) 的输出:\(\mathrm{output} = \begin{cases} 0 & M' = M_0 \\ 1 & M' = M_1 \\ \mathrm{random}\{0, 1\} & \text{otherwise} \end{cases}\)

\(\mathcal{B}\) 的优势: \[ \begin{aligned} \mathrm{Adv}_\mathcal{B} = &\left| \Pr(\mathrm{output} = b) - \frac{1}{2} \right| \\ =& \left| \Pr(\mathrm{output} = b \mid SK' = SK) \cdot \Pr(SK' = SK) + \Pr(\mathrm{output} = b \mid SK' \neq SK) \cdot \Pr(SK' \neq SK) - \frac{1}{2} \right| \\ =& \left| 1 \cdot \text{non-negl}(\lambda) + \frac{1}{2} \cdot (1 - \text{non-negl}(\lambda)) - \frac{1}{2} \right| \\ =& \frac{1}{2} \cdot \text{non-negl}(\lambda) = \text{non-negl}(\lambda) \end{aligned} \]

即 \(\mathcal{B}\) 在 CPA 安全模型中攻破 IND 安全目标的优势是不可忽略的,算法不是 IND-CPA 安全的,与前提矛盾。

结论:IND-CPA 是公钥加密算法的基本安全性要求。

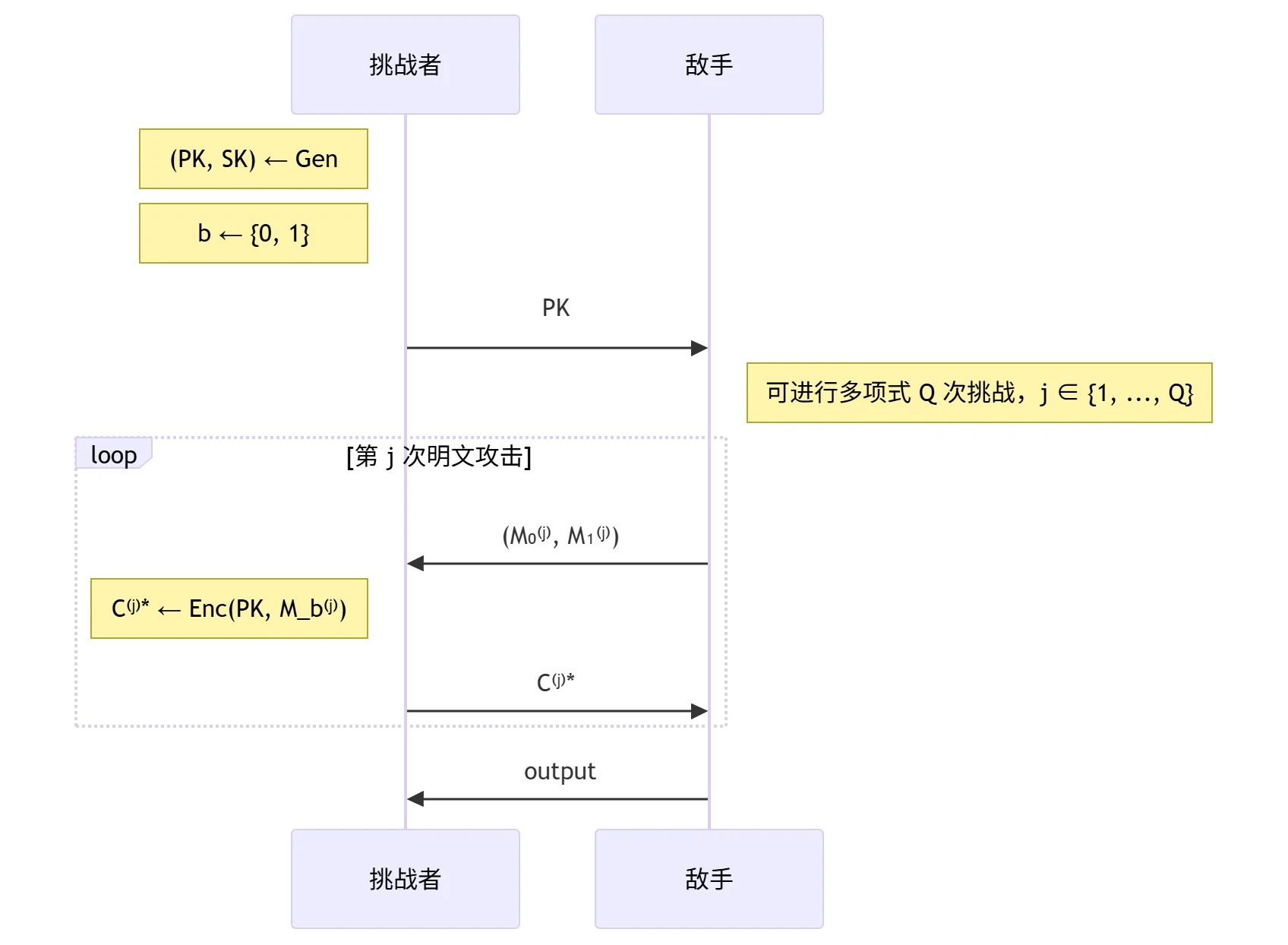

公钥加密算法的 IND-mCPA 安全性

多挑战-选择明文攻击(multiple-challenge Chosen-Plaintext Attacks, mCPA)安全模型:

mCPA 敌手攻击能力

- 输入:公开信道中的 \(PK\) 及 多项式 个挑战密文 \(C^{*(1)}, \dots, C^{*(Q)}\)

- 运行时间:概率多项式时间 PPT

- 攻击方式:多挑战-选择明文攻击 mCPA ── 敌手可以提供/决定/影响加密使用的多个明文

IND 安全目标:敌手无法区分密文 \(C^{*(j)}\) 加密的是 \(M_{0}^{(j)}\) 还是 \(M_{1}^{(j)}\)(即如果 \(\mathrm{output} = b\),则攻破该目标)

公钥加密算法的 IND-mCPA 安全性定义:任意概率多项式时间敌手在 mCPA 安全模型中攻破 IND 安全目标的优势是可忽略的,即 \[ \mathrm{Adv} = \left| \Pr(\mathrm{output} = b) - \frac{1}{2} \right| = \mathrm{negl}(\lambda) \]

- 等价定义: \[ \begin{aligned} \mathrm{Adv} = &\frac{1}{2} \left| \Pr(\mathrm{output} = 1 \mid b = 0) - \Pr(\mathrm{output} = 1 \mid b = 1) \right| \\ =& \frac{1}{2} \left| \Pr(\mathrm{output} = 0 \mid b = 0) - \Pr(\mathrm{output} = 0 \mid b = 1) \right| \end{aligned} \]

IND-CPA 与 IND-mCPA 的等价性:公钥加密算法的 IND-CPA 安全性 \(\iff\) IND-mCPA 安全性

▶Proof- 必要性易证(\(\impliedby\)):IND-CPA 是 IND-mCPA \(Q=1\) 的特殊情况

- 充分性证明(\(\implies\)):采用混合论证(Hybrid

Arguments)与三角不等式,核心思路是在全加密 \(M_0^{(j)}\) 和全加密 \(M_1^{(j)}\)

两个极端场景之间,插入一系列混合场景(Hybrid),证明相邻混合场景的不可区分性,最终推导出两个极端场景的不可区分性。

定义两个极端游戏(Game):设敌手发起 \(Q=\mathrm{poly}(\lambda)\) 次挑战,定义两个基础游戏:

- Game 0 (\(b=0\)):对所有 \(j=1,\ldots,Q\),加密 \(M_{0}^{(j)}\),即 \(C^{*(j)} \leftarrow \mathrm{Enc}(PK, M_{0}^{(j)})\)

- Game 1 (\(b=1\)):对所有 \(j=1,\ldots,Q\),加密 \(M_{1}^{(j)}\),即 \(C^{*(j)} \leftarrow \mathrm{Enc}(PK, M_{1}^{(j)})\)

定义混合游戏(Hybrid Game):在 Game 0 和 Game 1 之间插入 \(Q+1\) 个混合游戏 \(\mathrm{Hybrid}_{i}\),其中 \(i=0,\ldots,Q\),\(\mathrm{Hybrid}_{i}\) 定义为对前 \(i\) 个挑战加密 \(M_{1}^{(j)}\),对后 \(Q-i\) 个挑战加密 \(M_{0}^{(j)}\),即 \[ \mathrm{Hybrid}_{i} : C^{*(j)} \leftarrow \begin{cases} \mathrm{Enc}(PK, M_{1}^{(j)}) & j \leq i \\ \mathrm{Enc}(PK, M_{0}^{(j)}) & j > i \end{cases} \]

分析混合游戏:易知 Game 0 等价于 \(\mathrm{Hybrid}_{0}\),Game 1 等价于 \(\mathrm{Hybrid}_{Q}\),由 引理:若算法满足 IND-CPA 安全,则对 \(\forall i \in \{1, \dots, Q\}\),有 \[ \left| \Pr(\mathrm{output} = 1 \mid \mathrm{Hybrid}_{i-1}) - \Pr(\mathrm{output} = 1 \mid \mathrm{Hybrid}_{i}) \right| = \mathrm{negl}(\lambda) \]

累加相邻场景的差距:由三角不等式,最终有 \[ \begin{aligned} \mathrm{Adv} =& \left| \Pr(\mathrm{output} = 1 \mid b = 0) - \Pr(\mathrm{output} = 1 \mid b = 1) \right| \\ =&\left| \Pr(\mathrm{output} = 1 \mid \mathrm{Hybrid}_{0}) - \Pr(\mathrm{output} = 1 \mid \mathrm{Hybrid}_{Q}) \right| \\ =&\left| \sum_{i=1}^{Q} \Pr(\mathrm{output} = 1 \mid \mathrm{Hybrid}_{i-1}) - \Pr(\mathrm{output} = 1 \mid \mathrm{Hybrid}_{i}) \right| \\ \leq& \sum_{i=1}^{Q} \left| \Pr(\mathrm{output} = 1 \mid \mathrm{Hybrid}_{i-1}) - \Pr(\mathrm{output} = 1 \mid \mathrm{Hybrid}_{i}) \right| \\ =& Q(\lambda) \cdot \mathrm{negl}(\lambda) \\ =& \mathrm{negl}(\lambda) \end{aligned} \]

即 Game 0 与 Game 1 的差距是可忽略的,算法满足 IND-mCPA 安全性。

- 引理证明:采用反证法,由区分 \(\mathrm{Hybrid}_{i-1}\) 与 \(\mathrm{Hybrid}_{i}\) 的敌手 \(\mathcal{A}\) 来构造攻破 IND-CPA

安全性的敌手 \(\mathcal{B}\)。

- \(\mathrm{Hybrid}_{i-1}\) 与 \(\mathrm{Hybrid}_{i}\) 的差别只在于第 \(i\) 个挑战密文,与 IND-CPA 刻画的安全性十分接近。

- 假设存在一个概率多项式时间敌手 \(\mathcal{A}\),以不可忽略的概率区分 \(\mathrm{Hybrid}_{i-1}\) 与 \(\mathrm{Hybrid}_{i}\),即 \[ \mathrm{Adv}_\mathcal{A} = \left| \Pr(\mathrm{output}_\mathcal{A} = 1 \mid \mathrm{Hybrid}_{i-1}) - \Pr(\mathrm{output}_\mathcal{A} = 1 \mid \mathrm{Hybrid}_{i}) \right| = \text{non-negl}(\lambda) \]

- 构造针对 IND-CPA 安全性的敌手 \(\mathcal{B}\):

- \(\mathcal{B}\) 将 IND-CPA 实验中的

\(PK\) 交给 \(\mathcal{A}\)

- \(\mathcal{B}\) 接收 \(\mathcal{A}\) 的前 \(i-1\) 对明文 \((M_{0}^{(j)}, M_{1}^{(j)})\),修改为 \((M_{1}^{(j)}, M_{1}^{(j)})\) 进行 IND-CPA 实验,相当于固定加密 \(M_{1}^{(j)}\),将密文交给 \(\mathcal{A}\)

- \(\mathcal{B}\) 接收 \(\mathcal{A}\) 的第 \(i\) 对明文 \((M_{0}^{(i)}, M_{1}^{(i)})\),将其作为 IND-CPA 实验的挑战明文,接收挑战密文 \(C^{*(i)}\) 交给 \(\mathcal{A}\)

- \(\mathcal{B}\) 接收 \(\mathcal{A}\) 的后 \(Q-i\) 对明文 \((M_{0}^{(j)}, M_{1}^{(j)})\),同理,加密 \(M_{0}^{(j)}\) 交给 \(\mathcal{A}\)

- 则 \(\mathcal{B}\) 的输出 \(\mathrm{output}_{\mathcal{B}} = \begin{cases} 0 & \mathrm{output}_{\mathcal{A}}=0 \\ 1 & \mathrm{output}_{\mathcal{A}}=1 \end{cases}\)

- \(\mathcal{B}\) 的优势: \[ \begin{aligned} \mathrm{Adv}_\mathcal{B} = &\left| \Pr(\mathrm{output}_{\mathcal{B}} = b) - \frac{1}{2} \right| \\ =& \frac{1}{2} \left| \Pr(\mathrm{output}_{\mathcal{B}} = 1 \mid b=0) - \Pr(\mathrm{output}_{\mathcal{B}} = 1 \mid b=1) \right| \\ =& \frac{1}{2} \left| \Pr(\mathrm{output}_{\mathcal{A}} = 1 \mid \mathrm{Hybrid}_{i-1}) - \Pr(\mathrm{output}_{\mathcal{A}} = 1 \mid \mathrm{Hybrid}_{i}) \right| \\ =& \frac{1}{2} \cdot \text{non-negl}(\lambda) =\text{non-negl}(\lambda) \end{aligned} \]

- \(\mathcal{B}\) 将 IND-CPA 实验中的

\(PK\) 交给 \(\mathcal{A}\)

- 则 \(\mathcal{B}\) 能以不可忽略的优势打破 IND-CPA 安全性,与假设矛盾,因此引理成立。

公钥加密算法的 IND-CCA 安全性

- 选择密文攻击(Chosen-Ciphertext Attacks,

CCA)安全模型:

- CCA 敌手攻击能力:

- 输入:公开信道中的 \(PK\) 及挑战密文 \(C^{*}\)

- 运行时间:概率多项式时间 PPT

- 攻击方式:

- 选择明文攻击:敌手可以提供/决定/影响加密使用的明文

- 选择密文攻击:敌手可以获得除 \(C^{*}\) 外任意密文的解密结果

- IND 安全目标:敌手无法区分密文 \(C^{*}\) 加密的是 \(M_{0}\) 还是 \(M_{1}\)(即如果 \(\mathrm{output} = b\),则攻破该目标)

- 公钥加密算法的 IND-CCA 安全性定义:任意概率多项式时间敌手在 CCA 安全模型中攻破 IND 安全目标的优势是可忽略的,即 \[ \mathrm{Adv} = \left| \Pr(\mathrm{output} = b) - \frac{1}{2} \right| = \mathrm{negl}(\lambda) \]

ElGamal 加密算法

群的基本知识

- 设 \((G,\cdot,1)\) 为

有限交换群,其中 \(1\)

为 \(G\) 中关于运算 \(\cdot\) 的单位元,则群 \(G\) 满足以下性质:

- 有限性:\(|G| < \infty\)

- 封闭性:\(\forall a, b \in G\),\(a \cdot b \in G\)

- 交换性:\(\forall a, b \in G\),\(a \cdot b = b \cdot a\)

- 单位元:\(\forall a \in G\),\(a \cdot 1 = 1 \cdot a = a\)

- 逆元:\(\forall a \in G\),存在 \(a^{-1} \in G\),使得 \(a \cdot a^{-1} = a^{-1} \cdot a = 1\)

- 生成元(Generator):\(a

\in G\),集合 \(\langle a \rangle =

\{a^{i} : i \in \mathbb{Z}\}\) 是 \(G\) 的子群,称为循环子群(Cyclic

Subgroup),称 \(a\) 为循环群 \(\langle a \rangle\) 的生成元。

- 特别地,如果 \(\langle g \rangle = G\),则称 \(g\) 是 \(G\) 的生成元,\(G\) 是由 \(g\) 生成的循环群。

- 群的阶:\(|\langle a

\rangle| = \mathrm{ord}(a) = \min\{n \in \mathbb{N} : a^{n} =

1\}\),即 \(a\) 的阶。

- 拉格朗日定理:\(\mathrm{ord}(a) \mid |G|\)

- 素数阶群:如果 \(G\) 的阶 \(|G|\) 是素数,则 \(G\) 中的任意非单位元都是生成元,且 \(G\) 为循环群。

- 如果群 \(G=\langle g \rangle\) 为循环群,则 \(G\) 中元素的运算为 \(\log|G|\) 的多项式时间。

- 离散对数(Discrete Logarithm, DLOG):对于 \(a \in G\) 和 \(b

= a^{x} \in \langle a \rangle\),则称 \(x\in\{0,1,\dots,\mathrm{ord}(a)-1\}\) 为

\(b\) 相对于 \(a\) 的离散对数,记为 \(\mathrm{DLOG}_{G,a}(b)\)。

- DLOG 问题的困难性与群的运算有关。

- 公认 DLOG 计算困难的群:

- 有限域的子群:\(G\) 为模 \(n\) 乘法群 \((\mathbb{Z}_n^*, \cdot)\) 的 \(p\) 阶循环子群,其中 \(n = 2p + 1\),且 \(n\) 和 \(p\) 均为素数。

- 有限域上的离散对数问题(FFDLP)在数域筛法 NFS 下的求解复杂度为 \(O\left(2^{\log^{\frac{1}{3}} p \cdot \log \log^{\frac{2}{3}} p}\right)\),为亚指数级别。

- 椭圆曲线群:\(G=(E(\mathbb{Z}_p), +)\),其中 \(E(\mathbb{Z}_p)\) 是定义在有限域 \(\mathbb{Z}_p\) 上的椭圆曲线 \(E\) 的点集,运算为点加法。

- 椭圆曲线上的离散对数问题(ECDLP)在 Pollard’s rho 算法下的求解复杂度为 \(O(\sqrt{p})=O(2^{\frac{1}{2} \log p})\),为指数级别。

- 有限域的子群:\(G\) 为模 \(n\) 乘法群 \((\mathbb{Z}_n^*, \cdot)\) 的 \(p\) 阶循环子群,其中 \(n = 2p + 1\),且 \(n\) 和 \(p\) 均为素数。

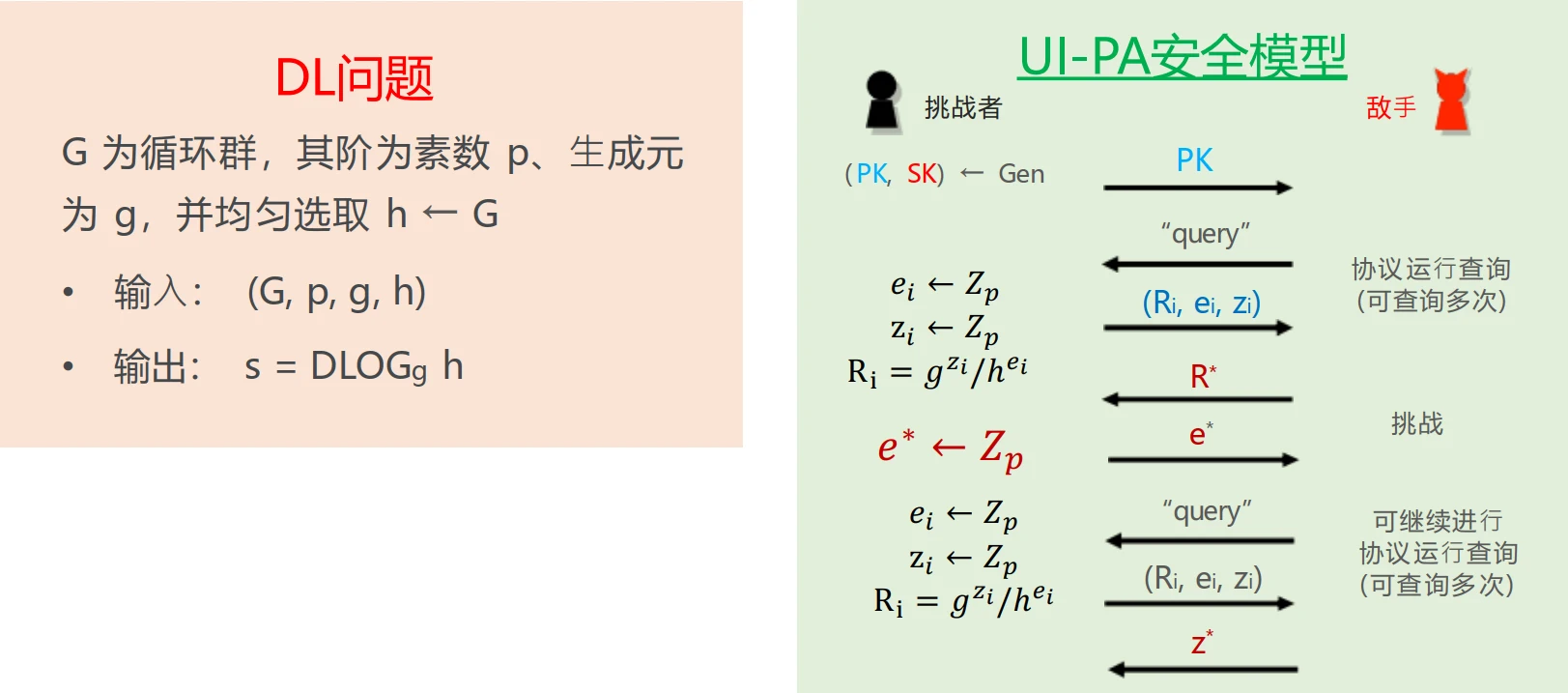

底层困难问题

- 离散对数问题(Discrete Logarithm, DLOG):\(G\) 为循环群,其阶为素数 \(p\)、生成元为 \(g\),并均匀选取 \(h \leftarrow G\)

- 输入:\((G, p, g, h)\)

- 输出:\(d = \mathrm{DLOG}_g\, h\)

- 计算性 Diffie-Hellman 问题(Computational

Diffie-Hellman, CDH):\(G\)

为循环群,其阶为素数 \(p\)、生成元为

\(g\),均匀选取 \(x, y \leftarrow \mathbb{Z}_p\)

- 输入:\((G, p, g, g^x, g^y)\)

- 输出:\(g^{xy}\),也称为 \((g^x, g^y)\) 的 CDH 值

- 判定性 Diffie-Hellman 问题(Decisional

Diffie-Hellman, DDH):\(G\)

为循环群,其阶为素数 \(p\)、生成元为

\(g\),均匀选取 \(x, y, z \leftarrow \mathbb{Z}_p, \beta \leftarrow

\{0, 1\}\),并定义 \(z_\beta =

\begin{cases} g^{xy} & \beta=0 \\ g^{z} & \beta=1

\end{cases}\)

- 输入:\((G, p, g, g^x, g^y, z_\beta)\)

- 输出:\(\beta\)

- DDH 问题的困难性:任意 PPT 敌手在 DDH 安全模型中攻破 DDH 安全目标的优势是可忽略的,即 \[ \mathrm{Adv} = \left| \Pr(\mathrm{output} = \beta) - \frac{1}{2} \right| = \mathrm{negl}(\lambda) \]

- 定理:DDH 问题困难 \(\implies\) CDH 问题困难 \(\implies\) DLOG 问题困难

ElGamal 加密算法简介

- 密钥生成算法 \((PK, SK)

\leftarrow \mathrm{Gen}(1^\lambda)\):

- 选择循环群 \(G\),其阶为素数 \(p\)、生成元为 \(g\)

- 均匀选取 \(s \leftarrow \mathbb{Z}_p\),计算 \(h := g^s\)

- 输出 \(PK = (G, p, g, h)\),\(SK = s\)

- 加密算法 \(C \leftarrow

\mathrm{Enc}(PK, M)\):消息空间为 \(\mathbb{M} = G\)

- 均匀选取 \(r \leftarrow \mathbb{Z}_p\)

- 计算 \(C_1 := g^r\)

- 计算 \(C_2 := h^r \cdot M\)

- 输出 \(C := (C_1, C_2)\)

- 解密算法 \(M'

\leftarrow \mathrm{Dec}(SK, C = (C_1, C_2))\):

- 计算并输出 \(M' := C_2 \cdot (C_1^s)^{-1}\)

ElGamal 加密算法的 IND-CPA 安全性

定理:DDH 问题困难 \(\iff\) ElGamal 算法是 IND-CPA 安全的

▶Proof- 充分性证明(\(\implies\)):反证法(安全性归约)

- 假设结论错误:ElGamal 算法不是 IND-CPA 安全的,即存在一个概率多项式时间敌手 \(\mathcal{A}\),以不可忽略的概率在 ElGamal 算法 CPA 安全模型中攻破 IND 安全目标,即 \[ \mathrm{Adv}_\mathcal{A} = \left| \Pr(\mathrm{output}_\mathcal{A} = b) - \frac{1}{2} \right| = \text{non-negl}(\lambda) \]

- 证明前提错误:构造一个概率多项式时间敌手 \(\mathcal{B}\),在 DDH 安全模型中攻破 DDH

安全目标。

- \(\mathcal{B}\) 的输入:\((G, p, g, g^x, g^y, z_\beta)\)

- 调用子敌手:\(\mathcal{B}\) 将

\(PK = (G, p, g, h=g^x)\) 交给 \(\mathcal{A}\),\(\mathcal{A}\) 输入两个消息 \(M_0, M_1 \in G\),\(\mathcal{B}\) 将挑战密文设置为 \(C^{*} = (g^y, z_\beta \cdot M_b)\) 交给

\(\mathcal{A}\),则

\(\beta = 0\) 时:\(C^{*} = (g^y, M_b \cdot g^{xy})\),与 ElGamal 加密 \(M_b\) 的密文分布相同,则 \[ \left|\Pr(\mathrm{output}_\mathcal{A}=b\mid \beta=0) - \frac{1}{2}\right| = \left| \Pr(\mathrm{output}_\mathcal{A} = b) - \frac{1}{2} \right| = \text{non-negl}(\lambda) \]

也即 \(\Pr(\mathrm{output}_\mathcal{A}=b \mid \beta=0) = \frac{1}{2} \pm \text{non-negl}(\lambda)\)

\(\beta = 1\) 时:\(C^{*} = (g^y, M_b \cdot g^{z})\),由于 \(z \leftarrow \mathbb{Z}_p\) 均匀分布,\(M_b \cdot g^{z}\) 也均匀分布在 \(G\) 中,则密文不包含任何关于 \(b\) 的信息,\(\Pr(\mathrm{output}_\mathcal{A}=b \mid \beta=1) = \frac{1}{2}\)

- \(\mathcal{B}\) 的输出:\(\mathrm{output}_\mathcal{B} = \begin{cases} 0 & \mathrm{output}_\mathcal{A} = b \\ 1 & \mathrm{output}_\mathcal{A} \neq b \end{cases}\)

- \(\mathcal{B}\) 的优势: \[ \begin{aligned} \mathrm{Adv}_\mathcal{B} =& \left| \Pr(\mathrm{output}_\mathcal{B} = \beta) - \frac{1}{2} \right| \\ =& \frac{1}{2} \left| \Pr(\mathrm{output}_\mathcal{B} = 0 \mid \beta = 0) - \Pr(\mathrm{output}_\mathcal{B} = 0 \mid \beta = 1) \right| \\ =& \frac{1}{2} \left| \Pr(\mathrm{output}_\mathcal{A} = b \mid \beta = 0) - \Pr(\mathrm{output}_\mathcal{A} = b \mid \beta = 1) \right| \\ =& \frac{1}{2} \left| \left( \frac{1}{2} \pm \text{non-negl}(\lambda) \right) - \frac{1}{2} \right| \\ =& \frac{1}{2} \cdot \text{non-negl}(\lambda) = \text{non-negl}(\lambda) \end{aligned} \]

- 则 \(\mathcal{B}\) 能以不可忽略的优势打破 DDH 安全性,与假设矛盾,因此 ElGamal 算法满足 IND-CPA 安全性。

- 必要性证明(\(\impliedby\)):反证法(安全性归约)

- 假设结论错误:DDH 问题不困难,即存在一个概率多项式时间敌手 \(\mathcal{B}\),以不可忽略的概率在 DDH 安全模型中攻破 DDH 安全目标,即 \[ \mathrm{Adv}_\mathcal{B} = \left| \Pr(\mathrm{output}_\mathcal{B} = \beta) - \frac{1}{2} \right| = \text{non-negl}(\lambda) \]

- 证明前提错误:构造一个概率多项式时间敌手 \(\mathcal{A}\),在 ElGamal 算法 CPA

安全模型中攻破 IND 安全目标。

- \(\mathcal{A}\) 的输入:\(PK = (G, p, g, h=g^s)\) 和 \(C^* = (C_1, C_2) = (g^r, M_b\cdot h^r)\)

- 调用子敌手:\(\mathcal{A}\) 将

\((G, p, g, g^s, g^r, C_2/M_0)\) 交给

\(\mathcal{B}\),

- \(b = 0\) 时:\(C_2 = M_0 \cdot g^{sr}\),则 \(C_2/M_0 = g^{sr}\),与 DDH 问题中取 \(\beta = 0\) 等价

- \(b = 1\) 时:\(C_2 = M_1 \cdot g^{sr}\),则 \(C_2/M_0 = M_1/M_0 \cdot g^{sr}\),由于 \(M_0, M_1\) 均匀分布在 \(G\) 中,则 \(C_2/M_0\) 也均匀分布在 \(G\) 中,与 DDH 问题中取 \(\beta = 1\) 等价

- \(\mathcal{A}\) 的输出:\(\mathrm{output}_\mathcal{A} = \begin{cases} 0 & \mathrm{output}_\mathcal{B} = 0 \\ 1 & \mathrm{output}_\mathcal{B} = 1 \end{cases}\)

- \(\mathcal{A}\) 的优势: \[ \begin{aligned} \mathrm{Adv}_\mathcal{A} =& \left| \Pr(\mathrm{output}_\mathcal{A} = b) - \frac{1}{2} \right| \\ =& \frac{1}{2} \left| \Pr(\mathrm{output}_\mathcal{A} = 0 \mid b = 0) - \Pr(\mathrm{output}_\mathcal{A} = 0 \mid b = 1) \right| \\ =& \frac{1}{2} \left| \Pr(\mathrm{output}_\mathcal{B} = 0 \mid b = 0) - \Pr(\mathrm{output}_\mathcal{B} = 0 \mid b = 1) \right| \\ =& \frac{1}{2} \left| \Pr(\mathrm{output}_\mathcal{B} = 0 \mid \beta = 0) - \Pr(\mathrm{output}_\mathcal{B} = 0 \mid \beta = 1) \right| \\ =& \mathrm{Adv}_\mathcal{B} = \text{non-negl}(\lambda) \end{aligned} \]

- 则 \(\mathcal{A}\) 能以不可忽略的优势打破 ElGamal 算法的 IND-CPA 安全性,与假设矛盾,因此 DDH 问题困难。

- 充分性证明(\(\implies\)):反证法(安全性归约)

ElGamal 加密算法不满足 IND-CCA 安全性

- 攻击思路:利用 CCA

安全模型中敌手可以获得除密文之外的任何信息的能力,构造一个敌手 \(\mathcal{A}\),在 CCA 安全模型中攻破

ElGamal 算法的 IND-CCA 安全性。

- \(\mathcal{A}\) 的输入:\(PK = (G, p, g, h=g^s)\) 和密文 \(C^* = (C_1^*, C_2^*) = (g^r, M_b\cdot h^r)\)

- \(\mathcal{A}\) 对 \(C^*\) 进行修改,构造一个新的密文 \(C' = (C_1', C_2') = (C_1^*, C_2^* \cdot M')\) 进行解密查询,得到 \(M'' = M_b \cdot M'\)

- \(\mathcal{A}\) 的输出:\(\mathrm{output} = \begin{cases} 0 & M''/M' = M_0 \\ 1 & M''/M' = M_1 \end{cases}\)

- 则 \(\mathcal{A}\) 能以概率 1 打破 ElGamal 算法的 IND-CCA 安全性。

数字签名算法的安全性定义以及 Schnorr 签名算法

数字签名算法的安全性

数字签名简介

- 数字签名的要求:

- 可认证性:能够验证消息源,以及消息的真实性/完整性

- 不可否认性:签名能够被公开验证

- 数字签名实现安全认证的条件:

- 生成签名相对容易

- 识别和验证签名相对容易

- 在计算上不可伪造:

- 对新消息伪造签名不可行

- 对已有签名伪造新签名并通过认证不可行

数字签名算法的语义及正确性要求

- 语义:一个数字签名方案 \(\mathrm{DS}\)

包含三个概率多项式时间(PPT)算法 \((\mathrm{Gen}, \mathrm{Sign},

\mathrm{Verify})\):

- 密钥生成算法:\((PK, SK) \leftarrow \mathrm{Gen}(1^\lambda)\):⼀般为概率性算法

- 签名算法:\(\sigma \leftarrow \mathrm{Sign}(SK, M)\):\(M \in \mathbb{M}\),其中 \(\mathbb{M}\) 是消息空间

- 验证算法:\(0/1 \leftarrow \mathrm{Verify}(PK, M, \sigma)\):一般为确定性算法;输出 \(1\) 表示验证通过

- 正确性要求(Correctness):对任意 \((PK, SK) \leftarrow \mathrm{Gen}(1^\lambda)\)、任意 \(M \in \mathbb{M}\)、任意 \(\sigma \leftarrow \mathrm{Sign}(SK, M)\),均有 \[ \mathrm{Verify}(PK, M, \sigma) = 1 \]

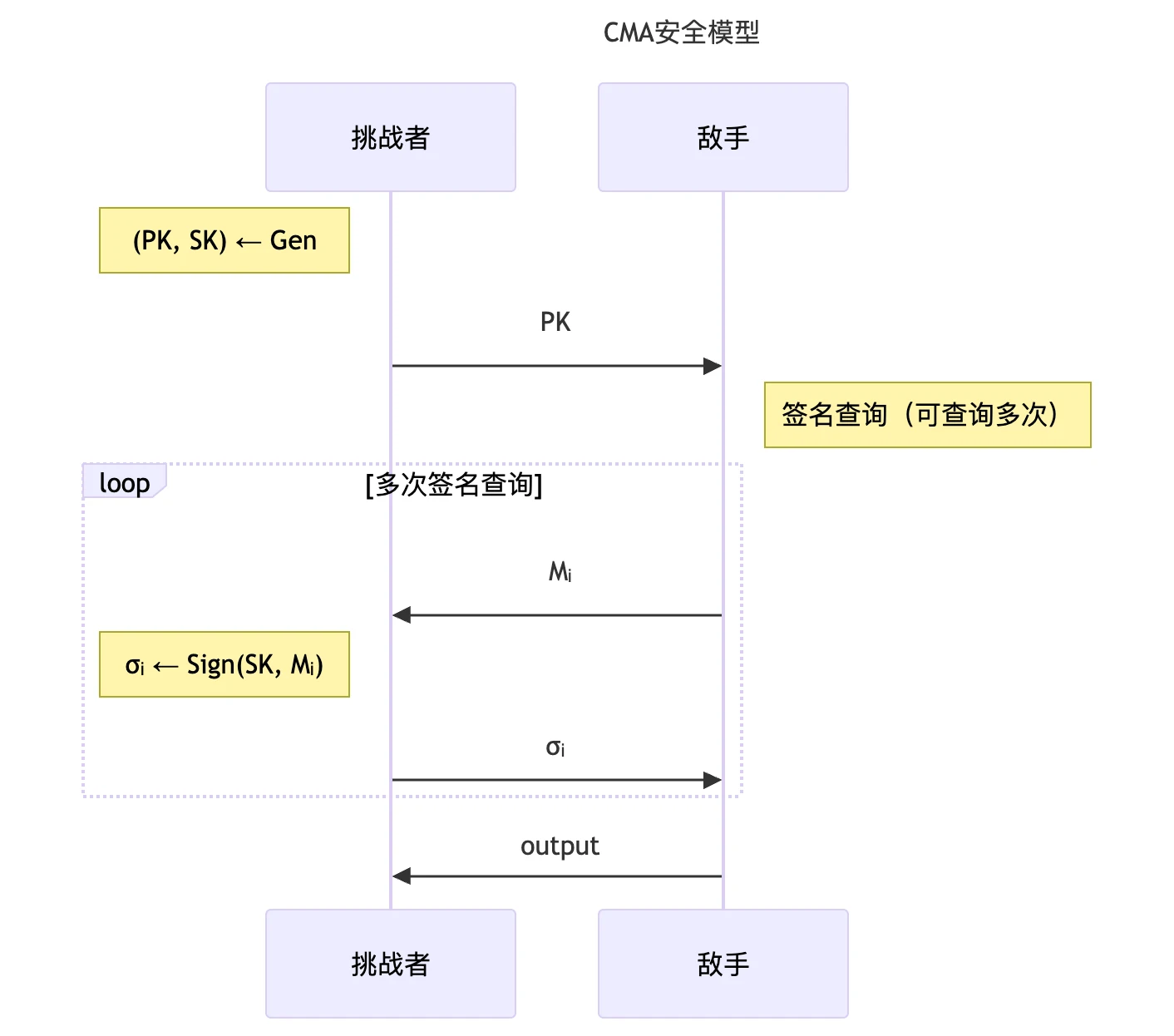

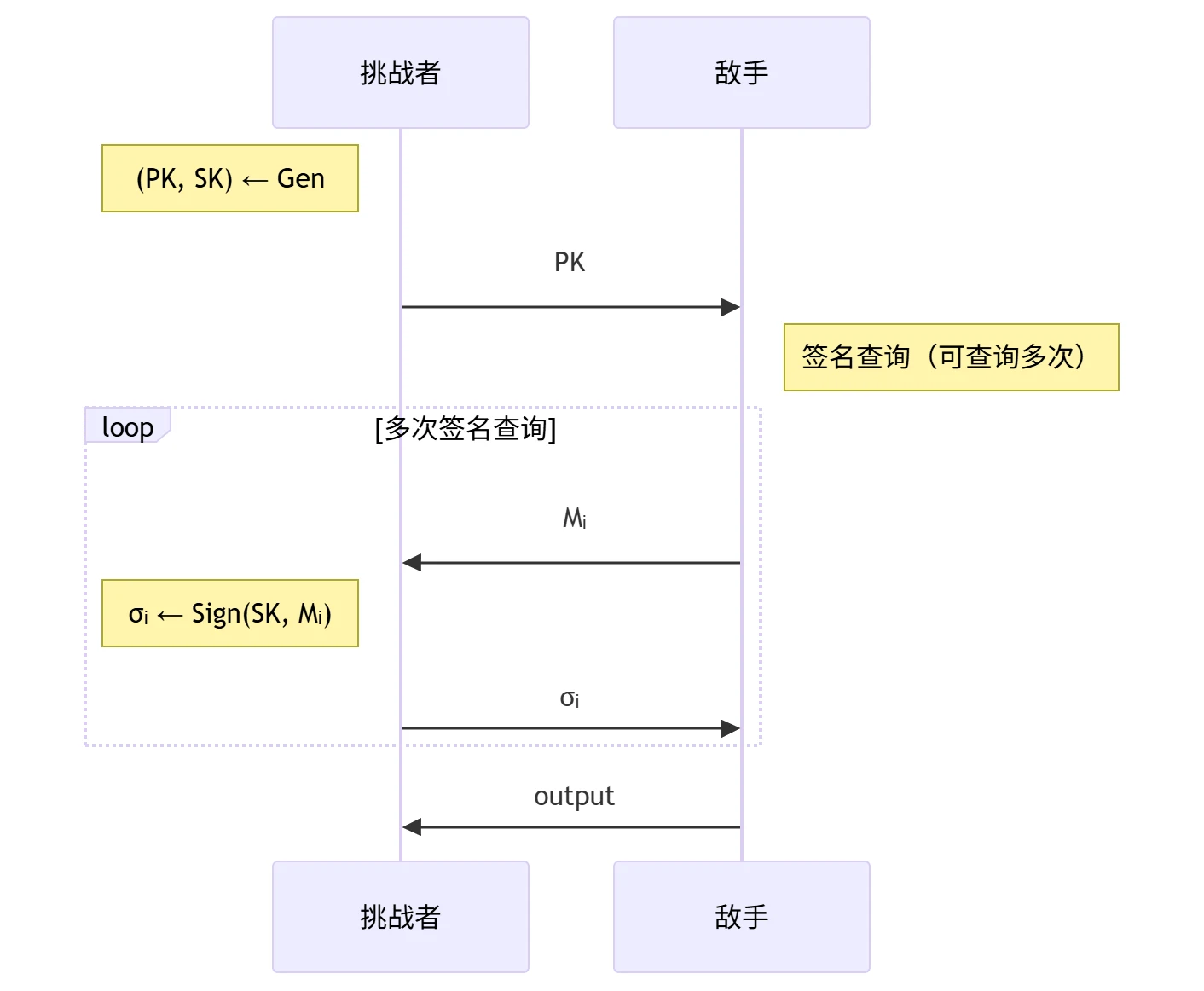

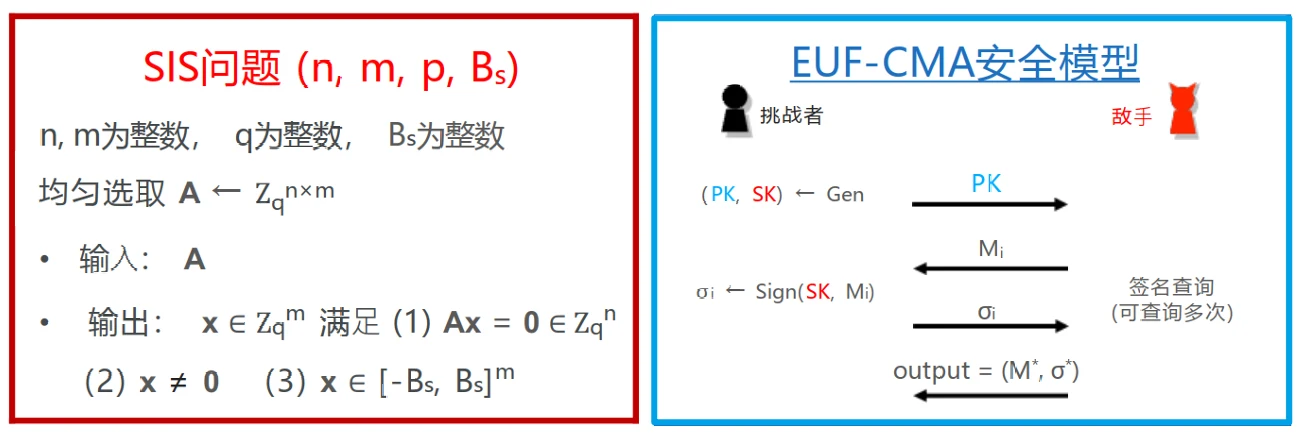

数字签名算法的 EUF-CMA 安全性

- 选择消息攻击(Chosen Message Attacks,

CMA)安全模型:

- CMA 敌手攻击能力:

- 输入:公开信道中的 \(PK, M, \sigma\)

- 运行时间:概率多项式时间 PPT

- 攻击方式:选择消息攻击 CMA ── 敌手可以提供/决定/影响签名使用的消息

- EUF 安全目标:存在不可伪造性(Existential Unforgeability, EUF)── 敌手无法为一个 未查询过的新消息 \(M^*\) 伪造有效签名 \(\sigma^*\)(即如果 \(\mathrm{output} = (M^*, \sigma^*)\),满足 \(M^* \notin \{M_i\}\) 和 \(\mathrm{Verify}(PK, M^*, \sigma^*) = 1\),则攻破该目标)

- 数字签名算法的 EUF-CMA 安全性定义: 任意概率多项式时间敌手在 CMA 安全模型中攻破 EUF 安全目标的 优势 是可忽略的,即 \[ \mathrm{Adv}_{\mathrm{EUF-CMA}} = \Pr\left[ \mathrm{output} = (M^*, \sigma^*) \left| \begin{array}{l} (1)\ M^* \notin \{ M_i \} \\ (2)\ \mathrm{Verify}(\mathrm{PK}, M^*, \sigma^*) = 1 \end{array} \right.\right] = \mathrm{negl}(\lambda) \]

数字签名算法的 sEUF-CMA 安全性

- sEUF 安全目标:强存在不可伪造性(Strong Existential Unforgeability, sEUF)── 敌手不仅无法为一个 未查询过的新消息 \(M^*\) 伪造有效签名 \(\sigma^*\),也无法为一个已签名消息 \(M_i\) 伪造 新的有效签名 \(\sigma^* \neq \sigma_i\)(即如果 \(\mathrm{output} = (M^*, \sigma^*)\),满足 \((M^*, \sigma^*) \notin \{(M_i, \sigma_i)\}\) 和 \(\mathrm{Verify}(PK, M^*, \sigma^*) = 1\),则攻破该目标)

- 数字签名算法的 sEUF-CMA 安全性定义: 任意概率多项式时间敌手在 CMA 安全模型中攻破 sEUF 安全目标的 优势 是可忽略的,即 \[ \mathrm{Adv}_{\mathrm{sEUF-CMA}} = \Pr\left[ \mathrm{output} = (M^*, \sigma^*) \left| \begin{array}{l} (1)\ (M^*, \sigma^*) \notin \{ (M_i, \sigma_i) \} \\ (2)\ \mathrm{Verify}(\mathrm{PK}, M^*, \sigma^*) = 1 \end{array} \right.\right] = \mathrm{negl}(\lambda) \]

EUF-CMA 与 sEUF-CMA 安全性之间的关系

- 一般情况:sEUF-CMA 安全 \(\impliedby\) EUF-CMA 安全 \[ \mathrm{Adv}_{\mathrm{sEUF-CMA}} \leq \mathrm{Adv}_{\mathrm{EUF-CMA}} \]

- 若满足唯一性要求:sEUF-CMA 安全 \(\iff\) EUF-CMA 安全 \[

\mathrm{Adv}_{\mathrm{sEUF-CMA}} = \mathrm{Adv}_{\mathrm{EUF-CMA}}

\]

- 唯一性要求(uniqueness):\(\forall (PK,SK) \leftarrow \mathrm{Gen}(1^\lambda), \forall M \in \mathbb{M}\),存在唯一的 \(\sigma\) 使得 \(\mathrm{Verify}(PK, M, \sigma) = 1\)。

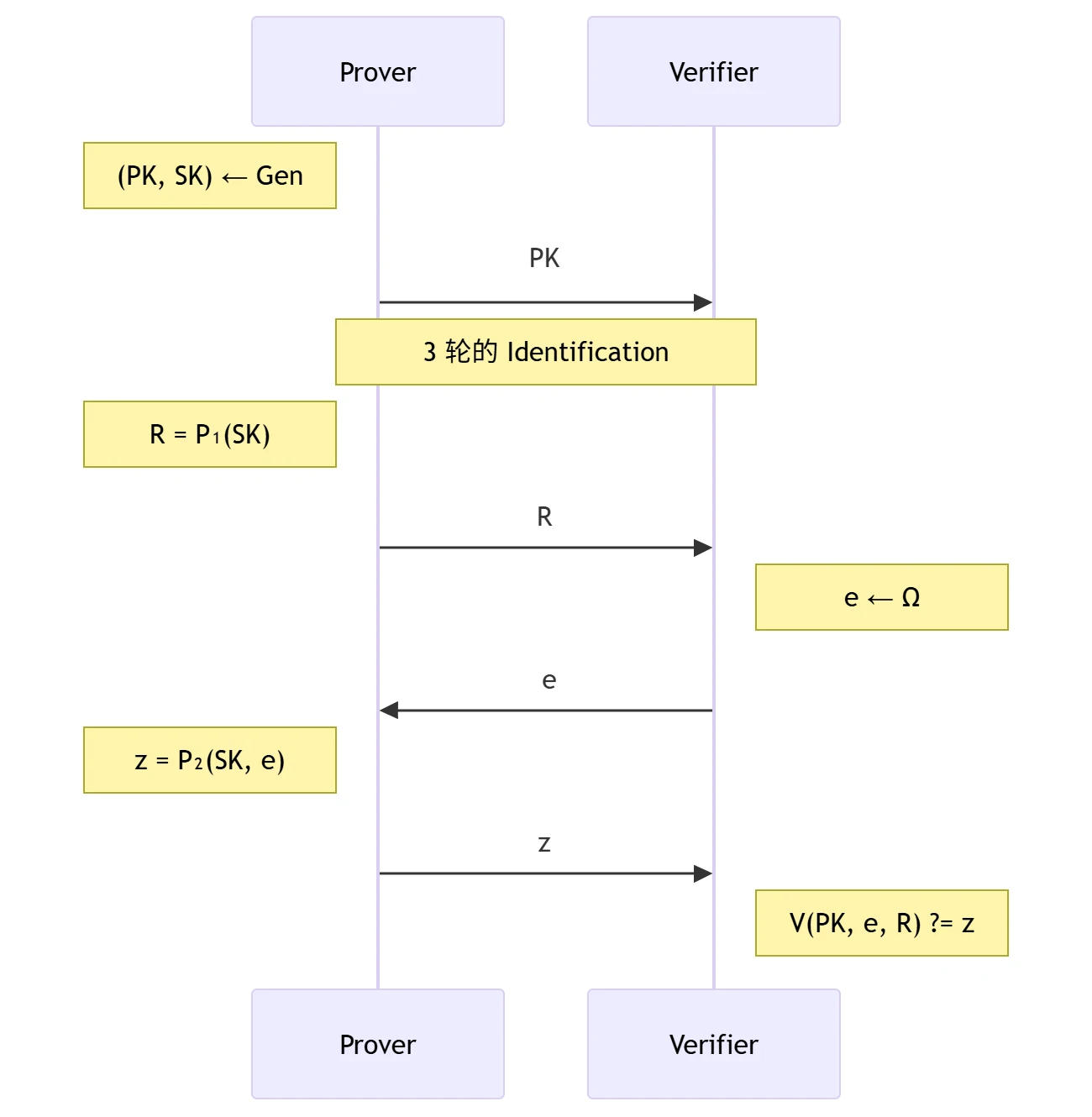

身份证明协议的安全性

身份证明协议简介

- 核心:证明者向验证者证明自己拥有公钥 \(PK\) 所对应的私钥 \(SK\)

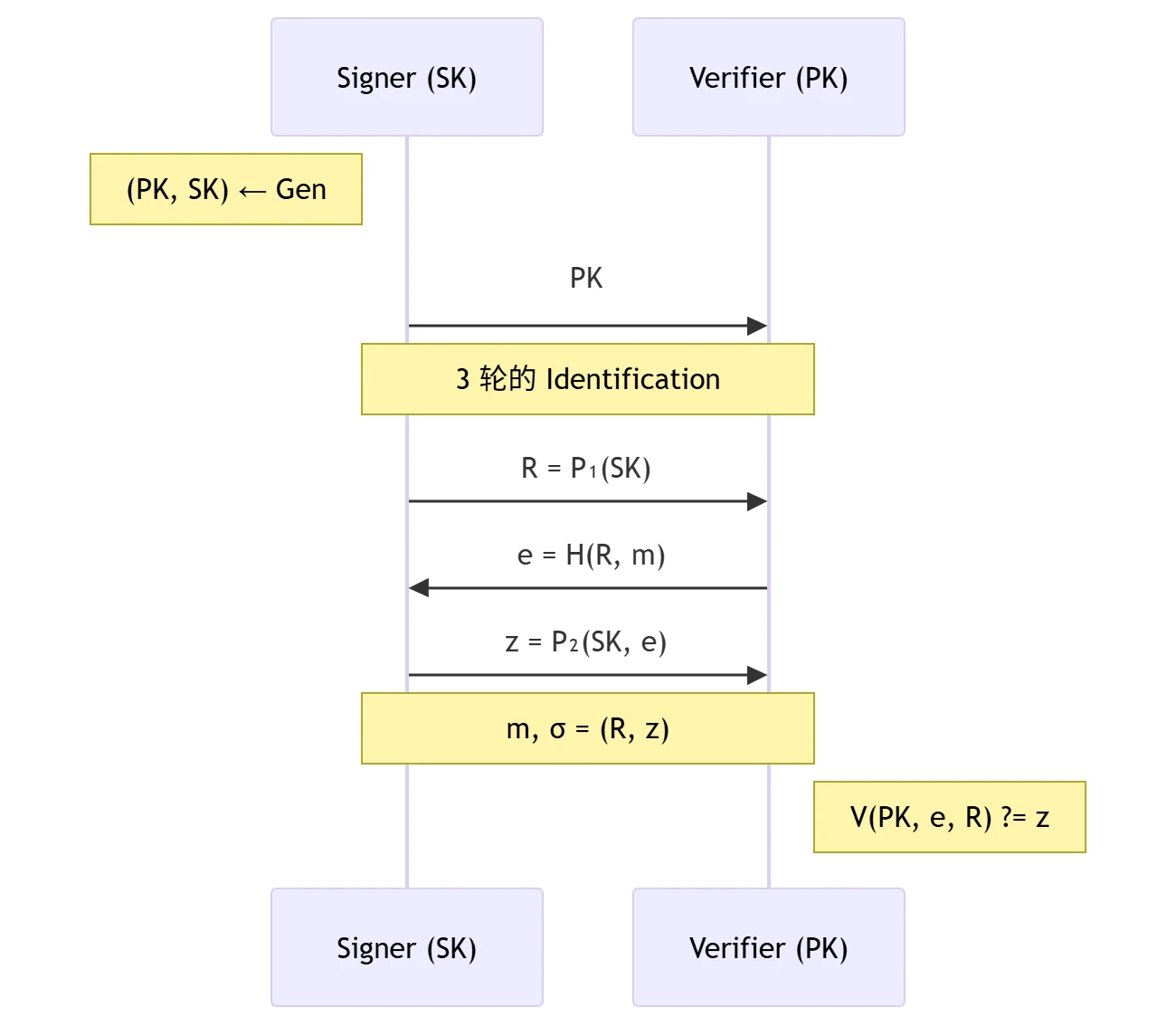

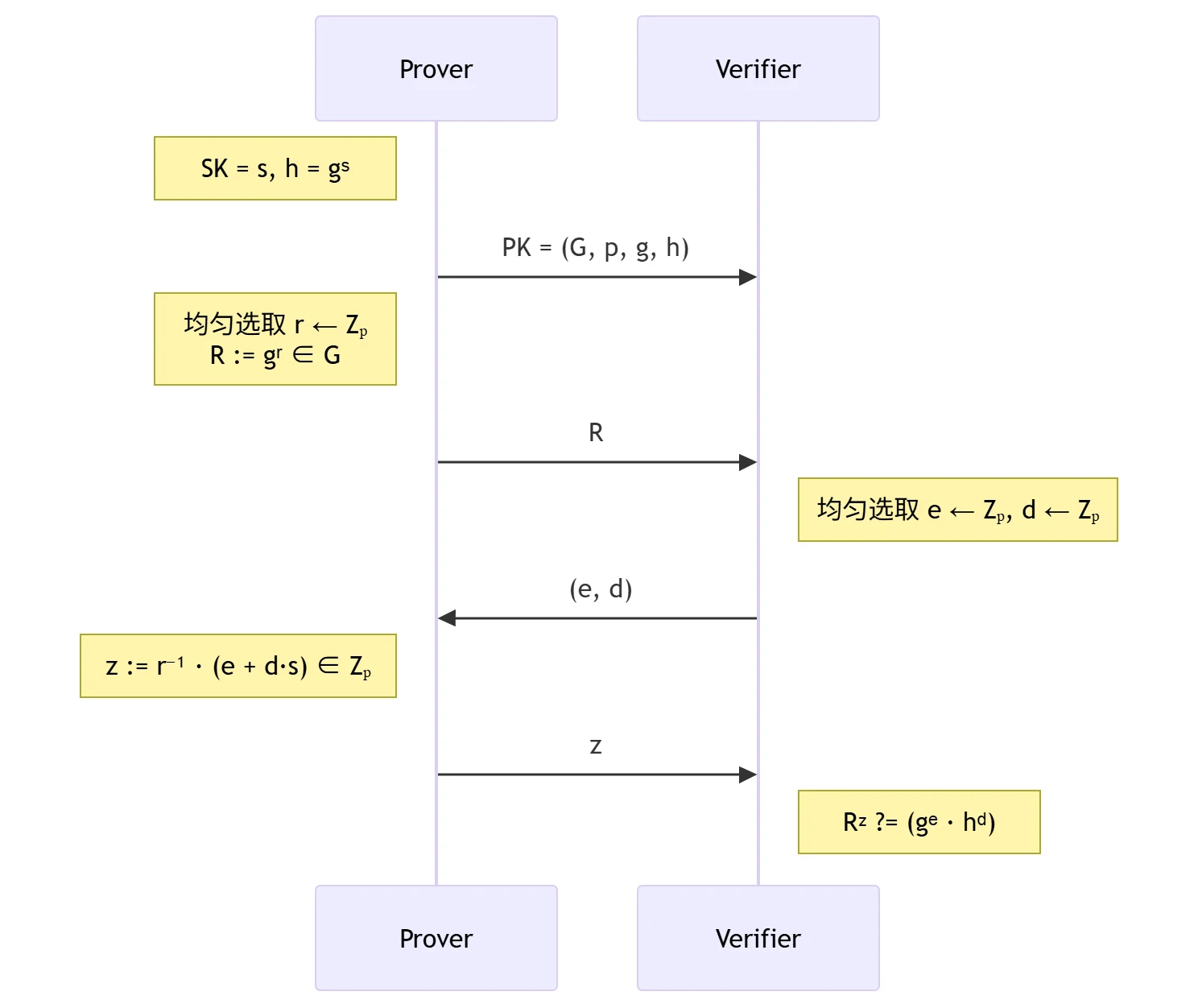

- 交互流程(3 轮的 Identification):

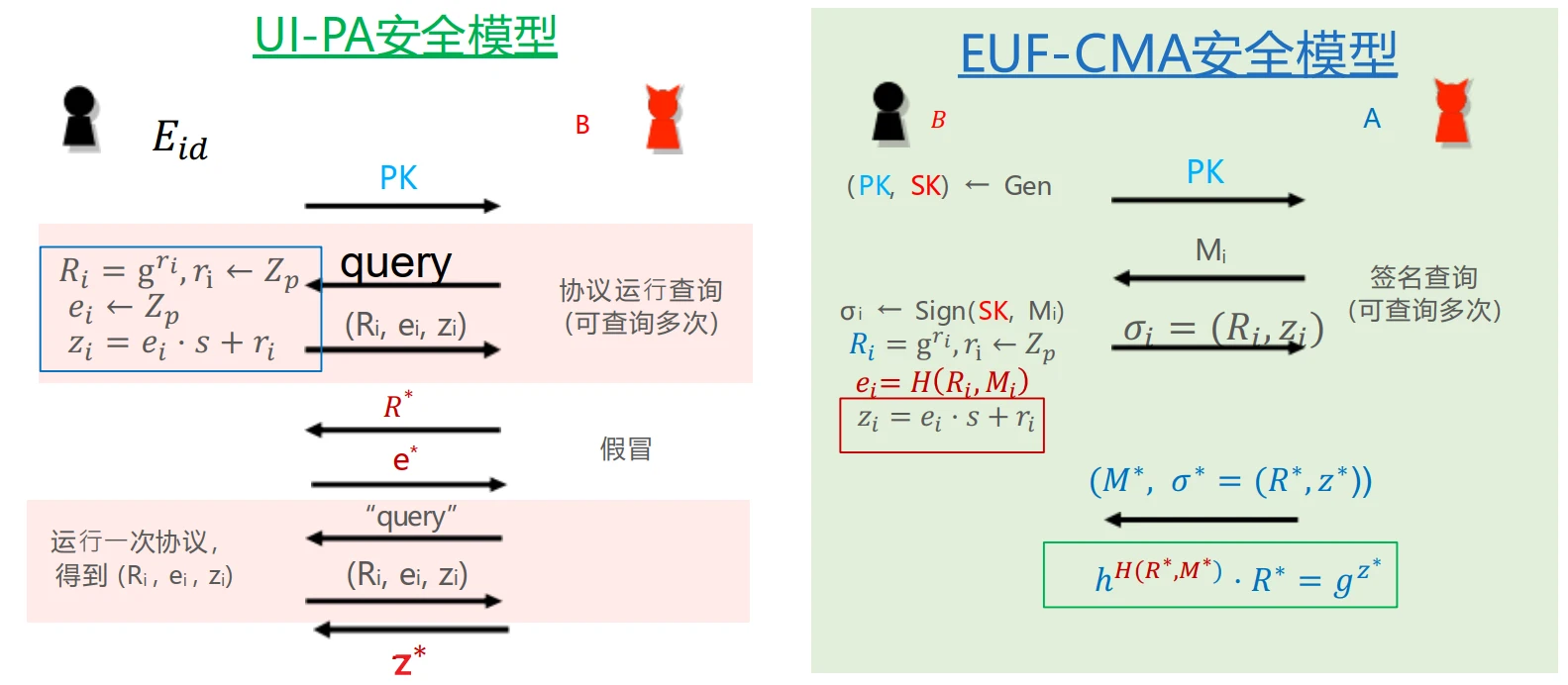

身份证明协议的 UI-PA 安全性

- 被动攻击(Passive Attacks, PA)安全模型:

- PA 敌手攻击能力:

- 输入:公开信道中的 \(PK\) 及多次运行协议生成的 \((R_i, e_i, z_i)\)

- 运行时间:概率多项式时间 PPT

- UI 安全目标:不可假冒性(Unimpersonation, UI)── 敌手无法冒充 Prover 通过协议的验证算法(即如果 \(\mathrm{output} = (R^*, e^*, z^*)\) 满足 \(V(PK, e^*, R^*) = z^*\),则攻破该目标)

- 身份证明协议的 UI-PA 安全性定义:任意概率多项式时间敌手在 P A 安全模型中攻破 UI 安全目标的 优势 是可忽略的,即 \[ \mathrm{Adv}_{\mathrm{UI-PA}} = \Pr\left( \mathrm{output} = z^* \left| V(PK, e^*, R^*) = z^* \right.\right) = \mathrm{negl}(\lambda) \]

Fiat-Shamir 变换

- 核心:为了使用身份证明协议进行签名,证明者(签名者)可将挑战 \(e\) 用哈希函数 \(\mathrm{H}(\cdot)\) 计算,自己独立地执行协议,无需与验证者交互。

- 交互流程:

- Fiat-Shamir 变换的安全性:身份证明协议是 UI-PA

安全的 + \(\mathrm{H}\) 为 RO \(\implies\) 通过 Fiat-Shamir

变换得到的签名算法是 EUF-CMA 安全的

- 证明:参考后续 Schnorr 签名算法的安全性证明

Random Oracle 模型(随机预言机)

- Random Oracle 模型(随机预言机)是对哈希函数 \(\mathrm{H}: G \to \{0,1\}^{m}\) 的假设,用于安全性证明中。

- 核心假设:

- Oracle-预言机假设:敌手无法自己计算 \(\mathrm{H}\) 的值,只能通过查询“预言机” \(\mathrm{H}(\cdot)\) 的方式获得 \(\mathrm{H}\) 的值:每一次查询,敌手向预言机 \(\mathrm{H}(\cdot)\) 提交一个 \(X\),\(\mathrm{H}(\cdot)\) 返回输出 \(\mathrm{H}(X)\)。

- Random-随机性假设:随机预言机 \(\mathrm{H}(\cdot)\) 在每一个 \(X\) 上的输出值 \(\mathrm{H}(X)\) 都是服从值域 \(\{0,1\}^m\) 上均匀分布的,其随机性来源于预言机 \(\mathrm{H}(\cdot)\) 内部。

- Programmable-可编程性假设:在安全性证明中,“随机预言机” \(\mathrm{H}(\cdot)\) 由环境/挑战者向敌手提供。

- 推论:

- Oracle 假设 + Random 假设:如果敌手没有向预言机 \(\mathrm{H}(\cdot)\) 查询过某个输入 \(X\),那么 \(\mathrm{H}(X)\) 的值对于敌手而言是完全均匀的。

- Oracle 假设 + Programmable 假设:环境/挑战者知道敌手向预言机 \(\mathrm{H}(\cdot)\) 查询过哪些输入 \(X\)。

- Random 假设 + Programmable 假设:环境/挑战者针对敌手的每一次预言机 \(\mathrm{H}(\cdot)\) 查询 \(X\),返回值域 \(\{0,1\}^m\) 上均匀分布的值作为 \(\mathrm{H}(X)\) 的值。

- 说明:

- RO 模型刻画了敌手只能 黑盒 的调用 Hash Function,敌手无法仅阅读 Hash Function 的代码而不调用 Hash Function 推断出 \(\mathrm{H}(X)\) 的值。

Schnorr 身份证明协议与签名算法

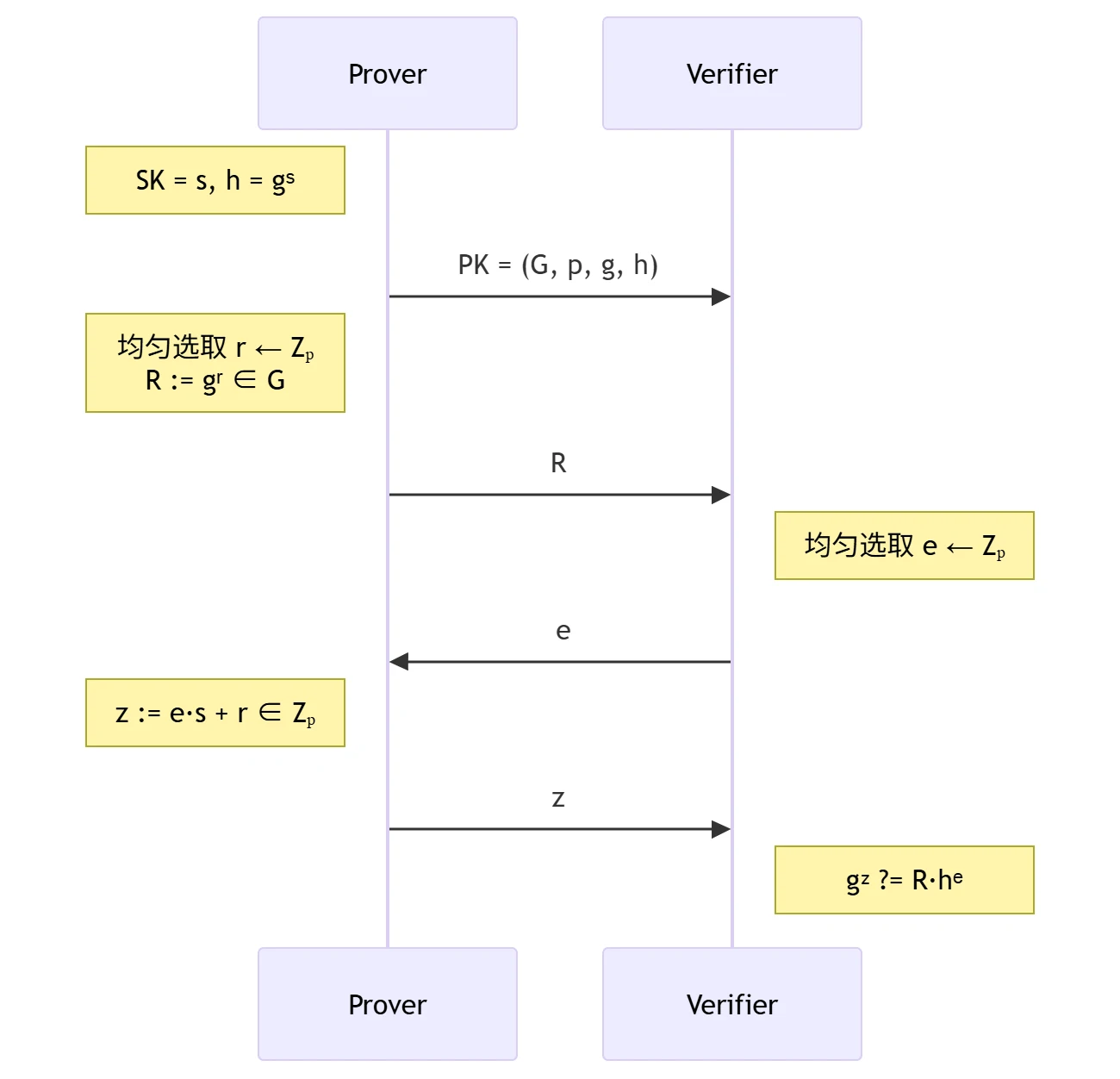

Schnorr 身份证明协议

- 目的:Prover 向 Verifier 证明自己拥有 \(PK\) 所对应的私钥 \(SK\)。

- 交互流程:基于椭圆曲线上的离散对数问题

Schnorr 签名算法

- 组件:Hash Function \(\mathrm{H}: \{0,1\}^{*} \to \mathbb{Z}_p\)

- 密钥生成算法 \((PK, SK)

\leftarrow \mathrm{Gen}(1^\lambda)\):

- 选择循环群 \(G\),其阶为素数 \(p\)、生成元为 \(g\)

- 均匀选取 \(s \leftarrow \mathbb{Z}_p\),计算 \(h := g^s \in G\)

- 输出 \(PK = (G, p, g, h)\),\(SK = s\)

- 签名算法 \(\sigma

\leftarrow \mathrm{Sign}(SK, M)\),消息空间为 \(\mathbb{M}=\{0,1\}^{*}\)

- 均匀选取 \(r \leftarrow \mathbb{Z}_{p}\),计算 \(R:=g^{r} \in G\)

- 计算 \(e:=\mathrm{H}(R, M) \in \mathbb{Z}_{p}\)

- 计算 \(z:=e \cdot s+r \in \mathbb{Z}_{p}\)

- 输出 \(\sigma:=(R, z)\)

- 验证算法 \(0/1 \leftarrow

\mathrm{Verify}(PK, M, \sigma=(R, z))\)

- 计算 \(e:=\mathrm{H}(R, M) \in \mathbb{Z}_{p}\)

- 验证 \(g^{z} \stackrel{?}{=} h^{e} \cdot R\),相等输出 \(1\),否则输出 \(0\)

安全性分析

Schnorr 签名算法的 EUF-CMA 安全性

断言1:如果在数字签名的 EUF-CMA 安全模型下,存在攻击者 \(\mathcal{A}\) 以不可忽略的概率攻破 Schnorr 签名。设 \(\mathcal{A}\) 的输出为 \((M^{*}, \sigma^{*}=(R^{*}, z^{*}))\),即 \[ \mathrm{Adv}_{\mathcal{A}}=\Pr\left(\mathrm{output}_{\mathcal{A}}=(M^{*}, \sigma^{*})\left| h^{\mathrm{H}(R^{*}, M^{*})} \cdot R^{*}=g^{z^{*}}\right.\right)=\text{non-negl}(\lambda) \]

则 \(\mathcal{A}\) 以不可忽略的概率查询过 \((R^{*}, M^{*})\) 的 Hash 值。

▶Proof证明:反证法,假设 \(\mathcal{A}\) 没有查询过 \((R^{*}, M^{*})\) 的 Hash 值,则在 \(\mathrm{H}\) 为 RO 假设下,\(\mathrm{H}(R^{*}, M^{*})\) 对 \(\mathcal{A}\) 是 \(\mathbb{Z}_{p}\) 中均匀随机的元素,因此 \(h^{\mathrm{H}(R^{*}, M^{*})}\) 对 \(\mathcal{A}\) 是 \(G\) 中均匀随机的元素。则 \(\mathcal{A}\) 猜对 \(z^{*} \in \mathbb{Z}_{p}\) 满足 \[ h^{\mathrm{H}(R^{*}, M^{*})}=g^{z^{*}} \cdot (R^{*})^{-1} \]

的概率为 \(\frac{1}{|G|}=\frac{1}{p}=negl(\lambda)\),与假设矛盾。

引理1(Fiat-Shamir 转换):Schnorr 身份证明协议是 UI-PA 安全的 + \(\mathrm{H}\) 为 RO \(\implies\) Schnorr 签名算法是 EUF-CMA 安全的

- 思路:将 \(\mathcal{A}\) 作为 \(\mathcal{B}\) 的子算法,为 \(\mathcal{A}\) 提供合法的输入,以及返回合法的签名查询。利用 \(\mathcal{A}\) 的输出结果帮助 \(\mathcal{B}\) 在 UI-PA 中的输出正确的结果。

▶Proof- 证明:使用反证法(安全性规约)

- 假设结论错误:Schnorr 签名算法不是 EUF-CMA

安全的,即存在 PPT 敌手 \(\mathcal{A}\)

以不可忽略的概率攻破 Schnorr 签名算法的 EUF-CMA 安全性。

- 即 \(\mathcal{A}\) 通过若干次签名查询后,可以输出一个未查询过的消息 \(M^{*}\) 以及一个有效签名 \(\sigma^{*}=(R^{*}, z^{*})\),以不可忽略的概率满足 \(h^{\mathrm{H}(R^{*}, M^{*})} \cdot R^{*}=g^{z^{*}}\)

- 证明前提错误:构造一个 PPT 敌手 \(\mathcal{B}\),在 UI-PA 安全模型下攻破

Schnorr 身份证明协议。

- \(\mathcal{B}\)

的策略:

- \(\mathcal{B}\) 将公钥 \(PK\) 作为输入提供给 \(\mathcal{A}\);设 \(\mathcal{A}\) 进行的哈希查询次数为 \(Q(\lambda)\),则 \(\mathcal{B}\) 随机选择 \(j \in [1, Q(\lambda)]\) 赌 \(\mathcal{A}\) 最终输出的消息 \(M^{*}=M_j\)

- 当 \(\mathcal{A}\) 使用 \(M_i\) 进行第 \(i\) 次 签名查询 时:\(\mathcal{B}\) 由于本身不具备私钥 \(SK\),无法生成合法的签名,因此向挑战者

\(E_{id}\) 发起查询,拿到一组合法记录

\((R_i, e_i, z_i)\),并将 \(\sigma_i=(R_i, z_i)\) 返回给 \(\mathcal{A}\),并自身记录 \(\mathrm{H}(R_i, M_i) = e_i\)

- 此时若 \(\mathcal{A}\) 要对签名查询进行验证,计算时需要 \(\mathrm{H}(R_i, M_i)\),只能向 \(\mathcal{B}\) 查询哈希结果,必然能通过检验

- 当 \(\mathcal{A}\) 使用 \((R_k, M_k)\) 进行第 \(k\) 次 哈希查询 时:

- 若 \(k=j\) 且 \(M_j \notin \{M_i\}\),即 \(\mathcal{A}\) 的第 \(j\) 次哈希查询的消息 \(M_j\) 没有在之前的签名查询中出现过,则 \(\mathcal{B}\) 向 \(E_{id}\) 输入 \(R_j\) 并把返回的 \(e_j\) 当作自己的哈希输出,并记录 \(\mathrm{H}(R_j, M_j) = e_j\)

- 若 \(k=j\) 且 \(M_j \in \{M_i\}\),则重新选择 \(j \in [1, Q(\lambda)]\),直到满足 \(M_j \notin \{M_i\}\)

- 若 \(k \in [1, Q(\lambda)] \setminus

\{j\}\),\(\mathcal{B}\)

查询是否有 \(\mathrm{H}(R_k, M_k)\)

的记录:

- 若有则直接返回

- 若没有则随机选择 \(e \leftarrow \mathbb{Z}_p\) 返回并记录 \(\mathrm{H}(R_k, M_k) = e\)

- 最终当 \(\mathcal{A}\) 输出 \((M^{*}, \sigma^{*}=(R^{*}, z^{*}))\) 时,若 \(M^{*}=M_j\),则 \(\mathcal{B}\) 输出 \(z^{*}\) 作为自己的输出,否则视为失败。

- \(\mathcal{B}\) 的优势: \[ \begin{aligned} \mathrm{Adv}_{\mathcal{B}} &\geq \Pr\left[ \begin{array}{l} (1)\ \mathcal{A} \text{ 成功攻破 Schnorr 签名算法的 EUF-CMA 安全性} \\ (2)\ \mathcal{A} \text{ 查询过 } (R^{*}, M^{*}) \text{ 的 Hash 值} \\ (3)\ \mathcal{B} \text{ 赌对了 } j \text{(即 } M^{*}=M_j \text{)} \end{array} \right] \\ &\geq \text{non-negl}(\lambda) \cdot \text{non-negl}(\lambda) \cdot \frac{1}{Q(\lambda)} \\ &= \text{non-negl}(\lambda) \end{aligned} \]

- 因此,\(\mathcal{B}\) 以不可忽略的概率攻破 Schnorr 身份证明协议的 UI-PA 安全性,与前提矛盾。

- \(\mathcal{B}\)

的策略:

- 假设结论错误:Schnorr 签名算法不是 EUF-CMA

安全的,即存在 PPT 敌手 \(\mathcal{A}\)

以不可忽略的概率攻破 Schnorr 签名算法的 EUF-CMA 安全性。

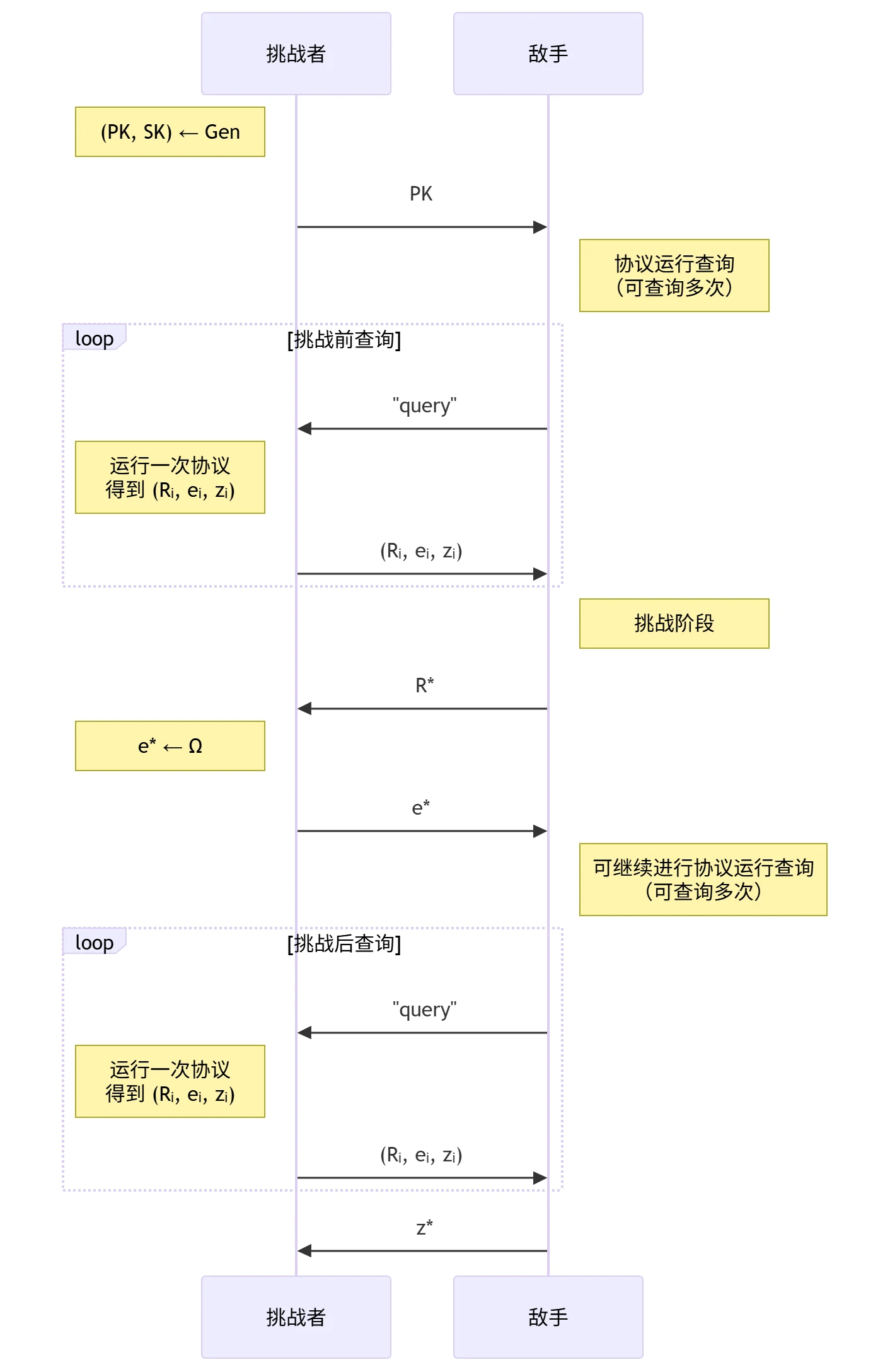

Schnorr 身份证明协议的 UI-PA 安全性证明

引理 2:DL 问题困难 \(\implies\) Schnorr 身份证明协议是 UI-PA 安全的

▶Proof- 证明:安全性归约,由攻破 UI-PA 安全性的敌手 \(\mathcal{A}\) 来构造解决 DL 问题的敌手

\(\mathcal{B}\)。

- 假设结论错误:Schnorr 身份证明协议不是 UI-PA 安全的,即存在 PPT 敌手 \(\mathcal{A}\) 以不可忽略的概率攻破 Schnorr 身份证明协议的 UI-PA 安全性,即 \[ \mathrm{Adv}_{\mathcal{A}} = \Pr\left( \mathrm{output} = (R^{*}, e^{*}, z^{*}) \left| h^{e^{*}} \cdot R^{*}=g^{z^{*}} \right.\right) = \text{non-negl}(\lambda) \]

- 证明前提错误:构造一个 PPT 敌手 \(\mathcal{B}\) 解决 DL 问题。

- \(\mathcal{B}\)

的策略:Rewind 技术

\(\mathcal{B}\) 将 DL 问题的输入 \(PK=(G, p, g, h)\) 作为 Schnorr 身份证明协议的公钥提供给 \(\mathcal{A}\)

对于 \(\mathcal{A}\) 的每一次协议运行查询,\(\mathcal{B}\) 随机选取 \(e_i, z_i \leftarrow \mathbb{Z}_p\),计算 \(R_i = g^{z_i}/h^{e_i}\),为 \(\mathcal{A}\) 提供完美模拟的合法三元组 \((R_i, e_i, z_i)\)

第一次调用:\(\mathcal{B}\) 调用 \(\mathcal{A}\) 直到 \(\mathcal{A}\) 输出 \(R^*\) 时,\(\mathcal{B}\) 均匀随机选择 \(e_1^* \leftarrow \mathbb{Z}_p\) 作为挑战发送给 \(\mathcal{A}\),并收到 \(\mathcal{A}\) 的应答输出 \(z_1^*\)

第二次调用:\(\mathcal{B}\) 再次调用 \(\mathcal{A}\),所有使用的随机数(包括 \(\mathcal{A}\) 内部的随机数和 \(\mathcal{B}\) 模拟查询的随机数)均与第一次调用 完全相同。因此 \(\mathcal{A}\) 会再次输出同样的 \(R^*\)。此时 \(\mathcal{B}\) 使用 不同 的随机数均匀选择一个新的挑战 \(e_2^* \leftarrow \mathbb{Z}_p\) 发送给 \(\mathcal{A}\),并收到 \(\mathcal{A}\) 的新应答输出 \(z_2^*\)

解 DL:如果两次调用 \(\mathcal{A}\) 都成功伪造,则有: \[ \begin{cases} R^* \cdot h^{e_1^*} = g^{z_1^*} \\ R^* \cdot h^{e_2^*} = g^{z_2^*} \end{cases} \]

若 \(e_1^* \neq e_2^*\),两式相除消去 \(R^*\) 可得 \(h^{e_1^* - e_2^*} = g^{z_1^* - z_2^*}\)。代入 \(h = g^s\),即可解出 DL 问题的解: \[ s \equiv (e_1^* - e_2^*)^{-1}(z_1^* - z_2^*) \pmod p \]

- \(\mathcal{B}\)

的优势:

- 用变量 \(\omega\) 代表 \(\mathcal{B}\) 除了返回挑战 \(e^*\) 之外所使用的所有随机数集合(即决定 \(\mathcal{A}\) 输出 \(R^*\) 的所有前置上下文)

- 定义指示函数 \(\mathrm{V}(\omega, e^*) = 1\) 当且仅当 \(\mathcal{A}\) 在随机数 \(\omega\) 和挑战 \(e^*\) 下成功返回正确的 \(z^*\)(即 \(R^* \cdot h^{e^*} = g^{z^*}\))

- 则 \(\mathcal{B}\) 成功解决 DL 问题的概率(即两次都成功且挑战值不同的概率)为: \[ \begin{aligned} \mathrm{Adv}_{\mathcal{B}} &= \Pr_{\omega, e_1^*, e_2^*}[\mathrm{V}(\omega, e_1^*) = 1 \land \mathrm{V}(\omega, e_2^*) = 1 \land e_1^* \neq e_2^*] \\ &= \Pr_{\omega, e_1^*, e_2^*}[\mathrm{V}(\omega, e_1^*) = 1 \land \mathrm{V}(\omega, e_2^*) = 1] - \Pr_{\omega, e_1^*, e_2^*}[\mathrm{V}(\omega, e_1^*) = 1 \land \mathrm{V}(\omega, e_2^*) = 1 \land e_1^* = e_2^*] \\ &\ge \Pr_{\omega, e_1^*, e_2^*}[\mathrm{V}(\omega, e_1^*) = 1 \land \mathrm{V}(\omega, e_2^*) = 1] - \Pr[e_1^* = e_2^*] \\ &\ge \Pr_{\omega, e_1^*, e_2^*}[\mathrm{V}(\omega, e_1^*) = 1 \land \mathrm{V}(\omega, e_2^*) = 1] - 1/p \\ &= \sum_{W\in\Omega_\omega} \Pr[\omega=W] \cdot \Pr_{e_1^*, e_2^*}[\mathrm{V}(W, e_1^*) = 1 \land \mathrm{V}(W, e_2^*) = 1] - 1/p \\ &= \sum_{W\in\Omega_\omega} \Pr[\omega=W] \cdot \Pr_{e_1^*}[\mathrm{V}(W, e_1^*) = 1] \cdot \Pr_{e_2^*}[\mathrm{V}(W, e_2^*) = 1] - 1/p \\ &= \sum_{W\in\Omega_\omega} \Pr[\omega=W] \cdot \Pr_{e^*}[\mathrm{V}(W, e^*) = 1]^2 - 1/p \\ &\ge \left(\sum_{W\in\Omega_\omega} \Pr[\omega=W] \cdot \Pr_{e^*}[\mathrm{V}(W, e^*) = 1]\right)^2 - 1/p \\ &= \Pr_{\omega, e^*}[\mathrm{V}(\omega, e^*) = 1]^2 - 1/p \\ &= \mathrm{Adv}_{\mathcal{A}}^2 - 1/p \\ &\ge \text{non-negl}(\lambda)^2 - \text{negl}(\lambda) \\ &= \text{non-negl}(\lambda) \end{aligned} \]

- 因此,\(\mathcal{B}\) 以不可忽略的概率成功解决 DL 问题,与 DL 问题困难的假设矛盾。得证!

- \(\mathcal{B}\)

的策略:Rewind 技术

- 证明:安全性归约,由攻破 UI-PA 安全性的敌手 \(\mathcal{A}\) 来构造解决 DL 问题的敌手

\(\mathcal{B}\)。

定理

\[ \begin{aligned} &\text{DL 问题困难} + \mathrm{H} \text{ 为 RO} \\ \implies &\text{Schnorr 身份证明协议是 UI-PA 安全的} \\ \implies &\text{Schnorr 签名算法是 EUF-CMA 安全的} \end{aligned} \]

DSA 身份证明协议与签名算法

DSA 身份证明协议

- 目的:Prover 向 Verifier 证明自己拥有 \(PK\) 所对应的私钥 \(SK\)。

- 交互流程:基于椭圆曲线上的离散对数问题

DSA 签名算法

- 组件:Hash Functions

- \(\mathrm{H}: \{0,1\}^{*} \to \mathbb{Z}_p\)

- \(\mathrm{F}: G \to \mathbb{Z}_p\)

- 密钥生成算法 \((PK, SK)

\leftarrow \mathrm{Gen}(1^\lambda)\):

- 选择循环群 \(G\),其阶为素数 \(p\)、生成元为 \(g\)

- 均匀选取 \(s \leftarrow \mathbb{Z}_p\),计算 \(h := g^s \in G\)

- 输出 \(PK = (G, p, g, h)\),\(SK = s\)

- 签名算法 \(\sigma

\leftarrow \mathrm{Sign}(SK, M)\),消息空间为 \(\mathbb{M}=\{0,1\}^{*}\)

- 均匀选取 \(r \leftarrow \mathbb{Z}_{p}\),计算 \(R:=g^{r} \in G\)

- 计算 \(e:=\mathrm{H}(M) \in \mathbb{Z}_{p}\)

- 计算 \(d:=\mathrm{F}(R) \in \mathbb{Z}_{p}\)

- 计算 \(z:=r^{-1}(e + d \cdot s) \in \mathbb{Z}_{p}\)

- 输出 \(\sigma:=(d, z)\)

- 验证算法 \(0/1 \leftarrow

\mathrm{Verify}(PK, M, \sigma=(d, z))\)

- 计算 \(e:=\mathrm{H}(M) \in \mathbb{Z}_{p}\)

- 计算 \(R:=(g^e \cdot h^d)^{z^{-1}} \in G\)

- 计算 \(d':=\mathrm{F}(R) \in \mathbb{Z}_{p}\)

- 验证 \(d \stackrel{?}{=} d'\),相等输出 \(1\),否则输出 \(0\)

安全性分析

\[ \begin{aligned} &\text{DL 问题困难} + \mathrm{H}, \mathrm{F} \text{ 为 RO} \\ \implies &\text{DSA 身份证明协议是 UI-PA 安全的} + \mathrm{H}, \mathrm{F} \text{ 为 RO} \\ \implies &\text{DSA 签名算法是 EUF-CMA 安全的} \end{aligned} \]

DSA 与 ECDSA 签名算法的应用

- DSA 为上述算法在大整数循环群 \(G=\mathbb{Z}_N^*\) 的 \(p\) 阶子群上的具体实现,其中 \(\mathrm{F}: G \to \mathbb{Z}_p\) 定义为 \(\mathrm{F}(R) = R \bmod p\)

- ECDSA 为上述算法在椭圆曲线循环群 \(G\) 上的具体实现,其中 \(\mathrm{F}: G \to \mathbb{Z}_p\) 定义为 \(\mathrm{F}(R=(x_R, y_R)) = x_R \bmod p\)。

基于上述具体 \(F\) 函数的 DSA / ECDSA 签名算法的安全性没有基于标准困难问题的安全性证明,但也不存在有效的攻击方法,因此在实际应用中被广泛使用。

Ch2 基于身份和属性的密码

椭圆曲线预备知识

预备知识

射影平面与仿射平面

- 域 \(K\) 上的

射影平面 \(\mathbb{P}^2(K)\): \[

\mathbb{P}^2(K)=\{(X:Y:Z):X,Y,Z\in K\}\backslash\{(0:0:0)\}

\]

- 定义等价关系:\((X:Y:Z)=(kX:kY:kZ),k\in K^*\)

- 域 \(K\) 上 \(\mathbb{P}^2(K)\) 的

仿射平面 \(\mathbb{A}^2(K)\): \[

\mathbb{P}^2(K) \leftrightarrow \mathbb{A}^2(K) = \{(x,y):x,y\in K\}

\]

- 坐标变换:

- \((x:y:1)\leftarrow (x,y)\)

- \((X:Y:Z)\rightarrow\left(\frac{X}{Z},\frac{Y}{Z}\right),

Z\neq0\)

- 无穷远点:\((1:Y:0)\) 或 \((0:1:0)\)

- \(d\) 次齐次多项式: \(f(rX,rY,rZ)=r^d\cdot f(X,Y,Z)\),\(\forall r\in K\)

- 齐次化: \(f(x,y)\rightarrow f\left(\frac{X}{Z},\frac{Y}{Z}\right)\),将非齐次的仿射方程转化为齐次的射影方程。

- 去齐次化: \(f(X,Y,Z)\rightarrow f(x,y,1)\),将齐次的射影方程转化为非齐次的仿射方程。

- 坐标变换:

代数曲线

代数曲线:令 \(C\) 为由 齐次多项式方程 \(f(X,Y,Z)=0\) 为定义的曲线。若 \(f(X,Y,Z)\) 的系数属于域 \(K\),称 \(C\) 为定义在 \(K\) 上的代数曲线。集合 \[ C(K)=\left\{(x:y:z)\in \mathbb{P}^2(K):f(x,y,z)=0\right\} \]

称为曲线 \(C\) 的有理点集。

奇异点与非奇异点:令 \(P\in C(K)\),如果 \(\left(\frac{\partial f}{\partial x}(P),\frac{\partial f}{\partial y}(P),\frac{\partial f}{\partial z}(P)\right)=(0,0,0)\),则称 \(P\) 为 \(C\) 的奇异点,否则称 \(P\) 为 \(C\) 的非奇异点。

- 判断是否奇异点需要先将方程齐次化。

切线方程:若 \(P\) 为 \(C\) 上的非奇异点,则 \(C\) 上过 \(P\) 的切线方程为 \[ L:\frac{\partial f}{\partial x}(P)X+\frac{\partial f}{\partial y}(P)Y+\frac{\partial f}{\partial z}(P)Z=0. \]

光滑曲线:若 \(C\) 上所有点均为非奇异点,称 \(C\) 为光滑曲线。

有理映射:设齐次方程 \(F_1(X;Y;Z)=0\) 和 \(F_2(X;Y;Z)=0\) 定义的代数曲线分别为 \(C_1\) 和 \(C_2\)。若存在映射 \[ \begin{aligned} \phi: &C_1\longrightarrow C_2 \\ &(x:y:z)\longmapsto (f_1(x,y,z):f_2(x,y,z):f_3(x,y,z)) \end{aligned} \] 其中 \(f_i=\frac{p_i(X,Y,Z)}{q_i(X,Y,Z)}\),且 \(p_i, q_i\) 均为齐次多项式,则称 \(\phi\) 是一个有理映射。

双有理等价:设齐次方程 \(F_1(X;Y;Z)=0\) 和 \(F_2(X;Y;Z)=0\) 定义的代数曲线分别为 \(C_1\) 和 \(C_2\)。若存在有理映射 \[ \begin{aligned} \phi&=(f_1,f_2,f_3):C_1\to C_2 \\ \psi&=(g_1,g_2,g_3):C_2\to C_1 \end{aligned} \]

使得 \(\phi\circ\psi=\mathrm{id}_{C_1}\),则称 \(C_1\) 和 \(C_2\) 为双有理等价。

Bezout 定理:设齐次方程 \(F_1(X;Y;Z)=0\) 和 \(F_2(X;Y;Z)=0\) 次数分别为 \(d_1\) 和 \(d_2\)。则 \(F_1(X;Y;Z)=0\) 和 \(F_2(X;Y;Z)=0\) 相交点的个数为 \(d_1d_2\)(重点按重数计算)。

平行线公理

- 仿射平面:\(\mathbb{A}^2(K)=\{(x,y):x,y\in K\}

\leftarrow\) 平面直角坐标系

- 平行线公理:任意两条平行直线不相交

- \(\ell_1:ax+by=c_1\);\(\ell_2:ax+by=c_2\);则 \(\ell_1\cap\ell_2=\emptyset\)

- 射影平面:\(\mathbb{P}^2(K)=\{(X:Y:Z):X,Y,Z\in

K\}\backslash\{(0:0:0)\} \leftarrow\) 射影平面坐标系

- 无 平行线公理:射影平面中两条平行线相交,交点为 无穷远点

- \(L_1:aX+bY=c_1Z\);\(L_2:aX+bY=c_2Z\);则 \[

L_1\cap L_2=\begin{cases}(1:-\frac{a}{b}:0), & b\neq0 \\ (0:1:0),

& b=0\end{cases}

\]

- \((0:1:0)\) 为任意垂直于 \(X\) 轴的直线在无穷远处的交点。

椭圆曲线群

椭圆曲线

椭圆曲线:定义域 \(K\) 上的椭圆曲线是指射影平面上的一条光滑的、亏格是 1 的代数曲线,并且存在定义在 \(K\) 上的点。

性质:域 \(K\) 上的椭圆曲线是满足以下 Weierstrass 方程并具有无穷远点 \((0:1:0)\) 的光滑代数曲线: \[ \begin{aligned} & Y^2Z+a_1XYZ+a_3YZ^2=X^3+a_2X^2Z+a_4XZ^2+a_6Z^3 \\ & y^2+a_1xy+a_3y=x^3+a_2x^2+a_4x+a_6(仿射形式) \end{aligned} \]

其中 \(a_1,a_2,a_3,a_4,a_6\in K\) 满足某些明确的代数条件。

- 无穷远点:每条直线与椭圆曲线在无穷远处的交点。

- 特别地,当 \(F\) 的特征不为 2、3 时,椭圆曲线的 Weierstrass 方程双有理等价于: \[ y^2=x^3+ax+b, \quad 4a^3+27b^2\neq0 \]

- 变换过程: \[ \begin{aligned} & E:y^2+a_1xy+a_3y=x^3+a_2x^2+a_4x+a_6 \\ \xrightarrow{x'=x,\quad y'=y+\frac{a_1x+a_3}{2}} & E':y'^2=x'^3+a_2'x'^2+a_4'x'+a_6' \\ \xrightarrow{x''=x'+\frac{a_2'}{3},\quad y''=y'} & E'':y''^2=x''^3+ax''+b \end{aligned} \]

椭圆曲线的有理点集

- 椭圆曲线的有理点集:设 \(E/\mathbb{F}:y^2+a_1xy+a_3y=x^3+a_2x^2+a_4x+a_6\),则 \(E(F)\) 的有理点集为 \[ E(F)=\{(u,v)\in F^2 | v^2+a_1uv+a_3v=u^3+a_2u^2+a_4u+a_6\} \cup \{O\} \]

- 椭圆曲线密码一般定义在有限域上:\(K=\mathbb{Z}_p\)、\(K=GF(2^n)\)

- 计算有理点的步骤:

- 对每一 \(u\in K\),计算 \(a_1u+a_3\) 和 \(u^3+a_2u^2+a_4u+a_6\)

- 在 \(K\) 上解二次方程:\(y^2+(a_1u+a_3)y-(u^3+a_2u^2+a_4u+a_6)=0\) 得到 \(v\) 的值

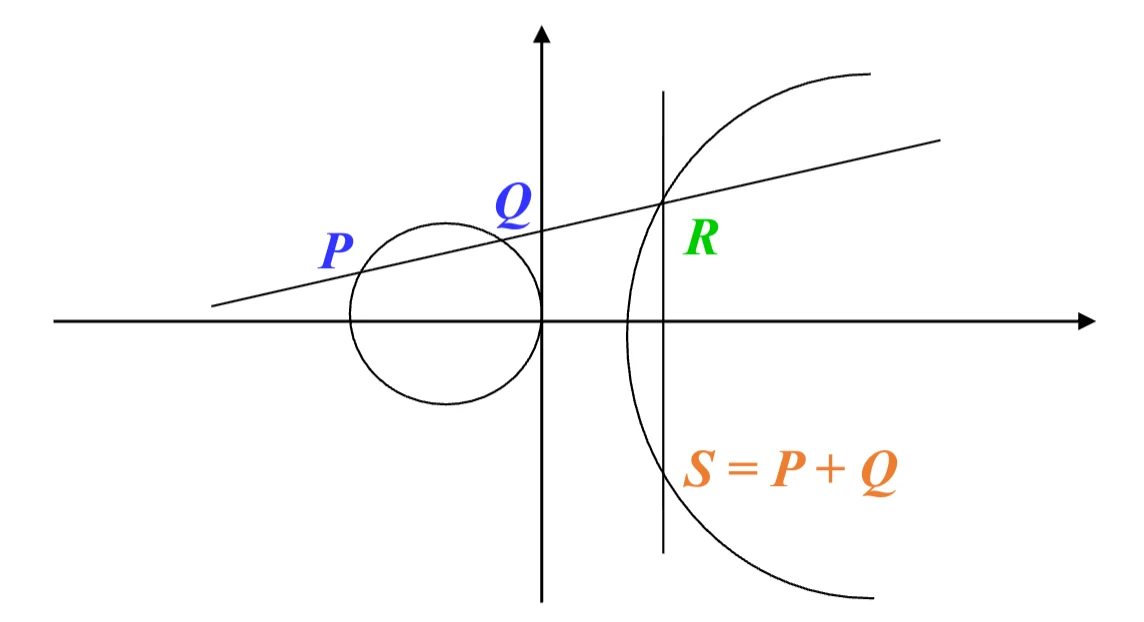

椭圆曲线点群

- 椭圆曲线点群:设 \(E/\mathbb{F}:y^2+a_1xy+a_3y=x^3+a_2x^2+a_4x+a_6\),则

\(E(F)\)

关于以下点加运算构成加法群,且无穷远点 \((0:1:0)\) 为加法单位元:

- 令 \(P, Q\) 为 \(E(F)\) 上的任意两点

- 过 \(P\) 和 \(Q\) 的直线 \(L\) 与 \(E\) 相交于第三个点 \(R\)

- 过无穷远点和 \(R\) 的直线 \(L'\) 与 \(E\) 相交于第三个点定义为 \(P+Q\)。

- Bezout’s 定理:每条射影直线与椭圆曲线的相交于 3 个点(重点按重数计数)。

- 性质:加法交换群

- 群性质:

- 零元存在:\(O=(0:1:0)\),满足 \(P+O=P\)。

- 单位元存在:对于每个 \(P=(x,y)\),存在 \(-P=(x,-y-a_1x-a_3)\) 使得 \(P+(-P)=O\)。

- 结合律:对于任意 \(P, Q, R\in E(F)\),满足 \((P+Q)+R=P+(Q+R)\),需要更多数学理论证明。

- 交换性:对于任意 \(P, Q\in E(F)\),满足 \(P+Q=Q+P\)。

- 群性质:

椭圆曲线的基本运算

- 代数表示:设 \(P=(x_1,

y_1)\),\(Q=(x_2, y_2)\),计算

\(S=P+Q=(x_3, y_3)\)。

- 点加运算:\(P\neq Q\)

- 倍点运算:\(P=Q\)

- 计算方法:

求过点 \(P, Q(Q\neq-P)\) 的直线方程 \(y=\lambda x+\mu\)

- \(P\neq Q\),\(\lambda=\frac{y_2-y_1}{x_2-x_1}\),\(\mu=y_1-\lambda x_1\)

- \(P=Q\)(计算切线),\(\lambda=\frac{3x_1^2+2a_2x_1+a_4-a_1y_1}{2y_1+a_1x_1+a_3}\),\(\mu=y_1-\lambda x_1\)

将直线方程与椭圆曲线方程联立解得 \(S=(x_3, y_3)\) \[ x^3+a_2x^2+a_4x+a_6-(\lambda x+\mu )^2-a_1x(\lambda x+\mu )-a_3(\lambda x+\mu )=(x-x_1)(x-x_2)(x-x_3) = 0 \]

解得 \[ (x_3,y_3)=(\lambda^2+a_1\lambda -a_2-x_2-x_1, -\lambda x_3-\mu -a_1x_3-a_3) \]

特别地,当椭圆曲线方程为 \(y^2=x^3+ax+b\) 时, \[ (x_3,y_3)=(\lambda^2 -x_2-x_1, \lambda(x_1 -x_3)-y_1) \]

有限域上的椭圆曲线

点的个数

- 估计(Hasse-Weil bound):Hasse 关于有限域 \(\mathbb{F}_q\) 上椭圆曲线点的个数估计: \[ q+1-2\sqrt{q} \leq \# E\left(\mathbb{F}_{q}\right) \leq q+1+2\sqrt{q} \]

- 计算:求有限域 \(\mathbb{F}_q\) 上椭圆曲线群元素个数的 SEA(Schoof Elkies Atkin)算法复杂度为 \(O\left(log^6 q\right)\)

点的阶数:\(P\) 是椭圆曲线 \(E\) 上的一个点,若存在最小的正整数 \(n\),使得 \(nP=O\),则称 \(n\) 是 \(P\) 的阶数,或称 \(P\) 为 \(n\) 阶扭点(torsion)。一般取 \(n\) 为大素数 \(r\)。

椭圆曲线密码体制基本运算:多倍点运算,即标量乘(Scalar Multiplication),对 \(m\in \mathbb{Z}_N\) 计算 \[ mP = \underbrace{P+P+\cdots+P}_{m\text{ 次}} \]

计算复杂度为 \(O(log m)\)。

椭圆曲线离散对数问题(ECDLP):在椭圆曲线上考虑方程 \(Q=kP\),\(k<r\),则由 \(k\) 和 \(P\) 易求 \(Q\),但由 \(P\)、\(Q\) 求 \(k\) 则是困难的。

椭圆曲线上的双线性对

双线性对

双线性对(Bilinear map):设 \(E_1\)、\(E_2\) 为有限域 \(F_q\) 的两条椭圆曲线,且 \(G_1 \leq E_1(F_q),G_2 \leq E_2(F_q),G_T \leq F_q^*\),则 双线性映射 \[ \begin{aligned} e: &G_1 \times G_2 \rightarrow G_T \\ &(P, Q) \mapsto e(P, Q) \end{aligned} \]

满足对 \(\forall P_1,P_2,P\in G_1, \forall Q_1,Q_2,Q\in G_2, \forall a, b\in \mathbb{Z}\),有:

- \(e\left(P_1+P_2, Q\right)=e\left(P_1, Q\right)e\left(P_2, Q\right)\)

- \(e\left(P, Q_1+Q_2\right)=e\left(P, Q_1\right)e\left(P, Q_2\right)\)

推论:

- \(e(aP, Q)=e(P, aQ)=e(P, Q)^a\)

- \(e(aP, bQ)=e(P, Q)^{ab}\)

- \(e(O_1, Q)=e(P, O_2)=1_{G_T}\),其中 \(O_1\) 和 \(O_2\) 分别为 \(G_1\) 和 \(G_2\) 的零元。

双线性对性质:

- \(e\) 是非退化的,即存在 \(P, Q\) 使得 \(e(P, Q) \neq 1_{G_T}\)

- \(e\) 是有效计算的,即存在 PPT 算法可以计算 \(e(P, Q)\)。

- 若 \(G_1 =\langle P_1\rangle, G_2=\langle P_2\rangle, G_T=\langle g_T\rangle\) 为素数阶 \(N\) 的循环群,则 \(g_T=e(P_1, P_2)\) 是 \(G_T\) 的生成元。

配对群

- 配对群:满足上述双线性对定义的七元组 \(PG=(G_1, G_2, G_T, N, P_1, P_2, g_T, e)\)

称为配对群,其中:

- \(G_1 \leq E_1(F_q), G_2 \leq E_2(F_q), G_T \leq F_q^*\) 是三个循环群,\(N\) 是它们的公共阶数

- \(P_1, P_2, g_T\) 分别是 \(G_1, G_2, G_T\) 的生成元

- \(e: G_1 \times G_2 \rightarrow G_T\) 是满足双线性对定义的映射

- 配对群的分类:

- Type Ⅰ 对称配对:\(G_1=G_2\),可简记为 \(PG=(G, G_T, N, P, g_T, e)\)

- Type Ⅱ 非对称配对:\(G_1 \neq G_2\),且存在从 \(G_2\) 到 \(G_1\) 的、可高效(PPT)计算的同构映射 \(\psi: G_2 \to G_1\),即满足 \(\forall a \in \mathbb{Z}_N, \psi(aP_2)=aP_1\)

- Type Ⅲ 非对称配对:\(G_1 \neq G_2\),且 \(G_1\) 与 \(G_2\) 之间不存在可高效(PPT)计算的同构映射 \(\psi\)

- 定理:

- 对于 Type Ⅰ 对称配对群,\(G\) 上的

DDH 问题不困难(但 \(G\) 上的 CDH

问题可能仍然困难)

- 证明:输入 \((P, xP, yP, z_bP)\),计算 \(e(xP, yP)=e(P, P)^{xy}\) 和 \(e(z_bP, P)=e(P, P)^{z_b}\),比较两者是否相等即可判断 \(b\) 的值。

- 对于 Type Ⅱ 非对称配对群,\(G_2\)

上的 DDH 问题不困难(但 \(G_2\) 上的

CDH 问题、\(G_1\) 上的 DDH

问题可能仍然困难)

- 证明:输入 \((P_2, xP_2, yP_2, z_bP_2)\),计算 \(e(\phi(xP_2), yP_2)=e(xP_1, yP_2)=e(P_1, P_2)^{xy}\) 和 \(e(P_1, z_bP_2)=e(P_1, P_2)^{z_b}\),比较两者是否相等即可判断 \(b\) 的值。

- 对于 Type Ⅰ 对称配对群,\(G\) 上的

DDH 问题不困难(但 \(G\) 上的 CDH

问题可能仍然困难)

基于身份的加密

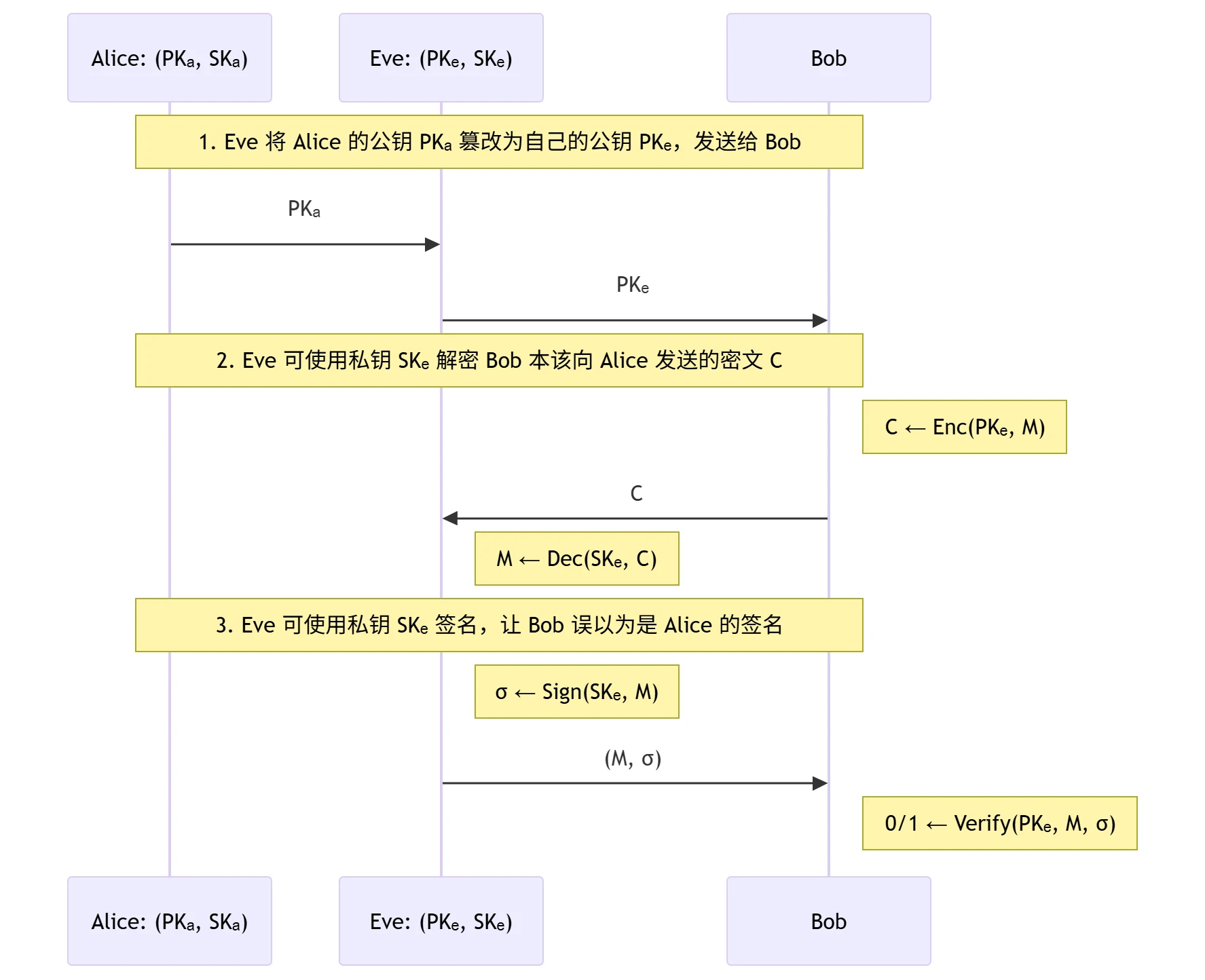

研究背景:公钥的安全分发和管理

公钥分发

- 背景:只要获得了 Alice 的公钥 \(PK_A\),Bob 就可以:

- 通过使用公钥加密算法,与 Alice 进行秘密通信;

- 通过使用数字签名算法,验证 Alice 的签名。

- 风险:公钥分发可能面临中间人攻击

公钥基础设施 PKI

- 公钥基础设施(PKI, Public-Key Infrastructures)是一个提供安全服务的基础设施,负责公钥证书的颁发、管理、存储、分发和撤销等功能。

- 认证中心(CA)是 PKI 中的一个重要组成部分,负责验证用户真实身份并颁发数字证书,以及证书的管理和撤销。

- 数字证书(Digital Certificate)是由 CA 颁发的电子文档,包含用户的公钥、身份信息、有效期等内容,并由 CA 的私钥进行签名。数字证书用于验证用户的身份和公钥的真实性。

多用户场景下的公钥加密算法

- 流程:

- 安全的公钥分发:多用户各自生成公私钥对 \((PK_i, SK_i)\),并由 CA 颁发对应的证书;每个用户将自己的公钥 \(PK_i\) 及对应的证书发送给 Bob。

- 公钥验证及存储:Bob 验证每个公钥 \(PK_i\) 的证书;若验证通过则存储对应的公钥。

- 公钥加密:Bob 与 Alice 通信,则使用 Alice 的公钥 \(PK_A\) 进行加密。

- 解密:Alice 使用私钥 \(SK_A\) 进行解密。

- 缺点:公钥分发与管理较为复杂,尤其在用户数量较多的情况下。

- 分发 \(N\) 个公钥及证书

- 验证 \(N\) 次公钥证书

- 存储、管理、维护 \(N\) 个公钥

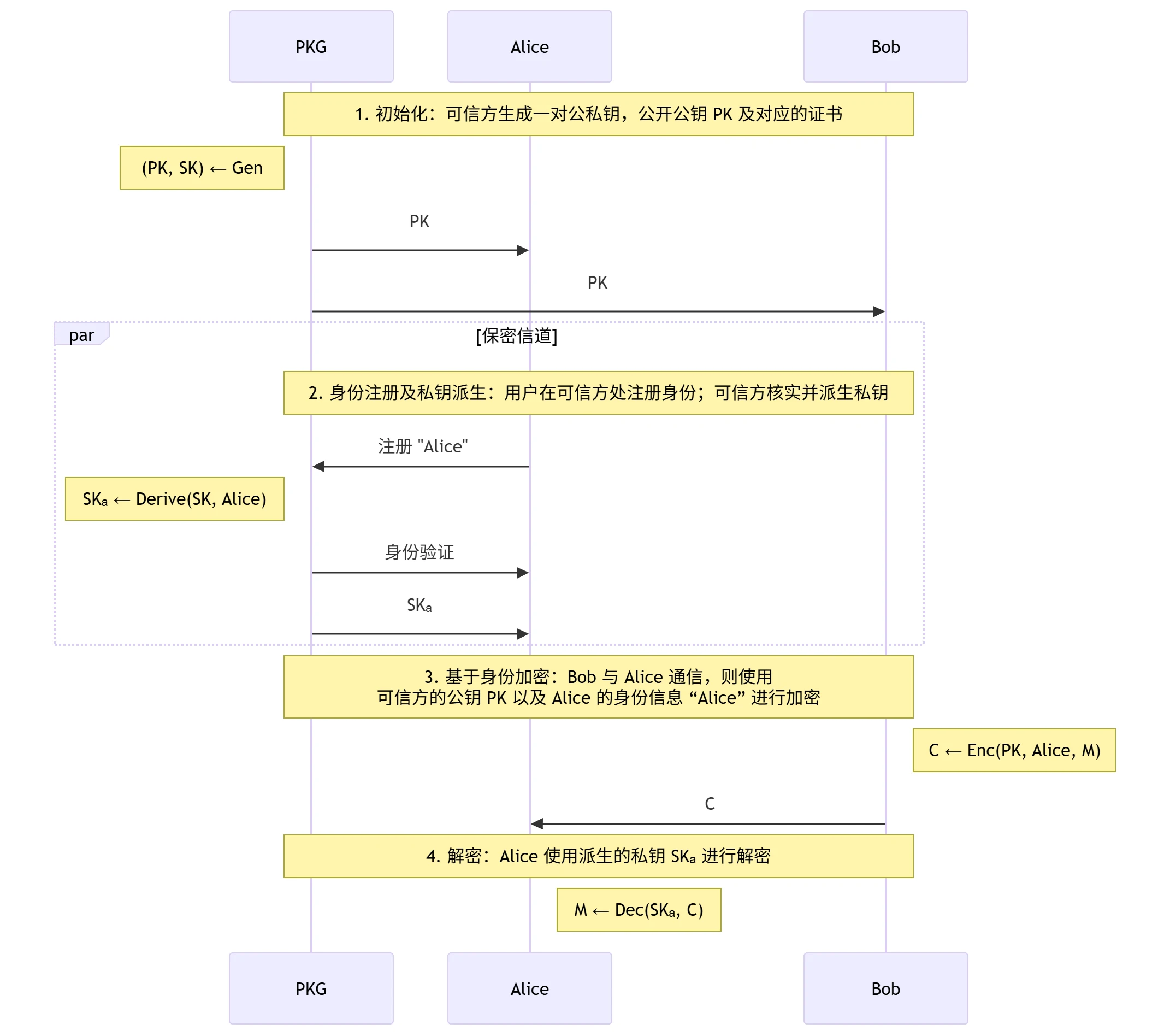

基于身份的加密及其安全性

基于身份的公钥

- 基于身份的公钥(Identity-Based Public Keys):一种特殊的公钥生成方式,其中用户的公钥直接由其身份信息(如电子邮件地址、学号/工号、手机号等)派生而来,无需通过 CA 颁发公钥证书。

- 私钥生成中心(PKG, Private-Key Generator):一个可信的实体,负责为每个用户生成并派发用户私钥。

基于身份的加密算法

- 基于身份的加密算法(Identity-Based Encryption, IBE):一种公钥加密算法,可信方生成一对主密钥,根据用户身份信息派生用户私钥,用户使用基于身份的公钥进行加密,使用派生的私钥进行解密。

- 流程:

- 优点:公钥分发与管理更为简化

- PKG 分发 \(1\) 个公钥及证书

- 验证 \(1\) 次公钥证书

- 存储、管理、维护 \(1\) 个公钥

基于身份加密算法的语义及正确性要求

- 语义:一个基于身份的加密算法 \(IBE\) 包含四个概率多项式时间 (PPT)算法

\((\mathrm{Gen}, \mathrm{Derive},

\mathrm{Enc}, \mathrm{Dec})\):

- 主密钥生成算法:\((PK,SK)\leftarrow \mathrm{Gen}(1^\lambda)\),一般为概率性算法

- 私钥派生算法:\(SK_{id}\leftarrow \mathrm{Derive}(SK,id)\),其中 \(id\) 为身份信息

- 加密算法:\(C\leftarrow \mathrm{Enc}(PK,id,M)\),\(M\in\mathbb{M}\),其中 \(\mathbb{M}\) 为消息空间

- 解密算法:\(M'\leftarrow \mathrm{Dec}(SK_{id},C)\),一般为确定性算法,\(M'\in\mathbb{M}\cup\{\bot\}\),其中 \(\bot\) 代表解密失败

- 正确性要求:对于 \(\forall (PK,SK)\leftarrow \mathrm{Gen}(1^\lambda)\),\(\forall id\),\(\forall SK_{id}\leftarrow \mathrm{Derive}(SK,id)\),\(\forall M\in\mathbb{M}\),\(\forall C\leftarrow \mathrm{Enc}(PK,id,M)\),一定有 \[ \mathrm{Dec}(SK_{id},C)=M \]

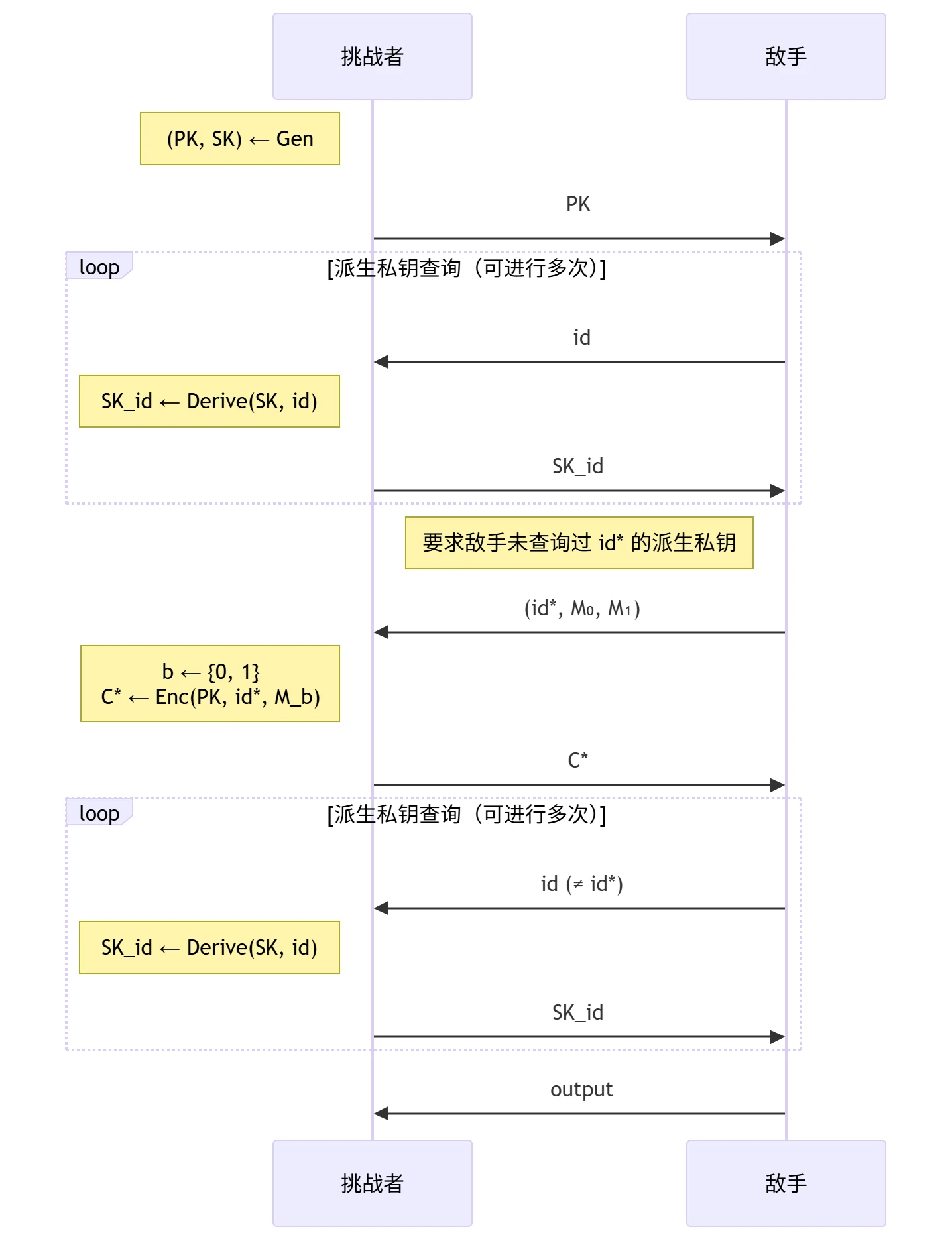

基于身份加密算法的 IND-ID-CPA 安全性

- 基于身份的选择明文攻击(Identity-based

Chosen-Plaintext Attacks, ID-CPA)安全模型:

- ID-CPA 敌手攻击能力:

- 输入:公开信道中的 \(PK\) 及挑战密文 \(C^{*}\)

- 运行时间:概率多项式时间 PPT

- 攻击方式:

- 基于身份的选择明文攻击:敌手可以提供/决定/影响加密使用的身份 \(id^*\),以及加密使用的明文

- 选择派生私钥攻击:敌手可以获得除 \(id^*\) 外任意身份的派生私钥

- IND 安全目标:不可区分性(Indistinguishability)── 敌手无法区分密文 \(C^{*}\) 加密的是 \(M_{0}\) 还是 \(M_{1}\)(即如果 \(\mathrm{output} = b\),则攻破该目标)

- IND-ID-CPA 安全性定义:任意 PPT 敌手在 ID-CPA 安全模型中攻破 IND 安全目标的优势是可忽略的,即 \[ \mathrm{Adv} = \left|\Pr(\mathrm{output} = b) - \frac{1}{2}\right| = \mathrm{negl}(\lambda) \]

Boneh-Franklin 基于身份的加密算法

具有双线性配对运算的椭圆曲线群

- 双线性配对群(bilinear pairing group):一个具有

双线性配对运算

的椭圆曲线群,简称为双线性配对群或配对群,是由多元组 \(PG=(G_1,G_2,G_T,P_1,P_2,g_T,e)\)

所刻画,其中

- \(G_1=\langle P_1\rangle\),\(G_2=\langle P_2\rangle\),\(G_T=\langle g_T\rangle\) 均是循环群,阶均为素数 \(N\).

- \(e:G_1\times G_2\to G_T\) 为一个

PPT 的 双线性配对运算,满足

- 双线性性:\(\forall a,b\in\mathbb{Z}_N\),\(e(aP_1,bP_2)=e(P_1,P_2)^{ab}\)。

- 非退化性:\(e(P_1,P_2)=g_T\) 为 \(G_T\) 的生成元。

- 对称配对群:当 \(G_1=G_2\) 时,称为对称配对群,可简记为 \(PG=(G,G_T,N,P,g_T,e)\)。

椭圆曲线对称配对群上的 Bilinear DDH (BDDH) 问题

- 定理:对于椭圆曲线 对称配对群 \(G\),\(G\) 上的 DDH 问题不困难。

- BDDH 问题:假设 \(PG=(G,G_T,N,P,g_T,e)\) 为对称配对群,则

- 均匀选取 \(x,y,z\leftarrow\mathbb{Z}_N\),计算 \(T_0:=(g_T)^{xyz}\)

- 均匀选取 \(T_1\leftarrow G_T\),均匀选取 \(\beta\leftarrow\{0,1\}\)

- 输入:\((PG,xP,yP,zP,T_\beta)\)

- 输出:\(\mathrm{output}\)

- 判定性 BDDH 问题困难:任意 PPT 敌手的优势是可忽略的,即 \[ \begin{aligned} \mathrm{Adv} &= \left|\Pr(\mathrm{output}=\beta) - \frac{1}{2}\right| \\ &= \frac{1}{2} \left|\Pr(\mathrm{output}=0 \mid \beta=0) - \Pr(\mathrm{output}=0 \mid \beta=1)\right| \\ &= \mathrm{negl}(\lambda) \end{aligned} \]

BF 基于身份加密算法(椭圆曲线对称配对群)

- 组件:Hash Function \(\mathrm{H}: \{0,1\}^* \to G\)

- 密钥生成算法 \((PK,SK)

\leftarrow \mathrm{Gen}(1^\lambda)\):

- 选择椭圆曲线对称配对群 \(PG=(G,G_T,N,P,g_T,e)\)

- 均匀选取 \(s\leftarrow\mathbb{Z}_N\),计算 \(Q:=sP\in G\)

- 输出 \(PK=(PG,Q)\),\(SK=s\)

- 私钥派生算法 \(SK_{id}

\leftarrow \mathrm{Derive}(SK,id)\),身份空间为 \(\{0,1\}^*\)

- 计算并输出 \(SK_{id}:=s\mathrm{H}(id)\in G\)

- 加密算法:\(C \leftarrow

Enc(PK,id,M)\),消息空间为 \(\mathbb{M}=G_T\)

- 均匀选取 \(r\leftarrow\mathbb{Z}_N\)

- 计算 \(C_1:=rP\in G\)

- 计算 \(C_2:=e(Q,\mathrm{H}(id))^r\cdot M\in G_T\)

- 输出 \(C:=(C_1,C_2)\)

- 解密算法:\(M'

\leftarrow Dec(SK_{id},C=(C_1,C_2))\)

- 计算并输出 \(M':=C_2/e(C_1,SK_{id})\)

BF 基于身份加密算法的 IND-ID-CPA 安全性

- 定理:BDDH 问题困难 +

\(\mathrm{H}\) 为 RO

\(\Rightarrow\) BF 加密算法

IND-ID-CPA 安全

- 思路:由攻破 IND-ID-CPA 安全性的敌手 \(\mathcal{A}\) 来构造解决 BDDH 问题的敌手 \(\mathcal{B}\)

▶Proof- 证明:安全性规约

- 假设结论错误:BF 加密算法不是 IND-ID-CPA 安全的,即存在一个概率多项式时间敌手 \(\mathcal{A}\),以不可忽略的概率在 BF 加密算法 ID-CPA 安全模型中攻破 IND 安全目标,即 \[ \mathrm{Adv}_\mathcal{A} = \left| \Pr(\mathrm{output}_\mathcal{A} = \beta) - \frac{1}{2} \right| = \text{non-negl}(\lambda) \]

- 证明前提错误:构造一个概率多项式时间敌手 \(\mathcal{B}\),在 BDDH 安全模型中攻破 BDDH

安全目标。

- \(\mathcal{B}\) 的输入:\(PG = (G, G_T, N, P, g_T, e), xP, yP, zP, T_\beta\),其中 \(x,y,z \leftarrow \mathbb{Z}_N\),\(T_0 = (g_T)^{xyz}\),\(T_1 \leftarrow G_T\),\(\beta \leftarrow \{0,1\}\)

- \(\mathcal{B}\) 的策略:

- \(\mathcal{B}\) 将 \(PK = (PG, Q = xP)\) 发送给 \(\mathcal{A}\),并模拟 \(\mathcal{A}\) 的环境;设 \(\mathcal{A}\) 进行的哈希查询次数为 \(Q_H(\lambda)\),加密查询次数为 \(Q_E(\lambda)\),则 \(\mathcal{B}\) 随机选择 \(j \in [1, Q_H(\lambda)]\) 赌 \(\mathcal{A}\) 最终输出的消息 \(M^{*} = M_j\)。

- 当 \(\mathcal{A}\) 使用 \(id_i\) 进行第 \(i\) 次 派生私钥查询

时:\(\mathcal{B}\) 假设自己的私钥为

\(SK = xP\),计算 \(SK_{id_i} = x\mathrm{H}(id_i) = xPh_{id_i} =

h_{id_i}Q\) 返回给 \(\mathcal{A}\),并自身记录 \(\mathrm{H}(id_i) = h_{id_i}P\)。

- 此时若 \(\mathcal{A}\) 要对派生私钥查询进行验证,计算时需要 \(\mathrm{H}(id_i)\),只能向 \(\mathcal{B}\) 查询哈希结果,必然能通过检验

- 当 \(\mathcal{A}\) 使用 \(id_i\) 进行第 \(k\) 次 哈希查询 时:

- 若 \(k = j\) 且 \(id_j \notin \{id_i\}\),即 \(\mathcal{A}\) 的第 \(j\) 次哈希查询的身份 \(id_j\) 没有在之前的派生私钥查询中出现过,则 \(\mathcal{B}\) 将 \(\mathrm{H}(id_j) = zP\) 作为自己的哈希输出,并记录 \(\mathrm{H}(id_j) = zP\)。

- 若 \(k = j\) 且 \(id_j \in \{id_i\}\),则重新选择 \(j\in [1, Q_H(\lambda)]\),直到满足 \(id_j \notin \{id_i\}\)。

- 若 \(k \neq j\),则 \(\mathcal{B}\) 查询是否有 \(\mathrm{H}(id_k)\) 的记录:

- 若有则直接返回

- 若没有则均匀选取 \(h_{id_k} \leftarrow \mathbb{Z}_N\) 返回并记录 \(\mathrm{H}(id_k) = h_{id_k}P\)。

- 最终当 \(\mathcal{A}\) 输出挑战

\((id^*, M_0, M_1)\) 时,若 \(id^* = id_j\),则 \(\mathcal{B}\) 将 \(C_1 = yP, C_2 = T_\beta M_\beta\)

作为挑战密文返回给 \(\mathcal{A}\):

- 若 \(\beta = 1\),则 \(C_2 = T_1 M_1\) 是一个随机元素,\(\mathcal{A}\) 无法区分 \(M_0\) 和 \(M_1\),只能随机猜测 \(\beta\) 的值,因此 \(\Pr(\mathrm{output}_\mathcal{A} = \beta) = \frac{1}{2}\)。

- 若 \(\beta = 0\),则 \(C_2 = T_0 M_0 = g_T^{xyz} M_0 = e(P, P)^{xyz} M_0 = e(xP, yP)^{z} M_0 = e(Q, yP)^{z} M_0 = e(Q, \mathrm{H}(id^*))^{z} M_0\) 是一个合法的挑战密文,\(\mathcal{A}\) 可以以不可忽视概率正确区分 \(M_0\) 和 \(M_1\),因此 \(\Pr(\mathrm{output}_\mathcal{A} = \beta) = \text{non-negl}(\lambda)\)。

- \(\mathcal{B}\) 的输出: \[ \mathrm{output}_\mathcal{B} = \begin{cases} 0 & \mathrm{output}_\mathcal{A} = 0 \\ 1 & \mathrm{output}_\mathcal{A} = 1 \end{cases} \]

- \(\mathcal{B}\) 的优势: \[ \begin{aligned} \mathrm{Adv}_{\mathcal{B}} &\geq \Pr\left[ \begin{array}{l} (1)\ \mathcal{A} \text{ 成功攻破 IND-ID-CPA 安全目标} \\ (2)\ \mathcal{A} \text{ 查询过 } id_j \text{ 的 Hash 值} \\ (3)\ \mathcal{B} \text{ 赌对了 } j \text{(即 } id^* = id_j \text{)} \end{array} \right] \\ &\geq \text{non-negl}(\lambda) \cdot \text{non-negl}(\lambda) \cdot \frac{1}{Q(\lambda)} \\ &= \text{non-negl}(\lambda) \end{aligned} \]

Ch3 后量子密码

格理论以及基于格困难问题的密码学

格理论简介

格的定义

格(Lattice):格 \(\mathcal{L}\) 是 \(\mathbb{R}^m\) 空间中离散的具有加法运算的子群。

- \(\mathbb{R}^m\) 空间:由 \(m\) 维实数向量组成的空间。

- 向量的范式:\(\| \mathbf{x}\| =\sqrt{\sum_{i=1}^{m} x_i^2}\)

- 向量的距离:\(\mathrm{dist}(\mathbf{x},\mathbf{y})=\| \mathbf{x}-\mathbf{y}\|\)

- 离散(Discrete):每一个格点 \(\mathbf{x} \in \mathcal{L}\),存在 \(\mathbb{R}^{m}\) 中的一个领域仅包含 \(\mathbf{x}\) 唯一格点;

- 加法:

- \((0,\cdots, 0) \in \mathcal{L}\)

- \(\forall \mathbf{x},\mathbf{y} \in \mathcal{L}, \mathbf{x}-\mathbf{y} \in \mathcal{L}\)

- \(\mathbb{R}^m\) 空间:由 \(m\) 维实数向量组成的空间。

示例:\(\mathbb{Z}^{m}\)、\((q\mathbb{Z})^{m}\) 是格,但 \(\mathbb{Q}^{m}\),\(2\mathbb{Z}+ 1\) 以及 \(\mathbb{Z}+\mathbb{Z}\sqrt{2}\) 都不是格。

格基:设 \(\mathcal{L}\) 是 \(\mathbb{R}^{m}\) 中的格,则存在 \(\mathbb{R}\)-线性无关的向量 \(\mathbf{b}_{1}, \mathbf{b}_{2}, \cdots, \mathbf{b}_{n} \in \mathbb{R}^{m}\),使得 \[ \mathcal{L}=\left\{z_{1} \mathbf{b}_{1}+z_{2} \mathbf{b}_{2}+\cdots+z_{n} \mathbf{b}_{n} \mid z_{i} \in \mathbb{Z}\right\} \]

- 维数:\(m\)

- 秩:\(n\)

- 满秩格:当 \(m=n\) 时称 \(\mathcal{L}\) 是满秩格

- 格基:\(B=(\mathbf{b}_{1}, \mathbf{b}_{2}, \cdots, \mathbf{b}_{m})\)

- 格点:向量 \(\mathbf{v}=z_{1} \mathbf{b}_{1}+z_{2} \mathbf{b}_{2}+\cdots+z_{n} \mathbf{b}_{n} \in \mathcal{L}\)

性质:两组基 \(B=\{\mathbf{b}_{1}, \cdots, \mathbf{b}_{n}\}\) 与 \(B'=\{\mathbf{b}_{1}', \cdots, \mathbf{b}_{n}'\}\) 生成同一个格当且仅当存在一个幺模矩阵 \(U \in \mathbb{Z}^{n\times n}\) 使得 \(B=B' U\)。

- 幺模矩阵:\(U\) 是一个整数矩阵,且 \(\det U=\pm 1\)。

基本平行多面体(Fundamental parallelepipeds):设 \(\mathcal{L}\) 为满秩格,则格 \(\mathcal{L}\) 的基本平行多面体定义为 \[ \mathcal{F}(B):= \mathbb{R}^{m}/\mathcal{L} = \{ \sum _{i=1}^{m}x_{i}\mathbf{b}_{i} \mid x_{i}\in [0,1)\} \]

- \(\mathcal{F}(B)\) 的体积为 \[ \mathrm{vol}(\mathcal {F}(B))=|\det M(B)|,\quad M(B)=\begin{pmatrix}\mathbf{b}_{1} & \mathbf{b}_{2} & \cdots & \mathbf{b}_{m}\end{pmatrix} \]

定理:

- 设 \(\mathbf{b}_{1}, \mathbf{b}_{2}, \cdots, \mathbf{b}_{m} \in \mathcal{L}\) 且整线性无关,则 \(B=\{\mathbf{b}_{1}, \mathbf{b}_{2}, \cdots, \mathbf{b}_{m}\}\) 为格基当且仅当 \[ \mathcal{F}(B) \cap \mathcal{L}=\{(0, \cdots, 0)\} \]

- 设 \(B=\{\mathbf{b}_{1}, \mathbf{b}_{2}, \cdots, \mathbf{b}_{m}\}\) 和 \(B'=\{\mathbf{b}_{1}', \mathbf{b}_{2}', \cdots, \mathbf{b}_{m}'\}\) 为两组格基,则 \[ \mathrm{vol}(\mathcal{F}(B))=\mathrm{vol}\left(\mathcal{F}\left(B'\right)\right) \]

- 设 \(B=\{\mathbf{b}_{1}, \mathbf{b}_{2}, \cdots, \mathbf{b}_{m}\}\) 为格基,定义 \(\mathcal{L}\) 的行列式为 \[ \det(\mathcal{L}):=\mathrm{Vol}(\mathcal{F}(B))=|\det(B)| \]

格上定义的问题

- 格的最小距离:设 \(\mathcal{L}\) 是 \(\mathbb{R}^{m}\) 中的格,则 \(\mathcal{L}\) 的最小距离定义为 \[ \lambda_{1}(\mathcal{L})=\min\{\| \mathbf{v}\| : \mathbf{v} \in \mathcal{L} \setminus\{0\}\}=\min\{\| \mathbf{x}-\mathbf{y}\| : \mathbf{x} \neq \mathbf{y} \in \mathcal{L}\} \]

- Minkowski’s first theorem:设 \(\mathcal{L}\) 为秩是 \(m\) 的格,则 \[

\lambda_{1}(\mathcal{L}) \leq \sqrt{m}(\det \mathcal{L})^{1/m}

\]

- 示例:\(\mathbf{b}_{1}=(0,2^{-100})\),\(\mathbf{b}_{2}=(2^{100}, 0)\) 那么 \(\lambda_{1}(\mathcal{L}(\mathbf{b}_{1}, \mathbf{b}_{2}))=2^{-100} \ll \sqrt{2}\)。

- 最短向量问题 \((SVP)\):给定格 \(\mathcal{L}\) 的任意格基 \(B\),找到 \(\mathbf{v} \in \mathcal{L}\setminus\{0\}\) 使得 \[ \| \mathbf{v}\| =\lambda_{1}(\mathcal{L}) \]

- 最近向量问题 \((CVP)\):给定格 \(\mathcal{L}\) 的任意格基 \(B\),以及 \(t \in \mathbb{R}^{m}\),找到 \(\mathbf{v} \in \mathcal{L}\) 使得 \[ \forall \mathbf{y} \in \mathcal{L}, \| \mathbf{v}-\mathbf{t}\| \leq \| \mathbf{y}-\mathbf{t}\| \]

- 近似最短向量问题 \((SVP_{\gamma})\):给定格 \(\mathcal{L}\) 的任意格基 \(B\),找到 \(\mathbf{v} \in \mathcal{L}\setminus\{0\}\) 使得 \[ \| \mathbf{v}\| ≤\gamma(m) \cdot \lambda_{1}(\mathcal{L}) \]

- 近似最近向量问题 \((CVP_{\gamma})\):给定格 \(\mathcal{L}\) 的任意格基 \(B\),以及 \(t \in \mathbb{R}^{m}\),找到 \(\mathbf{v} \in \mathcal{L}\) 使得 \[ \forall \mathbf{y} \in \mathcal{L}, \| \mathbf{v}-\mathbf{t}\| \leq \gamma(m) \cdot\| \mathbf{y}-\mathbf{t}\| \]

- 判定性近似最短向量问题 \((GapSVP_{\gamma})\):假设 \(\mathcal{L}\) 是满足 \(\lambda_{1}(\mathcal{L})\leq1\) 或 \(\lambda_{1}(\mathcal{L})>\gamma(n)\) 的格,给定格 \(\mathcal{L}\) 的任意格基 \(B\),判断 \(\mathcal{L}\) 属于哪种情况。

- 近似最短独立向量问题 \((SIVP_{\gamma})\):给定格 \(\mathcal{L}\) 的任意格基 \(B\),找到 \(n\) 个线性无关向量 \(s_{i}\in \mathcal{L}\),使得 \[ \|s_{i}\|\leq\gamma(n)\cdot\lambda_{n}(\mathcal{L}) \] 其中 \(\lambda_{n}(\mathcal{L})\) 表示 \(\mathcal{L}\) 的第 \(n\) 小距离。

- 有界距离解码问题 \((BDD_{\delta})\):给定格 \(\mathcal{L}\) 的任意格基 \(B\),以及 \(\mathbf{t} \in \mathbb{R}^{m}\),满足 \(\mathrm{dist}(\mathcal{L}, \mathbf{t})

\leq\delta<\frac{\lambda_{1}(\mathcal{L})}{2}\),找到唯一的格向量

\(\mathbf{w} \in \mathcal{L}\),使得

\[

\| \mathbf{w}-\mathbf{t}\| _{2} \leq \delta

\]

- \(BDD_{\delta} \subset CVP_{\delta}\)

- \(BDD_{\delta}\) 的计算复杂度随着维度 \(n\) 和参数 \(\delta\) 的增大而增加。

- 定理:\(SVP_{\gamma(m)} \leq_{P} CVP_{\gamma(m)}\)。

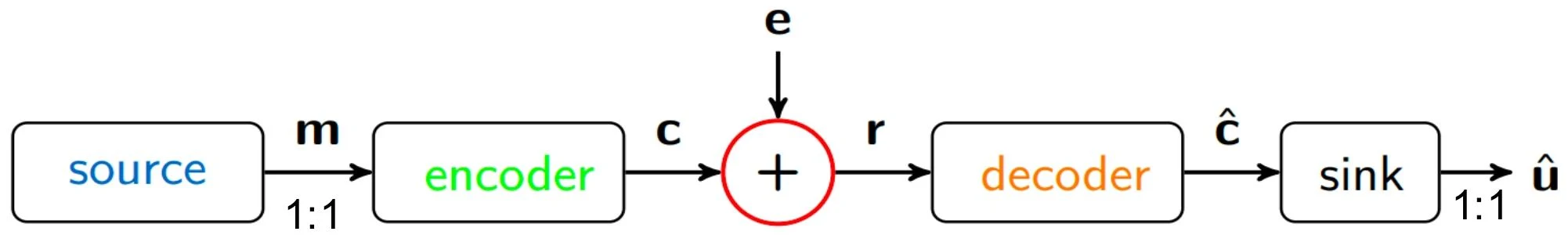

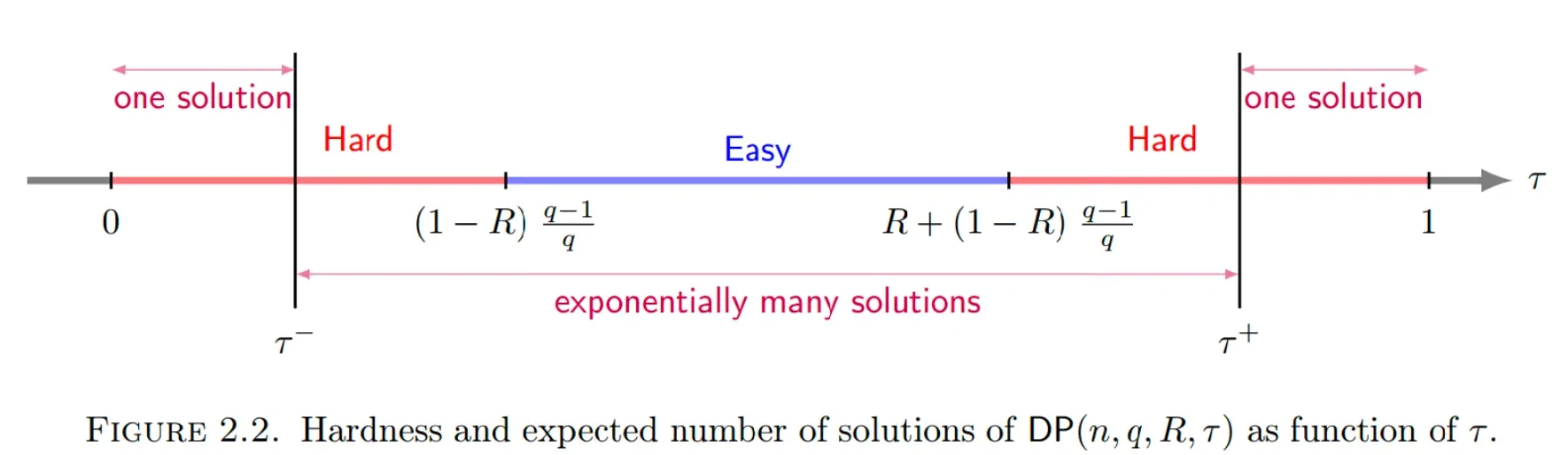

LWE 问题(Learning with Errors)

参数:LWE 参数 \((n,m,q,B_{\chi},\chi)\) 满足:

- \(m \cdot B_{\chi} < q/4\)

- \(m \geq 2n \cdot \log q\)

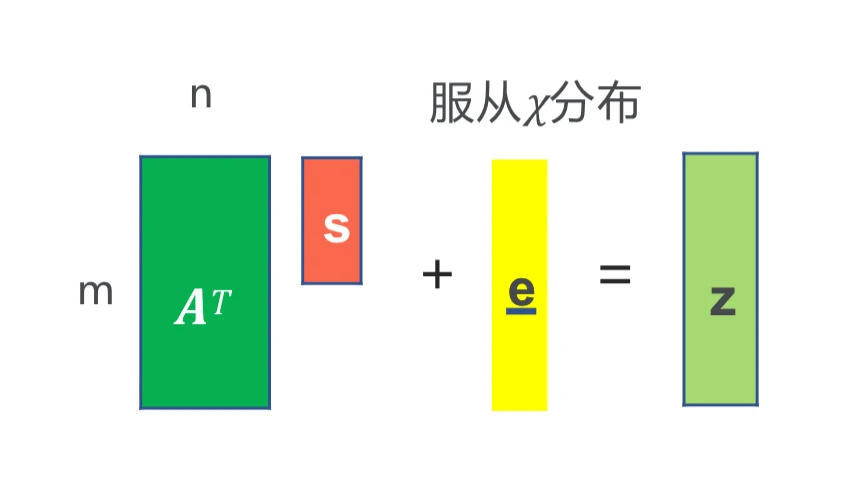

计算性 LWE 问题(CLWE):\(n,m\) 为整数,\(q\) 为素数,\(\chi\) 为区间 \([-B_{\chi}, B_{\chi}]\) 上的概率分布。均匀选取 \(\mathbf{A} \leftarrow \mathbb{Z}_{q}^{n\times m}\),\(\mathbf{s} \leftarrow \mathbb{Z}_{q}^{n}\),根据 \(\chi\) 分布选取 \(\mathbf{e} \leftarrow[-B_{\chi}, B_{\chi}]^{m}\),计算 \(\mathbf{z}:=\mathbf{A}^{\top} \mathbf{s}+\mathbf{e} \in \mathbb{Z}_{q}^{m}\)。

- 输入:\((\mathbf{A}, \mathbf{z})\)

- 输出:\(\mathbf{s}\)

- 计算性 LWE 问题困难:任意 PPT 敌手的优势是可忽略的,即 \[ \mathrm{Adv} = \left|\Pr(\mathrm{output}=\mathbf{s}) - \frac{1}{q^{n}}\right| = \mathrm{negl}(\lambda) \]

- 直觉:定义格 \(\mathcal{L}(\mathbf{A})=\{\mathbf{x} \in

\mathbb{Z}^{m} \mid \mathbf{x}=\mathbf{A}^{T} \mathbf{s} \pmod q,

\mathbf{s} \in \mathbb{Z}_{q}^{n}\}\),则 \(\mathbf{z}\) 是 \(\mathcal{L}(\mathbf{A})\)

中某个格点附近的一个点,\(\mathbf{e}\)

是噪声。

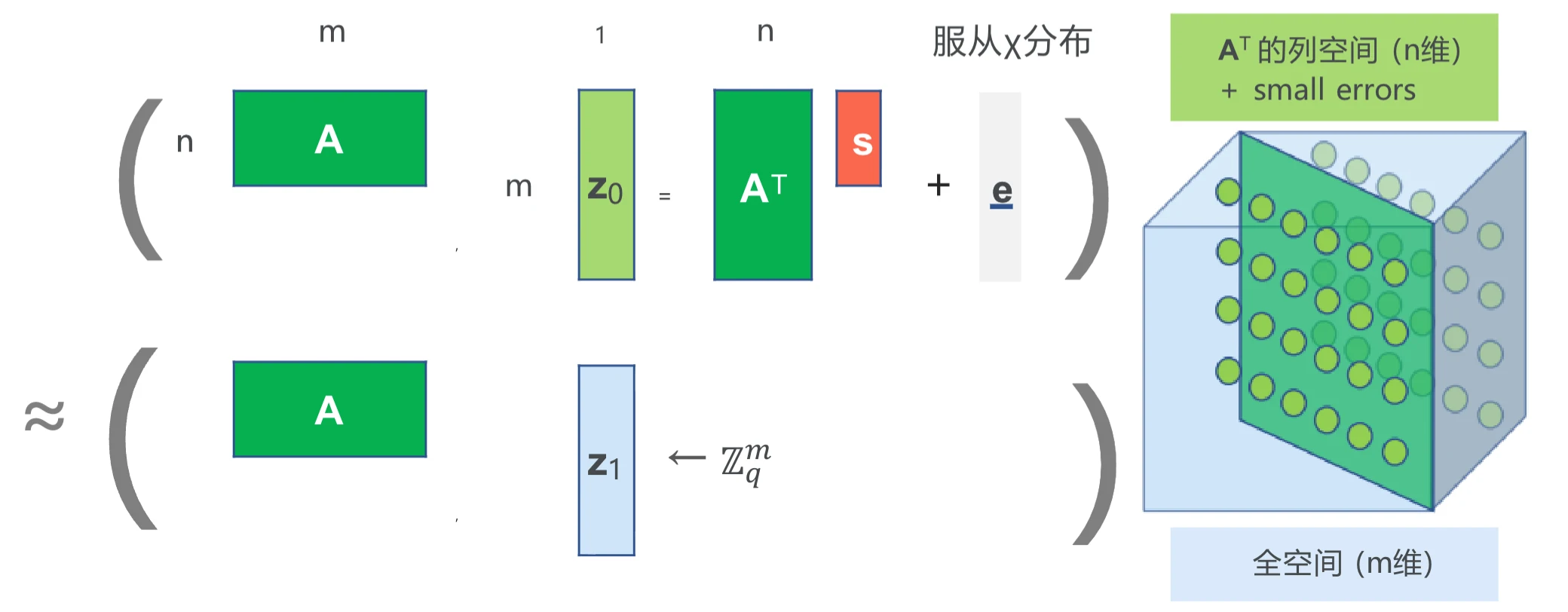

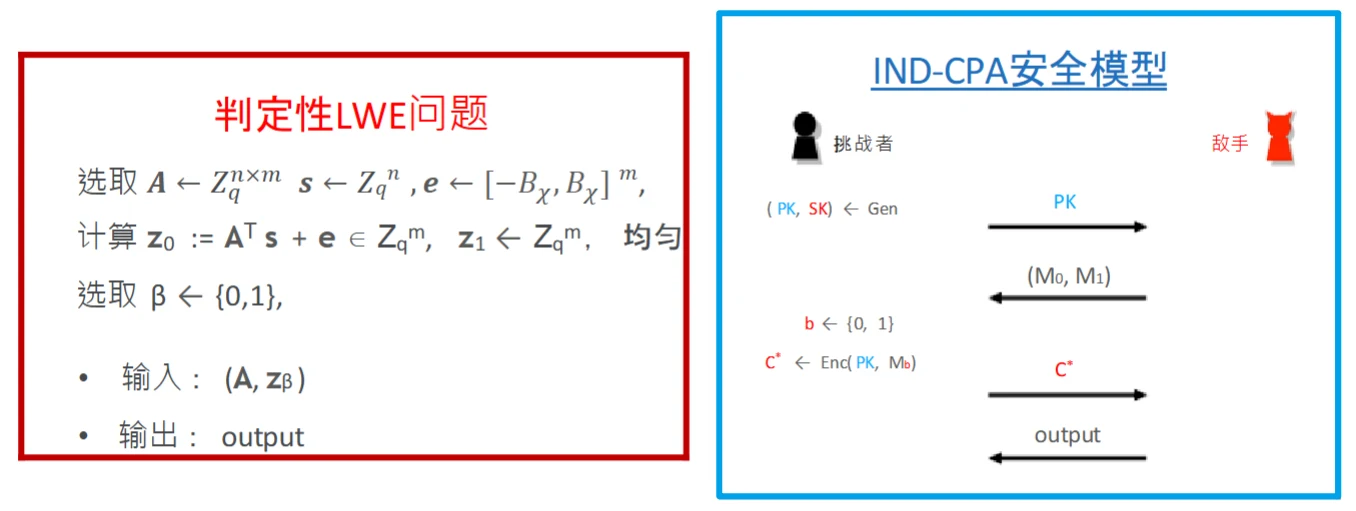

判定性 LWE 问题(DLWE):\(n,m\) 为整数,\(q\) 为素数,\(\chi\) 为区间 \([-B_{\chi}, B_{\chi}]\) 上的概率分布。均匀选取 \(\mathbf{A} \leftarrow \mathbb{Z}_{q}^{n\times m}\),\(\mathbf{s} \leftarrow \mathbb{Z}_{q}^{n}\),根据 \(\chi\) 分布选取 \(\mathbf{e} \leftarrow[-B_{\chi}, B_{\chi}]^{m}\),计算 \(\mathbf{z}_{0}:=\mathbf{A}^{\top} \mathbf{s}+\mathbf{e} \in \mathbb{Z}_{q}^{m}\),\(\mathbf{z}_{1} \leftarrow \mathbb{Z}_{q}^{m}\),均匀选取 \(\beta \leftarrow\{0,1\}\)。

- 输入:\((\mathbf{A}, \mathbf{z}_{\beta})\)

- 输出:\(\beta\)

- 判定性 LWE 问题困难:任意 PPT 敌手的优势是可忽略的,即 \[ \mathrm{Adv} = \left|\Pr(\mathrm{output}=\beta) - \frac{1}{2}\right| = \mathrm{negl}(\lambda) \]

定理(Regev05):DLWE 问题困难 \(\iff\) CLWE 问题困难

▶Proof- 充分性证明 \(\implies\):假设存在 PPT 敌手 \(\mathcal{A}\) 能够以不可忽略的优势攻破 CLWE

问题,构造 PPT 敌手 \(\mathcal{B}\)

来攻破判定性 LWE 问题:

- \(\mathcal{B}\) 的输入:\((\mathbf{A}, \mathbf{z}_{\beta})\)

- 调用子敌手:将 \((\mathbf{A},

\mathbf{z}_{\beta})\) 作为输入传递给 \(\mathcal{A}\)

- 当 \(\beta=0\) 时,\(\mathbf{z}_{0}=\mathbf{A}^{\top} \mathbf{s}+\mathbf{e}\) 满足 LWE 问题形式,\(\mathcal{A}\) 以不可忽略的优势输出 \(\mathbf{s}\)。

- 当 \(\beta=1\) 时,\(\mathbf{z}_{1}\leftarrow \mathbb{Z}_{q}^{m}\) 是均匀分布的。考虑若 \(\mathcal{A}\) 仍可以输出有效的 \(\mathbf{s}\),则 \(\exists \mathbf{s}' \in \mathbb{Z}_{q}^{n}\) 使得 \(\mathbf{z}_{1} - \mathbf{A}^{\top} \mathbf{s}' \in [-B_{\chi}, B_{\chi}]^{m}\),计算这个概率: \[ \begin{aligned} P &= \frac{\#\{\mathbf{z}_{1} \in \mathbb{Z}_{q}^{m} \mid \mathbf{z}_{1} - \mathbf{A}^{\top} \mathbf{s}' \in [-B_{\chi}, B_{\chi}]^{m}\}}{\mathbb{Z}_{q}^{m}} \\ &\leq \frac{q^n\cdot (2B_{\chi}+1)^{m}}{q^{m}} < \frac{q^n\cdot (q/m)^{m}}{q^{m}} \\ &= \frac{q^n}{m^m} \leq \frac{2^{n \cdot \log q}}{2^{m\cdot \log m}} \\ &\leq \frac{2^{\frac{m}{2}}}{2^{m\cdot \log m}} = 2^{-\frac{m}{2}\cdot \log m} = \mathrm{negl}(\lambda) \end{aligned} \] 因此 \(\mathcal{A}\) 输出有效的 \(\mathbf{s}\) 的概率是可忽略的。

- \(\mathcal{B}\) 的输出:假设 \(\mathrm{output}_\mathcal{B} = \mathbf{s}'\) \[ \mathrm{output}_\mathcal{B} = \begin{cases} 0 & \mathcal{A} \text{ 输出有效的 } \mathbf{s} \\ 1 & \text{otherwise} \end{cases} \]

- \(\mathcal{B}\) 的优势 \[ \begin{aligned} \mathrm{Adv}_\mathcal{B} &= \left|\Pr(\mathrm{output}_\mathcal{B}=\beta) - \frac{1}{2}\right| \\ &= \frac{1}{2} \cdot \left|\Pr(\mathrm{output}_\mathcal{B}=0 \mid \beta=0) - \Pr(\mathrm{output}_\mathcal{B}=0 \mid \beta=1)\right| \\ &= \frac{1}{2} \cdot \left|\text{non-negl}(\lambda)-\mathrm{negl}(\lambda) \right| \\ &= \text{non-negl}(\lambda) \end{aligned} \]

- 因此 \(\mathcal{B}\) 以不可忽略的优势攻破判定性 LWE 问题,与假设矛盾。

- 必要性证明 \(\impliedby\):假设存在 PPT 敌手 \(\mathcal{B}\) 能够以不可忽略的优势攻破 DLWE

问题,构造 PPT 敌手 \(\mathcal{A}\)

来攻破计算性 LWE 问题。

- \(\mathcal{A}\) 的输入:\((\mathbf{A}, \mathbf{z})\),其中 \(\mathbf{A} \leftarrow \mathbb{Z}_q^{n \times m}\),\(\mathbf{z} =\mathbf{A}^\top \mathbf{s} + \mathbf{e} \in \mathbb{Z}_q^m\)。

- 考虑要求解的 \(\mathbf{s} = (s_1, s_2,

\ldots, s_n)^\top\),\(\mathcal{A}\) 逐一求解每个分量 \(s_i\):

- 猜测分量 \(s_i=k\in\{0,1,\ldots,q-1\}\),构造新的矩阵

\(\mathbf{A}'\) 和向量 \(\mathbf{z}'\):

- 均匀随机选取一个向量 \(\mathbf{v} \leftarrow \mathbb{Z}_q^m\)。

- 构造 \(\mathbf{A}' = \mathbf{A} + \mathbf{e}_i \mathbf{v}^\top\),其中 \(\mathbf{e}_i = \{0, \ldots, 0, 1, 0, \ldots, 0\}\) 是第 \(i\) 个标准基向量。

- 构造 \(\mathbf{z}' = \mathbf{z} + k \cdot \mathbf{v}\)。

- 则有 \[ \begin{aligned} \mathbf{z}' - \mathbf{A}'^\top \mathbf{s} &= (\mathbf{z} + k \cdot \mathbf{v}) - (\mathbf{A} + \mathbf{e}_i \mathbf{v}^\top)^\top \mathbf{s} \\ &= \mathbf{z} + k \cdot \mathbf{v} - \mathbf{A}^\top \mathbf{s} - s_i\cdot \mathbf{v} \\ &= \mathbf{e} + (k - s_i) \cdot \mathbf{v} \end{aligned} \]

- 将 \((\mathbf{A}',

\mathbf{z}')\) 作为输入传递给 \(\mathcal{B}\):

- 若猜测正确,即 \(k = s_i\),则 \(\mathbf{z}' - \mathbf{A}'^\top \mathbf{s} = \mathbf{e}\) 满足 LWE 问题形式,\(\mathcal{B}\) 以不可忽略的优势输出 \(0\)。

- 若猜测错误,则 \(\mathbf{z}'' = \mathbf{z}' - (k - s_i) \cdot \mathbf{v}\) 是 \(\mathbb{Z}_q^m\) 上均匀分布的,\(\mathcal{B}\) 以不可忽略的优势输出 \(1\)。

- 猜测分量 \(s_i=k\in\{0,1,\ldots,q-1\}\),构造新的矩阵

\(\mathbf{A}'\) 和向量 \(\mathbf{z}'\):

- 因此,只要遍历 \(s_i=k\in\{0,1,\ldots,q-1\}\),就可以以不可忽略的优势正确求解 \(s_i\);再对所有 \(i \in \{1,2,\ldots,n\}\) 重复上述过程,即可以不可忽略的优势求解 \(\mathbf{s}\)。

- \(\mathcal{A}\) 的复杂度:上述过程需要 \(n \cdot q\) 次调用 \(\mathcal{B}\),由 \(q=\mathrm{poly}(n)\) 以及 \(\mathcal{B}\) 的 PPT 性质可知 \(\mathcal{A}\) 也是 PPT 算法。因此 \(\mathcal{A}\) 以不可忽略的优势攻破计算性 LWE 问题,与假设矛盾。

- 充分性证明 \(\implies\):假设存在 PPT 敌手 \(\mathcal{A}\) 能够以不可忽略的优势攻破 CLWE

问题,构造 PPT 敌手 \(\mathcal{B}\)

来攻破判定性 LWE 问题:

LWE 问题的困难性:LWE 问题可以归约到格中的困难问题,因此 LWE 被公认为是抗量子的。

- 对于任意 \(m=\mathrm{poly}(n)\),任意模数 \(q \leq 2^{\mathrm{poly}(n)}\),以及任何(离散化的)参数为 \(\alpha q \geq 2\sqrt{n}\) 的高斯误差分布 \(\chi\),解决判定性 LWE 问题至少和量子地解决任意 \(n\) 维格上的 \(GapSVP_{\gamma}\) 和 \(SIVP_{\gamma}\) 一样困难,其中 \(\gamma = \tilde{O}(n/\alpha)\)。

Regev 公钥加密算法

Regev 公钥加密算法(加密 1 比特)

- 密钥生成算法 \((PK,SK)\leftarrow

\mathrm{Gen}(1^{\lambda})\):

- 均匀选取 \(\mathbf{A}\leftarrow\mathbb{Z}_{q}^{n\times m}\)

- 均匀选取 \(\mathbf{s}\leftarrow\mathbb{Z}_{q}^{n}\),\(\mathbf{e}\leftarrow[-B_{\chi},B_{\chi}]^{m}\),计算 \(\mathbf{h}:=\mathbf{A}^{\top}\mathbf{s}+\mathbf{e}\in\mathbb{Z}_{q}^{m}\)

- 输出 \(PK=(\mathbf{A},\mathbf{h})\),\(SK=\mathbf{s}\)

- 加密算法 \(C\leftarrow

\mathrm{Enc}(PK,M)\):消息空间为 \(\mathbb{M}=\{0,1\}\)

- 均匀选取 \(\mathbf{r}\leftarrow\{0,1\}^{m}\)

- 计算 \(\mathbf{c}_{1}:=\mathbf{A}\cdot \mathbf{r}\in\mathbb{Z}_{q}^{n}\)

- 计算 \(c_{2}:=\mathbf{r}^{\top}\mathbf{h}+M\cdot\lfloor q/2\rceil\in\mathbb{Z}_{q}\)

- 输出 \(C:=(\mathbf{c}_{1},c_{2})\)

- 解密算法 \(M'\leftarrow

\mathrm{Dec}(SK,C=(\mathbf{c}_{1},c_{2}))\):

- 计算 \(d:=c_{2}-\mathbf{c}_{1}^{\top}\mathbf{s}\in\mathbb{Z}_{q}\)

- 如果 \(d\approx0\),输出 \(M':=0\);如果 \(d\approx\lfloor q/2\rceil\),输出 \(M':=1\)

- 正确性分析:对于 \(\forall

PK=(\mathbf{A},\mathbf{h})=(\mathbf{A},\mathbf{A}^{\top}\mathbf{s}+\mathbf{e})\),其中

\(\mathbf{e}\leftarrow[-B_{\chi},B_{\chi}]^{m}\);\(\forall

C=(\mathbf{c}_{1},c_{2})=(\mathbf{A}\mathbf{r},\mathbf{r}^{\top}\mathbf{h}+M\cdot\lfloor

q/2\rceil)\),其中 \(\mathbf{r}\leftarrow\{0,1\}^{m}\):

- 解密时,有 \[ \begin{aligned} d &=\mathbf{c}_{2}-\mathbf{c}_{1}^{\top}\mathbf{s} \\ &=\mathbf{r}^{\top}\mathbf{h}+M\cdot\lfloor q/2\rceil-(\mathbf{A}\mathbf{r})^{\top}\mathbf{s} \\&=\mathbf{r}^{\top}(\mathbf{A}^{\top}\mathbf{s}+\mathbf{e})+M\cdot\lfloor q/2\rceil-(\mathbf{A}\mathbf{r})^{\top}\mathbf{s} \\ &=\mathbf{r}^{\top}\mathbf{e}+M\cdot\lfloor q/2\rceil \end{aligned} \]

- 由于 \(\mathbf{e}\leftarrow[-B_{\chi},B_{\chi}]^{m}\),\(\mathbf{r}\leftarrow\{0,1\}^{m}\),因此

\(\mathbf{r}^{\top}\mathbf{e}\in[-mB_{\chi},mB_{\chi}]\subseteq(-q/4,q/4)\)

- 如果 \(M=0\),则 \(d=\mathbf{r}^{\top}\mathbf{e}\in(-q/4,q/4)=[0,q/4)\cup(3q/4,q-1]\)

- 如果 \(M=1\),则 \(d=\mathbf{r}^{\top}\mathbf{e}+\lfloor q/2\rceil\in(-q/4,q/4)+\lfloor q/2\rceil=(q/4,3q/4)\)

- 综上:

- 当 \(M=0\) 时,\(d\approx0\),则 \(M'=0\)

- 当 \(M=1\) 时,\(d\approx\lfloor q/2\rceil\),则 \(M'=1\)

Regev 公钥加密算法(加密 \(\ell\) 比特)

- 设计思想:

- Regev 算法(加密 1 比特)

- 并行 \(\ell\) 次(共用 \(A\) 和 \(r\))

- 密钥生成算法 \((PK,SK)\leftarrow

\mathrm{Gen}(1^{\lambda})\):

- 均匀选取 \(\mathbf{A}\leftarrow\mathbb{Z}_{q}^{n\times m}\)

- 均匀选取 \(\mathbf{S}\leftarrow\mathbb{Z}_{q}^{n\times\ell}\),\(\mathbf{E}\leftarrow[-B_{\chi},B_{\chi}]^{m\times\ell}\),计算 \(\mathbf{H}:=\mathbf{A}^{T}\mathbf{S}+\mathbf{E}\in\mathbb{Z}_{q}^{m\times\ell}\)

- 输出 \(PK=(\mathbf{A},\mathbf{H})\),\(SK=\mathbf{S}\)

- 加密算法 \(C\leftarrow

\mathrm{Enc}(PK,

\mathbf{M}=(M_{1},\cdots,M_{\ell}))\):消息空间为 \(\mathbb{M}=\{0,1\}^{\ell}\)

- 均匀选取 \(\mathbf{r}\leftarrow\{0,1\}^{m}\)

- 计算 \(\mathbf{c}_{1}:=\mathbf{A}\cdot \mathbf{r}\in\mathbb{Z}_{q}^{n}\)

- 计算 \(\mathbf{c}_{2}:=\mathbf{r}^{\top}\mathbf{H}+(M_{1}\cdot\lfloor q/2\rceil,\cdots,M_{\ell}\cdot\lfloor q/2\rceil)\in\mathbb{Z}_{q}^{1\times\ell}\)(简记为 \(M\cdot\lfloor q/2\rceil\))

- 输出 \(C:=(\mathbf{c}_{1},\mathbf{c}_{2})\)

- 解密算法 \(M'\leftarrow

\mathrm{Dec}(SK,C=(\mathbf{c}_{1},\mathbf{c}_{2}))\):

- 计算 \(\mathbf{d}:=\mathbf{c}_{2}-\mathbf{c}_{1}^{\top}\mathbf{S}\in\mathbb{Z}_{q}^{1\times\ell}\);将 \(\mathbf{d}\) 按分量展开为 \((d_{1},\cdots,d_{\ell})\)

- \(\forall i\in\{1,\cdots,\ell\}\):如果 \(d_{i}\approx0\),\(M_{i}':=0\);如果 \(d_{i}\approx\left\lfloor\frac{q}{2}\right\rceil\),\(M_{i}':=1\)

- 输出 \(\mathbf{M}':=(M_{1}',\cdots,M_{\ell}')\)

1 比特 Regev 算法的 IND-CPA 安全性

定理:判定性 LWE 问题困难 \(\implies\) 1 比特 Regev 算法是 IND-CPA 安全的

- 思路:正向证明,给定任意 PPT 敌手 \(\mathcal{A}\),证明其攻破 IND-CPA 安全性的优势是可忽略的 \[ \mathrm{Adv}_{\mathcal{A}}=\left|\Pr(\mathrm{output}=b)-\frac{1}{2}\right|=\mathrm{negl}(\lambda) \]

▶Proof- 证明:采用混合论证(Hybrid

Arguments)与三角不等式。

- 定义混合游戏:

- Game 0:IND-CPA 安全模型

- \(\mathrm{Gen}: \mathbf{A}\leftarrow\mathbb{Z}_{q}^{n\times m}\),\(\mathbf{s}\leftarrow\mathbb{Z}_{q}^{n}\),\(\mathbf{e}\leftarrow[-B_{\chi},B_{\chi}]^{m}\),\(\mathbf{h}:=\mathbf{A}^\top \mathbf{s}+\mathbf{e}\),输出 \(PK=(\mathbf{A},\mathbf{h})\)

- \(\mathrm{Enc}(PK,M_b): \mathbf{r}\leftarrow\{0,1\}^m\),\(\mathbf{c}_1:=\mathbf{A}\mathbf{r}\),\(c_2:=\mathbf{r}^\top\mathbf{h}+M_b\cdot\lfloor q/2\rceil\),输出 \(C^*=(\mathbf{c}_1,c_2)\)

- Game 1:\(PK\)

中的 \(h\leftarrow\mathbb{Z}_{q}^{m}\)

- \(\mathrm{Gen}': \mathbf{A}\leftarrow\mathbb{Z}_{q}^{n\times m}\),\(\mathbf{h}\leftarrow\mathbb{Z}_{q}^{m}\),输出 \(PK=(\mathbf{A},\mathbf{h})\leftarrow\mathbb{Z}_{q}^{n\times m}\times\mathbb{Z}_{q}^{m}\)

- 其余算法与 Game 0 一致

- Game 2:\(C^*\leftarrow\mathbb{Z}_{q}^{n}\times\mathbb{Z}_{q}\)

- \(\mathrm{Enc}'(PK,M_b): \mathbf{c}_1\leftarrow\mathbb{Z}_{q}^{n}\),\(c_2\leftarrow\mathbb{Z}_{q}\),\(C^*=(\mathbf{c}_1,c_2)\leftarrow\mathbb{Z}_{q}^{n}\times\mathbb{Z}_{q}\)

- 其余算法与 Game 1 一致

- Game 0:IND-CPA 安全模型

- 混合游戏性质:

- Game 0 与 Game 1 的区别只在于 \(PK\) 中的 \(\mathbf{h}\) 的生成:

- Game 0 中 \(\mathbf{h}=\mathbf{A}^{\top}\mathbf{s}+\mathbf{e}\)

- Game 1 中 \(\mathbf{h}\leftarrow\mathbb{Z}_{q}^{m}\)

- 由 引理1:\((\mathbf{A},\mathbf{A}^{\top}\mathbf{s}+\mathbf{e})\) 与 \((\mathbf{A},\mathbf{u}\leftarrow\mathbb{Z}_{q}^{m})\) 不可区分,即 Game 0 与 Game 1 不可区分,即 \[ |\Pr(\mathrm{output}=b\mid \text{Game 0}) - \Pr(\mathrm{output}=b\mid \text{Game 1})| = \mathrm{negl}(\lambda) \]

- Game 1 与 Game 2 的区别只在于密文 \(C^{*}=(\mathbf{c}_{1},c_{2})\) 的生成:

- Game 1 中 \((\mathbf{c}_{1},c_{2})=(\mathbf{A}\mathbf{r},\mathbf{r}^{\top}\mathbf{h}+M_b\cdot\lfloor q/2\rceil)\)

- Game 2 中 \((\mathbf{c}_1,c_2)\leftarrow\mathbb{Z}_{q}^{n}\times\mathbb{Z}_{q}\)

- 由 引理2(剩余哈希引理)推论:\(\begin{pmatrix}\begin{pmatrix}\mathbf{A} \\ \mathbf{h}^\top \end{pmatrix},\begin{pmatrix}\mathbf{Ar} \\ \mathbf{h}^\top\mathbf{r} \end{pmatrix} \end{pmatrix}\) 与 \(\begin{pmatrix}\begin{pmatrix}\mathbf{A} \\ \mathbf{h}^\top \end{pmatrix},\begin{pmatrix}\mathbf{u}_1 \\ \mathbf{u}_2 \end{pmatrix} \end{pmatrix}\) 不可区分,即 Game 1 与 Game 2 不可区分,即 \[ |\Pr(\mathrm{output}=b\mid \text{Game 1}) - \Pr(\mathrm{output}=b\mid \text{Game 2})| = \mathrm{negl}(\lambda) \]

- Game 2 中,\(C^{*}=(\mathbf{c}_{1},c_{2})\) 中已经不含 \(b\) 的信息,因此 \[ \Pr(\mathrm{output}=b\mid \text{Game 2})=\frac{1}{2} \]

- Game 0 与 Game 1 的区别只在于 \(PK\) 中的 \(\mathbf{h}\) 的生成:

- 由三角不等式: \[ \begin{aligned} \mathrm{Adv}_{A} =& \left| \Pr(\mathrm{output}=b\mid \text{Game 0}) - \frac{1}{2} \right| \\ \leq& \left| \Pr(\mathrm{output}=b\mid \text{Game 0}) - \Pr(\mathrm{output}=b\mid \text{Game 1}) \right|+ \\ & \left| \Pr(\mathrm{output}=b\mid \text{Game 1}) - \Pr(\mathrm{output}=b\mid \text{Game 2}) \right|+ \\ & \left| \Pr(\mathrm{output}=b\mid \text{Game 2}) - \frac{1}{2} \right| \\ =& \mathrm{negl}(\lambda) + \mathrm{negl}(\lambda) + 0 \\ =& \mathrm{negl}(\lambda) \end{aligned} \]

- 因此 \(\mathrm{Adv}_{A}=\mathrm{negl}(\lambda)\),得证 IND-CPA 安全性。

- 定义混合游戏:

引理 1:判定性 LWE 问题困难 \(\implies\) Game 0 与 Game 1 不可区分,即 \[ |\Pr(\mathrm{output}=b\mid \text{Game 0}) - \Pr(\mathrm{output}=b\mid \text{Game 1})| = \mathrm{negl}(\lambda) \]

- 证明思路:采用反证法(安全性归约),由区分 Game 0 与 Game 1 的敌手 \(\mathcal{A}\) 来构造解决判定性 LWE 问题的敌手 \(\mathcal{B}\)。

引理 2:

剩余哈希引理(Leftover Hash Lemma): 当 \(q\) 为素数且 \(m\geq n\log q+2\log(1/\epsilon)\) 时,任意敌手区分下面两个分布的优势为可忽略的 \[ (\mathbf{H},\mathbf{Hr})\approx_s(\mathbf{H},\mathbf{u}) \]

其中 \(\mathbf{H}\leftarrow\mathbb{Z}_{q}^{n\times m}\),\(\mathbf{r}\leftarrow\{0,1\}^{m}\),\(\mathbf{u}\leftarrow\mathbb{Z}_{q}^{n}\)。

推论:当 \(q\) 为素数且 \(m\geq2n\cdot\log q\) 时,任意敌手区分下面两个分布的优势为可忽略的 \[ \begin{pmatrix}\begin{pmatrix}\mathbf{A} \\ \mathbf{h}^\top \end{pmatrix},\begin{pmatrix}\mathbf{Ar} \\ \mathbf{h}^\top\mathbf{r} \end{pmatrix} \end{pmatrix} \approx_s \begin{pmatrix}\begin{pmatrix}\mathbf{A} \\ \mathbf{h}^\top \end{pmatrix},\begin{pmatrix}\mathbf{u}_1 \\ \mathbf{u}_2 \end{pmatrix} \end{pmatrix} \]

其中 \(\mathbf{A}\leftarrow\mathbb{Z}_{q}^{n\times m}\),\(\mathbf{h}\leftarrow\mathbb{Z}_{q}^{m}\),\(\mathbf{r}\leftarrow\{0,1\}^{m}\),\(\mathbf{u}_{1}\leftarrow\mathbb{Z}_{q}^{n}\),\(\mathbf{u}_{2}\leftarrow\mathbb{Z}_{q}\)。

\(\ell\) 比特 Regev 算法的 IND-CPA 安全性

- 定理:判定性 LWE 问题困难 \(\implies\) \(\ell\) 比特 Regev 算法是 IND-CPA

安全的

- 思路:采用混合论证,结合剩余哈希引理与 LWE 假设。

- 混合论证:

- Game 0(IND-CPA 安全模型)中:\(\mathbf{H}=\mathbf{A}^{\top}\mathbf{S}+\mathbf{E}\),\(\mathbf{c}_1=\mathbf{A}\mathbf{r}\),\(\mathbf{c}_2=\mathbf{r}^{\top}\mathbf{H}+\mathbf{M}\cdot\lfloor q/2\rceil\)

- Game 1 中:\(\mathbf{H}\leftarrow\mathbb{Z}_{q}^{m\times\ell}\)

- Game 2 中:\(\mathbf{c}_{1}\leftarrow\mathbb{Z}_{q}^{n}\),\(\mathbf{c}_{2}\leftarrow\mathbb{Z}_{q}^{1\times\ell}\)

- 通过 LWE 假设(每次换 \(H\) 的第 \(i\) 列,共混合论证 \(\ell\) 次)证明 Game 0 与 Game 1 不可区分。

- 通过剩余哈希引理证明 Game 1 与 Game 2 不可区分,最终得证 IND-CPA 安全性。

- 混合论证:

- 思路:采用混合论证,结合剩余哈希引理与 LWE 假设。

SIS 困难问题与 GPV 签名算法

SIS 问题(Short Integer Solution)

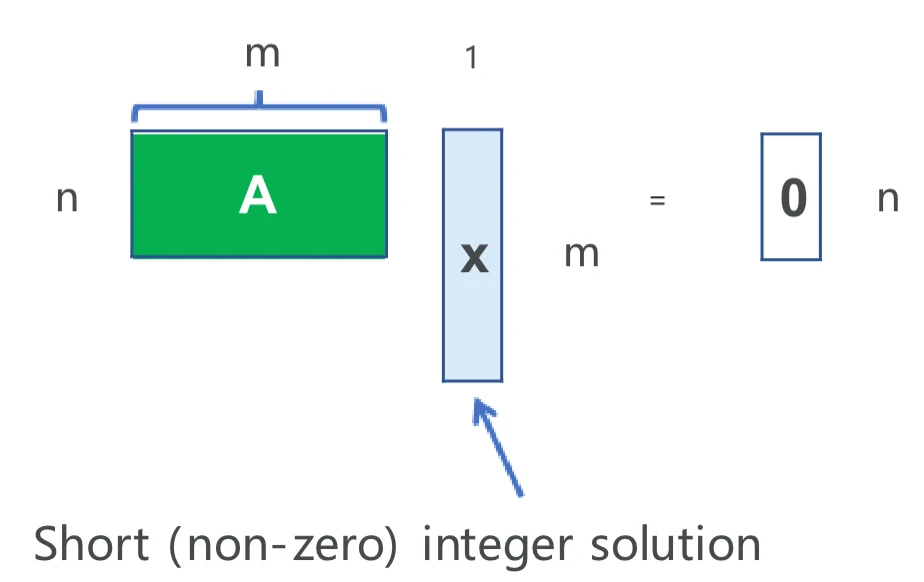

SIS 问题:\(n,m\) 为整数,\(q\) 为素数,\(B_{s}\) 为整数。均匀选取 \(\mathbf{A} \leftarrow\mathbb{Z}_{q}^{n\times m}\)。

- 输入:\(\mathbf{A}\)

- 输出:\(\mathbf{x}\in\mathbb{Z}_{q}^{m}\) 满足

- \(\mathbf{Ax}=\mathbf{0}\in\mathbb{Z}_{q}^{n}\)

- \(\mathbf{x}\neq\mathbf{0}\)

- \(\mathbf{x}\in[-B_{s},B_{s}]^{m}\)(Short)

- SIS 问题困难:任意 PPT 敌手的优势是可忽略的,即 \[ \Pr(\text{find such } \mathbf{x}) = \mathrm{negl}(\lambda) \]

- 观察:

- 如果没有对于 \(\mathbf{x}\) 的限制,使用高斯消元法很容易求解 \(\mathbf{x}\)。

- 对于 SIS 问题,\(m\) 越大越容易,\(n\) 越大越困难。

- 直觉:定义正交格 \(\Lambda^\bot(\mathbf{A})

=\{\mathbf{x}\in\mathbb{Z}^{m} \mid \mathbf{Ax}\equiv\mathbf{0}\pmod

q\}\),SIS 问题要求找到 \(\mathcal{L}(\mathbf{A})\)

中一个非零的短向量。

定理:如果 \(m\cdot B_{\chi}\cdot B_{s}<q/4\),则 判定性 LWE 问题 \((n,m,q,\chi)\) 困难 \(\implies\) SIS 问题 \((n,m,q,B_{s})\) 困难

▶Proof- 证明:由解决 SIS 问题的敌手 \(\mathcal{A}\) 来构造解决判定性 LWE

问题的敌手 \(\mathcal{B}\)。

- 若存在 PPT 敌手 \(\mathcal{A}\) 能够以不可忽略的优势解决 SIS 问题 \((n,m,q,B_{s})\),则输入 \(\mathbf{A}\),\(\mathcal{A}\) 以不可忽略的优势输出 \(\mathbf{x}\in[-B_{s},B_{s}]^{m}\) 满足 \(\mathbf{Ax}=\mathbf{0}\in\mathbb{Z}_{q}^{n}\)。

- 此时考虑 \(\mathbf{z}_\beta^\top \cdot

\mathbf{x}\):

- 当 \(\beta=0\) 时,\(\mathbf{z}_{0}=\mathbf{A}^{\top}\mathbf{s}+\mathbf{e}\),因此 \[ \begin{aligned} \mathbf{z}_{0}^{\top}\cdot \mathbf{x}&=\mathbf{s}^{\top}\mathbf{A}\mathbf{x}+\mathbf{e}^{\top}\mathbf{x}=\mathbf{e}^{\top}\mathbf{x}=\sum_{i=1}^{m} e_i x_i \\ &\in[-mB_{\chi}B_{s},mB_{\chi}B_{s}] \subseteq(-q/4,q/4) \end{aligned} \]

- 当 \(\beta=1\) 时,\(\mathbf{z}_{1}\leftarrow\mathbb{Z}_{q}^{m}\),因此 \(\mathbf{z}_{1}^{\top}\cdot \mathbf{x}\) 在 \(\mathbb{Z}_{q}\) 上均匀分布,则 \(\mathbf{z}_{1}^{\top}\cdot \mathbf{x} \in(-q/4,q/4)\) 的概率为 \(1/2\)。

- \(\mathcal{B}\) 的输出: \[ \mathrm{output}_\mathcal{B} = \begin{cases} 0 & \mathbf{z}^\top\cdot \mathbf{x} \in(0,\frac{q}{4})\cup(\frac{3q}{4},q) \\ 1 & \text{otherwise} \end{cases} \]

- \(\mathcal{B}\) 的优势 \[ \begin{aligned} \mathrm{Adv}_\mathcal{B} &= \left|\Pr(\mathrm{output}_\mathcal{B}=\beta) - \frac{1}{2}\right| \\ &= \frac{1}{2} \cdot \left|\Pr(\mathrm{output}_\mathcal{B}=0 \mid \beta=0) - \Pr(\mathrm{output}_\mathcal{B}=0 \mid \beta=1)\right| \\ &= \frac{1}{2} \cdot \left|\left(\mathrm{Adv}_\mathcal{A} + \frac{1}{2}(1 - \mathrm{Adv}_\mathcal{A}) \right) - \frac{1}{2} \right| \\ &= \frac{1}{4} \cdot \mathrm{Adv}_\mathcal{A} = \text{non-negl}(\lambda) \end{aligned} \]

- 因此 \(\mathcal{B}\) 以不可忽略的优势攻破判定性 LWE 问题,与假设矛盾。

- 证明:由解决 SIS 问题的敌手 \(\mathcal{A}\) 来构造解决判定性 LWE

问题的敌手 \(\mathcal{B}\)。

原像可采样函数 PSF(Preimage Sampleable Function)

- PSF 参数:\((n,m,q,B)\)

- 矩阵 A 的带陷门采样算法:\((\mathbf{A},td)\leftarrow

\mathrm{SampleA}(1^{\lambda})\)

- 矩阵 \(\mathbf{A}\) 在 \(\mathbb{Z}_{q}^{n\times m}\) 上均匀分布,\(td\) 为陷门信息(trapdoor)

- 定义函数 \[ \begin{aligned} f_{A}:\mathbb{Z}_{q}^{m}&\to\mathbb{Z}_{q}^{n} \\ \mathbf{x} &\mapsto \mathbf{Ax} \end{aligned} \] 则给出 \(x\) 计算 \(f_{A}(x)\) 是高效的;给出 \(y\) 和陷门信息 \(td\) 计算 \(x\) 满足 \(f_{A}(x)=y\) 是高效的;但给出 \(y\) 没有陷门信息 \(td\) 计算 \(x\) 满足 \(f_{A}(x)=y\) 是困难的。

- 正向采样算法:\((\mathbf{x}\in\mathbb{Z}_{q}^{m},\mathbf{y}\in\mathbb{Z}_{q}^{n})\leftarrow

\mathrm{SampleTuple}(\mathbf{A})\)

- 向量 \(\mathbf{x}\) 满足 \(\mathbf{x}\in[-B,B]^{m}\)

- 向量 \(\mathbf{y}\) 满足 \(\mathbf{y}=\mathbf{A}\mathbf{x}\) 且在 \(\mathbb{Z}_{q}^{n}\) 上均匀分布

- 原像采样算法:\(\mathbf{x}\in\mathbb{Z}_{q}^{m}\leftarrow

\mathrm{SamplePre}(td,\mathbf{A},\mathbf{y}\in\mathbb{Z}_{q}^{n})\):

- 向量 \(\mathbf{x}\) 满足 \(\mathbf{x}\in[-B,B]^{m}\) 且 \(\mathbf{Ax}=\mathbf{y}\)

- 关键性质(GPV08):下面两种 \((\mathbf{x}\in\mathbb{Z}_{q}^{m},\mathbf{y}\in\mathbb{Z}_{q}^{n})\)

的分布一样:

- \((\mathbf{x}\in\mathbb{Z}_{q}^{m},\mathbf{y}\in\mathbb{Z}_{q}^{n})\leftarrow \mathrm{SampleTuple}(\mathbf{A})\)

- 先均匀选取 \(\mathbf{y}\leftarrow\mathbb{Z}_{q}^{n}\),再调用 \(\mathbf{x}\leftarrow \mathrm{SamplePre}(td,\mathbf{A},\mathbf{y})\)

MP12 陷门生成算法

目标

- 给定 \(\mathbf{A} \leftarrow

\mathbb{Z}_q^{n \times m}\),求解 \(\mathbf{T}_A \in \mathbb{Z}^{m \times m}\)

满足:

- \(\mathbf{A} \cdot \mathbf{T}_A \equiv \mathbf{0} \pmod q\)

- \(\mathbf{T}_A \in [-B_s, B_s]^{m \times m}\)

- \(\mathbf{T}_A\) 满秩

- 寻找陷门 \(\mathbf{T}_A\) 本质上就是为正交格 \(\Lambda^\bot(\mathbf{A}) =\{\mathbf{x}\in\mathbb{Z}^{m} \mid \mathbf{Ax}\equiv\mathbf{0}\pmod q\}\) 寻找一组短基(Short Basis)

- 如果得到了陷门,那么 SIS 问题、LWE 问题都不再困难!

构造 Gadget 矩阵 \(G\) 及其陷门 \(T_G\)

- 思路:由于直接为一个随机矩阵 \(A\) 寻找陷门困难的,因此人为构造一个结构极度规律的特殊矩阵 \(G\),它的陷门可以直接写出。

- 构造方法:

二进制拆分

- 定义二进制位宽 \(k = \lceil \log q \rceil\),则 \(2^{k-1} < q \leq 2^k\)

- 对于任意整数 \(x \in \mathbb{Z}_q\),它可以被唯一拆分为二进制表示 \(x = x_0 + 2\cdot x_1 + \dots + 2^{k-1}\cdot x_{k-1} \quad (x_i \in \{0, 1\})\),定义提取函数:\(x \mapsto \langle x \rangle _{BE} = (x_0, x_1, \dots, x_{k-1})^\top\)

定义 \(\mathbf{g} = (1, 2, 2^2, \dots, 2^{k-1})_{1 \times k}\),则有 \(x = \mathbf{g} \cdot \langle x \rangle _{BE}\)

通过张量积将 \(\mathbf{g}\) 扩展为 \(n \times nk\) 维的对角块矩阵: \[ \mathbf{G} := \mathbf{I}_n \otimes \mathbf{g} = \begin{pmatrix} \mathbf{g} & \mathbf{0} & \dots & \mathbf{0} \\ \mathbf{0} & \mathbf{g} & \dots & \mathbf{0} \\ \vdots & \vdots & \ddots & \vdots \\ \mathbf{0} & \mathbf{0} & \dots & \mathbf{g} \end{pmatrix}_{n \times nk} \]

构造针对 \(\mathbf{g}\) 的一维陷门 \(\mathbf{T}_g\): \[ \mathbf{T}_g = \begin{pmatrix} 2 & 0 & 0 & \dots & 0 \\ -1 & 2 & 0 & \dots & 0 \\ 0 & -1 & 2 & \dots & 0 \\ \vdots & \vdots & \vdots & \ddots & \vdots \\ 0 & 0 & 0 & \dots & 2 \\ \end{pmatrix}_{k \times k} \]

易证 \(\mathbf{g} \cdot \mathbf{T}_g = \mathbf{0} \pmod q\)

扩展到全维,得到针对 \(\mathbf{G}\) 的陷门 \(\mathbf{T}_G\): \[ \mathbf{T}_G := \mathbf{I}_n \otimes \mathbf{T}_g = \begin{pmatrix} \mathbf{T}_g & & \\ & \ddots & \\ & & \mathbf{T}_g \end{pmatrix}_{nk \times nk} \]

- \(\mathbf{G} \cdot \mathbf{T}_G = \mathbf{0} \pmod q\) 显然成立

- \(\mathbf{T}_G\) 内部元素仅包含 \(2, -1, 0\),满足短矩阵要求

- \(\mathbf{T}_G\) 是下三角矩阵,主对角线不为 0,满秩。

定义逆向操作函数 \(\mathbf{G}^{-1}(\cdot)\)

- 定义:给定任意目标向量 \(\mathbf{y} \in

\mathbb{Z}_q^n\),求解 \(\mathbf{x} \in

\{0, 1\}^{nk}\) 使得 \(\mathbf{G} \cdot

\mathbf{x} = \mathbf{y} \pmod q\),即 \[

\mathbf{x} = \mathbf{G}^{-1}(\mathbf{y})

\]

- 实际上解决了一个特定于 \(\mathbf{G}\) 的 SIS 问题。

- 计算方法:将向量 \(\mathbf{y} = (y_1, y_2, \dots, y_n)^\top\) 的每一个元素分别进行二进制拆分,得到 \(\langle y_i \rangle _{BE~n\times 1}\),然后将它们竖着拼接起来: \[ \mathbf{x} := \mathbf{G}^{-1}(\mathbf{y}) = \begin{pmatrix} \langle y_1 \rangle _{BE} \\ \langle y_2 \rangle _{BE} \\ \vdots \\ \langle y_n \rangle _{BE} \end{pmatrix}_{nk \times 1} \in \{0, 1\}^{nk} \]

- 正确性验证:因为 \(\mathbf{G} = I_n \otimes \mathbf{g}\),并且根据前面的定义有 \(\mathbf{g} \cdot \langle y_i \rangle _{BE} = y_i\),所以: \[ \mathbf{G} \cdot \mathbf{x} = \begin{pmatrix} \mathbf{g} & \mathbf{0} & \dots & \mathbf{0} \\ \mathbf{0} & \mathbf{g} & \dots & \mathbf{0} \\ \vdots & \vdots & \ddots & \vdots \\ \mathbf{0} & \mathbf{0} & \dots & \mathbf{g} \end{pmatrix} \cdot \begin{pmatrix} \langle y_1 \rangle _{BE} \\ \langle y_2 \rangle _{BE} \\ \vdots \\ \langle y_n \rangle _{BE} \end{pmatrix} = \begin{pmatrix} \mathbf{g} \cdot \langle y_1 \rangle _{BE} \\ \mathbf{g} \cdot \langle y_2 \rangle _{BE} \\ \vdots \\ \mathbf{g} \cdot \langle y_n \rangle _{BE} \end{pmatrix} = \begin{pmatrix} y_1 \\ y_2 \\ \vdots \\ y_n \end{pmatrix} = \mathbf{y} \]

生成随机公钥及其陷门

密钥生成:

- 掩码矩阵:\(\mathbf{B} \leftarrow \mathbb{Z}_q^{n \times m^*}\)

- 生成私钥:\(\mathbf{R} \leftarrow \{0, 1\}^{m^* \times nk}\)

- 构造公钥:\(\mathbf{A} :=

\begin{pmatrix} \mathbf{B} & \mathbf{BR} + \mathbf{G}

\end{pmatrix}_{n \times (m^* + nk)}\)

- 基于剩余哈希引理:由于 \(\mathbf{R}\) 是未知的短矩阵,\(\mathbf{B}\) 是随机的,因此 \(\mathbf{BR}\) 看起来也是完全随机的;\(\mathbf{BR}+\mathbf{G}\) 完美地掩盖了 \(\mathbf{G}\) 的痕迹。在外界看来,\(\mathbf{A}\) 只是一个普通的随机矩阵。

利用私钥提取 \(G\):拥有私钥 \(\mathbf{R}\) 的人,可以通过右乘一个特殊矩阵提取出 \(\mathbf{G}\): \[ \mathbf{A} \cdot \begin{pmatrix} -\mathbf{R} \\ \mathbf{I} \end{pmatrix} = \begin{pmatrix} \mathbf{B} \quad \mathbf{BR}+\mathbf{G} \end{pmatrix} \cdot \begin{pmatrix} -\mathbf{R} \\ \mathbf{I} \end{pmatrix} = -\mathbf{BR} + (\mathbf{BR}+\mathbf{G}) = \mathbf{G} \]

构造随机公钥陷门 \(\mathbf{T}_A\):利用私钥 \(\mathbf{R}\)、公开的工具陷门 \(\mathbf{T}_G\)、以及操作函数 \(\mathbf{G}^{-1}\),构造如下的分块矩阵 \(\mathbf{T}_A\): \[ \mathbf{T}_A := \begin{pmatrix} \mathbf{I} & -\mathbf{R} \\ \mathbf{0} & \mathbf{I} \end{pmatrix}\cdot \begin{pmatrix} \mathbf{I} & \mathbf{0} \\ -\mathbf{G}^{-1}(\mathbf{B}) & \mathbf{T}_G \end{pmatrix} = \begin{pmatrix} \mathbf{I} + \mathbf{R} \cdot \mathbf{G}^{-1}(\mathbf{B}) & -\mathbf{R} \cdot \mathbf{T}_G \\ -\mathbf{G}^{-1}(\mathbf{B}) & \mathbf{T}_G \end{pmatrix} \]